[index] AT-AR3050S/AT-AR4050S/AT-AR4050S-5G コマンドリファレンス 5.5.4

NoteルーターBの設定はAT-AR4050S、AT-AR3050Sでのみサポートです。USB型データ通信端末をサポートしていないAT-AR4050S-5Gでは使用できません。

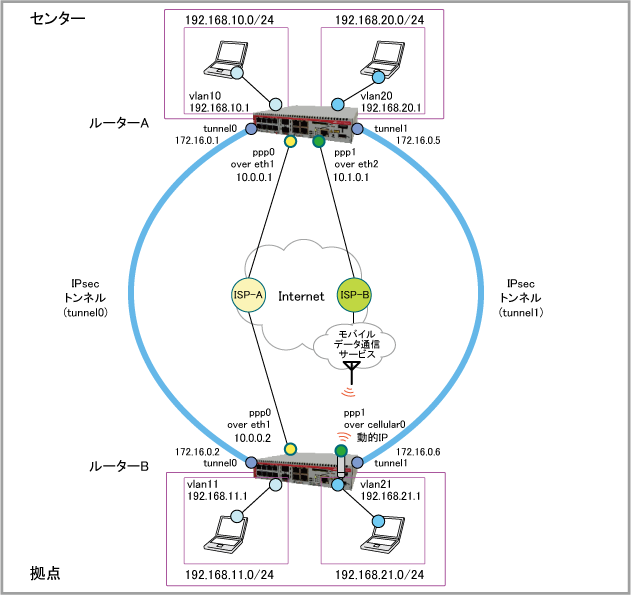

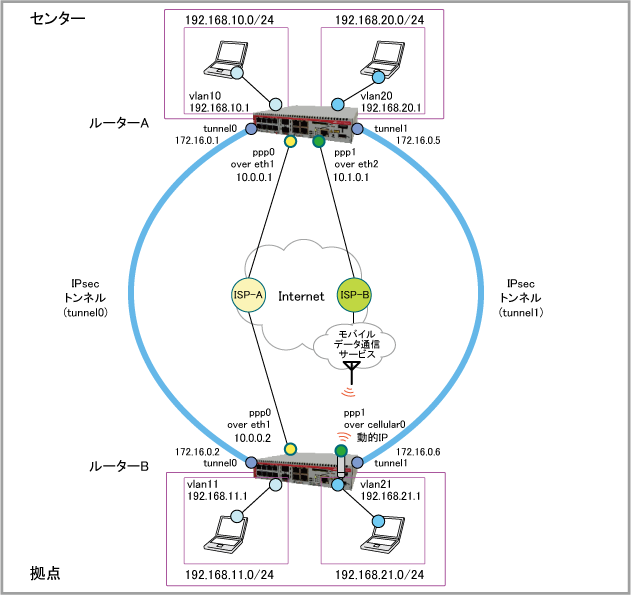

| 接続用ユーザー名 | user01@ispA | user02@ispA |

| 接続用パスワード | isppasswdA-01 | isppasswdA-02 |

| PPPoEサービス名 | 指定なし | 指定なし |

| WAN側IPアドレス | 10.0.0.1 | 10.0.0.2 |

| 接続用ユーザー名 | user01@ispB | user02@ispB |

| 接続用パスワード | isppasswdB-01 | isppasswdB-02 |

| PPPoEサービス名 | 指定なし | 指定なし |

| WAN側IPアドレス | 10.1.0.1 | 動的割り当て(IPCP) |

| APN | - | testname.alliedtelesis |

| WAN側物理インターフェース(1) | eth1 | eth1 |

| WAN側物理インターフェース(2) | eth2 | cellular0(USB型データ通信端末) |

| WAN側IPアドレス(1) | 10.0.0.1/32 (ppp0) | 10.0.0.2/32 (ppp0) |

| WAN側IPアドレス(2) | 10.1.0.1/32 (ppp1) | 接続時にISPから取得 (ppp1) |

| LAN側IPアドレス(1) | 192.168.10.1/24 (vlan10) | 192.168.11.1/24 (vlan11) |

| LAN側IPアドレス(2) | 192.168.20.1/24 (vlan20) | 192.168.21.1/24 (vlan21) |

| IPsecトンネルIPアドレス(1) | 172.16.0.1/30 (tunnel0) | 172.16.0.2/30 (tunnel0) |

| IPsecトンネルIPアドレス(2) | 172.17.0.5/30 (tunnel1) | 172.17.0.6/30 (tunnel1) |

no spanning-tree rstp enable

interface eth1 encapsulation ppp 0

interface eth2 encapsulation ppp 1

interface ppp0 keepalive ppp username user01@ispA ppp password isppasswdA-01 ip address 10.0.0.1/32 ip tcp adjust-mss pmtu

interface ppp1 keepalive ppp username user01@ispB ppp password isppasswdB-01 ip address 10.1.0.1/32 ip tcp adjust-mss pmtu

vlan database vlan 10,20 state enable

interface port1.0.1 switchport access vlan 10

interface port1.0.2 switchport access vlan 20

interface vlan10 ip address 192.168.10.1/24

interface vlan20 ip address 192.168.20.1/24

zone private network peer ip subnet 192.168.11.0/24 ip subnet 192.168.21.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 network v10 ip subnet 192.168.10.0/24 network v20 ip subnet 192.168.20.0/24

zone public network wan1 ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 10.0.0.1 network wan2 ip subnet 0.0.0.0/0 interface ppp1 host ppp1 ip address 10.1.0.1

application esp protocol 50

application isakmp protocol udp dport 500

application nat-t protocol udp dport 4500

firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public.wan1 rule 30 permit any from private to public.wan2 rule 40 permit any from public.wan1.ppp0 to public.wan1 rule 50 permit any from public.wan2.ppp1 to public.wan2 rule 60 permit isakmp from public.wan1 to public.wan1.ppp0 rule 70 permit isakmp from public.wan2 to public.wan2.ppp1 rule 80 permit esp from public.wan1 to public.wan1.ppp0 rule 90 permit esp from public.wan2 to public.wan2.ppp1 rule 100 permit nat-t from public.wan1 to public.wan1.ppp0 rule 110 permit nat-t from public.wan2 to public.wan2.ppp1 protect

nat rule 10 masq any from private to public.wan1 with src public.wan1.ppp0 rule 20 masq any from private to public.wan2 with src public.wan2.ppp1 enable

crypto isakmp key secret1 address 10.0.0.2 crypto isakmp key secret2 hostname RouterB

interface tunnel0 mtu 1390 tunnel source ppp0 tunnel destination 10.0.0.2 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.1/30 ip tcp adjust-mss pmtu

interface tunnel1 mtu 1390 tunnel source ppp1 tunnel destination dynamic tunnel remote name RouterB tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.5/30 ip tcp adjust-mss pmtu

ip route 0.0.0.0/0 ppp1 ip route 10.0.0.2/32 ppp0 ip route 172.16.0.0/30 null 254 ip route 172.16.0.4/30 null 254 ip route 192.168.11.0/24 tunnel0 ip route 192.168.11.0/24 tunnel1 10 ip route 192.168.11.0/24 null 254 ip route 192.168.21.0/24 tunnel0 ip route 192.168.21.0/24 tunnel1 10 ip route 192.168.21.0/24 null 254

linkmon probe name PROBE1 type icmp-ping destination 172.16.0.2 source 172.16.0.1 interval 1000 enable

linkmon probe name PROBE2 type icmp-ping destination 172.16.0.6 source 172.16.0.5 interval 1000 enable

linkmon group probegroup member 10 destination 172.16.0.2 probe PROBE1 member 20 destination 172.16.0.6 probe PROBE2

linkmon profile probequality consecutive-probe-loss bad-when 5 consecutive-probe-loss good-when 2 consecutive-probe-loss unreachable-when 15

policy-based-routing ip policy-route 10 from private.v20 to private.peer linkmon-group probegroup linkmon-profile probequality policy-based-routing enable

trigger 1 type linkmon-probe PROBE1 probequality unreachable script 1 tunnel0_down.scp trigger 2 type linkmon-probe PROBE1 probequality good script 1 tunnel0_up.scp

end

no spanning-tree rstp enable

interface eth1 encapsulation ppp 0

interface cellular0 encapsulation ppp 1 apn testname.alliedtelesis

interface ppp0 keepalive ppp username user02@ispA ppp password isppasswdA-02 ip address 10.0.0.2/32 ip tcp adjust-mss pmtu

interface ppp1 keepalive ppp username user02@ispB ppp password isppasswdB-02 ip address negotiated ip tcp adjust-mss pmtu

vlan database vlan 11,21 state enable

interface port1.0.1 switchport access vlan 11

interface port1.0.2 switchport access vlan 21

interface vlan11 ip address 192.168.11.1/24

interface vlan21 ip address 192.168.21.1/24

zone private network peer ip subnet 192.168.10.0/24 ip subnet 192.168.20.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 network v11 ip subnet 192.168.11.0/24 network v21 ip subnet 192.168.21.0/24

zone public network wan1 ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 10.0.0.2 network wan2 ip subnet 0.0.0.0/0 interface ppp1 host ppp1 ip address dynamic interface ppp1

application esp protocol 50

application isakmp protocol udp dport 500

application nat-t protocol udp dport 4500

firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public.wan1 rule 30 permit any from private to public.wan2 rule 40 permit any from public.wan1.ppp0 to public.wan1 rule 50 permit any from public.wan2.ppp1 to public.wan2 rule 60 permit isakmp from public.wan1 to public.wan1.ppp0 rule 70 permit isakmp from public.wan2 to public.wan2.ppp1 rule 80 permit esp from public.wan1 to public.wan1.ppp0 rule 90 permit esp from public.wan2 to public.wan2.ppp1 rule 100 permit nat-t from public.wan1 to public.wan1.ppp0 rule 110 permit nat-t from public.wan2 to public.wan2.ppp1 protect

nat rule 10 masq any from private to public.wan1 with src public.wan1.ppp0 rule 20 masq any from private to public.wan2 with src public.wan2.ppp1 enable

crypto isakmp key secret1 address 10.0.0.1 crypto isakmp key secret2 address 10.1.0.1

interface tunnel0 mtu 1390 tunnel source ppp0 tunnel destination 10.0.0.1 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.2/30 ip tcp adjust-mss pmtu

interface tunnel1 mtu 1422 tunnel source ppp1 tunnel destination 10.1.0.1 tunnel local name RouterB tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.6/30 ip tcp adjust-mss pmtu

ip route 10.0.0.1/32 ppp0 ip route 10.1.0.1/32 ppp0 ip route 172.16.0.0/30 null 254 ip route 172.16.0.4/30 null 254 ip route 192.168.10.0/24 tunnel0 ip route 192.168.10.0/24 tunnel1 10 ip route 192.168.10.0/24 null 254 ip route 192.168.20.0/24 tunnel0 ip route 192.168.20.0/24 tunnel1 10 ip route 192.168.20.0/24 null 254

linkmon probe name PROBE1 type icmp-ping destination 172.16.0.1 source 172.16.0.2 interval 1000 enable

linkmon probe name PROBE2 type icmp-ping destination 172.16.0.5 source 172.16.0.6 interval 1000 enable

linkmon group probegroup member 10 destination 172.16.0.1 probe PROBE1 member 20 destination 172.16.0.5 probe PROBE2

linkmon profile probequality consecutive-probe-loss bad-when 5 consecutive-probe-loss good-when 2 consecutive-probe-loss unreachable-when 15

policy-based-routing ip policy-route 10 from private.v21 to private.peer linkmon-group probegroup linkmon-profile probequality policy-based-routing enable

trigger 1 type linkmon-probe PROBE1 probequality unreachable script 1 tunnel0_down.scp trigger 2 type linkmon-probe PROBE1 probequality good script 1 tunnel0_up.scp

end

copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config ↓ Building configuration... [OK]

awplus# write memory ↓ Building configuration... [OK]

awplus(config)# log buffered level informational facility local5 ↓

awplus# show log | include Firewall ↓

! no spanning-tree rstp enable ! interface eth1 encapsulation ppp 0 ! interface eth2 encapsulation ppp 1 ! interface ppp0 keepalive ppp username user01@ispA ppp password isppasswdA-01 ip address 10.0.0.1/32 ip tcp adjust-mss pmtu ! interface ppp1 keepalive ppp username user01@ispB ppp password isppasswdB-01 ip address 10.1.0.1/32 ip tcp adjust-mss pmtu ! vlan database vlan 10,20 state enable ! interface port1.0.1 switchport access vlan 10 ! interface port1.0.2 switchport access vlan 20 ! interface vlan10 ip address 192.168.10.1/24 ! interface vlan20 ip address 192.168.20.1/24 ! zone private network peer ip subnet 192.168.11.0/24 ip subnet 192.168.21.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 network v10 ip subnet 192.168.10.0/24 network v20 ip subnet 192.168.20.0/24 ! zone public network wan1 ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 10.0.0.1 network wan2 ip subnet 0.0.0.0/0 interface ppp1 host ppp1 ip address 10.1.0.1 ! application esp protocol 50 ! application isakmp protocol udp dport 500 ! application nat-t protocol udp dport 4500 ! firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public.wan1 rule 30 permit any from private to public.wan2 rule 40 permit any from public.wan1.ppp0 to public.wan1 rule 50 permit any from public.wan2.ppp1 to public.wan2 rule 60 permit isakmp from public.wan1 to public.wan1.ppp0 rule 70 permit isakmp from public.wan2 to public.wan2.ppp1 rule 80 permit esp from public.wan1 to public.wan1.ppp0 rule 90 permit esp from public.wan2 to public.wan2.ppp1 rule 100 permit nat-t from public.wan1 to public.wan1.ppp0 rule 110 permit nat-t from public.wan2 to public.wan2.ppp1 protect ! nat rule 10 masq any from private to public.wan1 with src public.wan1.ppp0 rule 20 masq any from private to public.wan2 with src public.wan2.ppp1 enable ! crypto isakmp key secret1 address 10.0.0.2 crypto isakmp key secret2 hostname RouterB ! interface tunnel0 mtu 1390 tunnel source ppp0 tunnel destination 10.0.0.2 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.1/30 ip tcp adjust-mss pmtu ! interface tunnel1 mtu 1390 tunnel source ppp1 tunnel destination dynamic tunnel remote name RouterB tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.5/30 ip tcp adjust-mss pmtu ! ip route 0.0.0.0/0 ppp1 ip route 10.0.0.2/32 ppp0 ip route 172.16.0.0/30 null 254 ip route 172.16.0.4/30 null 254 ip route 192.168.11.0/24 tunnel0 ip route 192.168.11.0/24 tunnel1 10 ip route 192.168.11.0/24 null 254 ip route 192.168.21.0/24 tunnel0 ip route 192.168.21.0/24 tunnel1 10 ip route 192.168.21.0/24 null 254 ! linkmon probe name PROBE1 type icmp-ping destination 172.16.0.2 source 172.16.0.1 interval 1000 enable ! linkmon probe name PROBE2 type icmp-ping destination 172.16.0.6 source 172.16.0.5 interval 1000 enable ! linkmon group probegroup member 10 destination 172.16.0.2 probe PROBE1 member 20 destination 172.16.0.6 probe PROBE2 ! linkmon profile probequality consecutive-probe-loss bad-when 5 consecutive-probe-loss good-when 2 consecutive-probe-loss unreachable-when 15 ! policy-based-routing ip policy-route 10 from private.v20 to private.peer linkmon-group probegroup linkmon-profile probequality policy-based-routing enable ! trigger 1 type linkmon-probe PROBE1 probequality unreachable script 1 tunnel0_down.scp trigger 2 type linkmon-probe PROBE1 probequality good script 1 tunnel0_up.scp ! end

! no spanning-tree rstp enable ! interface eth1 encapsulation ppp 0 ! interface cellular0 encapsulation ppp 1 apn testname.alliedtelesis ! interface ppp0 keepalive ppp username user02@ispA ppp password isppasswdA-02 ip address 10.0.0.2/32 ip tcp adjust-mss pmtu ! interface ppp1 keepalive ppp username user02@ispB ppp password isppasswdB-02 ip address negotiated ip tcp adjust-mss pmtu ! vlan database vlan 11,21 state enable ! interface port1.0.1 switchport access vlan 11 ! interface port1.0.2 switchport access vlan 21 ! interface vlan11 ip address 192.168.11.1/24 ! interface vlan21 ip address 192.168.21.1/24 ! zone private network peer ip subnet 192.168.10.0/24 ip subnet 192.168.20.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 network v11 ip subnet 192.168.11.0/24 network v21 ip subnet 192.168.21.0/24 ! zone public network wan1 ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 10.0.0.2 network wan2 ip subnet 0.0.0.0/0 interface ppp1 host ppp1 ip address dynamic interface ppp1 ! application esp protocol 50 ! application isakmp protocol udp dport 500 ! application nat-t protocol udp dport 4500 ! firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public.wan1 rule 30 permit any from private to public.wan2 rule 40 permit any from public.wan1.ppp0 to public.wan1 rule 50 permit any from public.wan2.ppp1 to public.wan2 rule 60 permit isakmp from public.wan1 to public.wan1.ppp0 rule 70 permit isakmp from public.wan2 to public.wan2.ppp1 rule 80 permit esp from public.wan1 to public.wan1.ppp0 rule 90 permit esp from public.wan2 to public.wan2.ppp1 rule 100 permit nat-t from public.wan1 to public.wan1.ppp0 rule 110 permit nat-t from public.wan2 to public.wan2.ppp1 protect ! nat rule 10 masq any from private to public.wan1 with src public.wan1.ppp0 rule 20 masq any from private to public.wan2 with src public.wan2.ppp1 enable ! crypto isakmp key secret1 address 10.0.0.1 crypto isakmp key secret2 address 10.1.0.1 ! interface tunnel0 mtu 1390 tunnel source ppp0 tunnel destination 10.0.0.1 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.2/30 ip tcp adjust-mss pmtu ! interface tunnel1 mtu 1422 tunnel source ppp1 tunnel destination 10.1.0.1 tunnel local name RouterB tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.6/30 ip tcp adjust-mss pmtu ! ip route 10.0.0.1/32 ppp0 ip route 10.1.0.1/32 ppp0 ip route 172.16.0.0/30 null 254 ip route 172.16.0.4/30 null 254 ip route 192.168.10.0/24 tunnel0 ip route 192.168.10.0/24 tunnel1 10 ip route 192.168.10.0/24 null 254 ip route 192.168.20.0/24 tunnel0 ip route 192.168.20.0/24 tunnel1 10 ip route 192.168.20.0/24 null 254 ! linkmon probe name PROBE1 type icmp-ping destination 172.16.0.1 source 172.16.0.2 interval 1000 enable ! linkmon probe name PROBE2 type icmp-ping destination 172.16.0.5 source 172.16.0.6 interval 1000 enable ! linkmon group probegroup member 10 destination 172.16.0.1 probe PROBE1 member 20 destination 172.16.0.5 probe PROBE2 ! linkmon profile probequality consecutive-probe-loss bad-when 5 consecutive-probe-loss good-when 2 consecutive-probe-loss unreachable-when 15 ! policy-based-routing ip policy-route 10 from private.v21 to private.peer linkmon-group probegroup linkmon-profile probequality policy-based-routing enable ! trigger 1 type linkmon-probe PROBE1 probequality unreachable script 1 tunnel0_down.scp trigger 2 type linkmon-probe PROBE1 probequality good script 1 tunnel0_up.scp ! end

enable indicator 1 off configure terminal no ip route 192.168.11.0/24 tunnel0 no ip route 192.168.21.0/24 tunnel0

enable indicator 1 on configure terminal ip route 192.168.11.0/24 tunnel0 ip route 192.168.21.0/24 tunnel0

enable indicator 1 off configure terminal no ip route 192.168.10.0/24 tunnel0 no ip route 192.168.20.0/24 tunnel0

enable indicator 1 on configure terminal ip route 192.168.10.0/24 tunnel0 ip route 192.168.20.0/24 tunnel0

(C) 2015 - 2024 アライドテレシスホールディングス株式会社

PN: 613-002107 Rev.BC