[index] AT-TQ6702 GEN2-R コマンドリファレンス 5.5.4

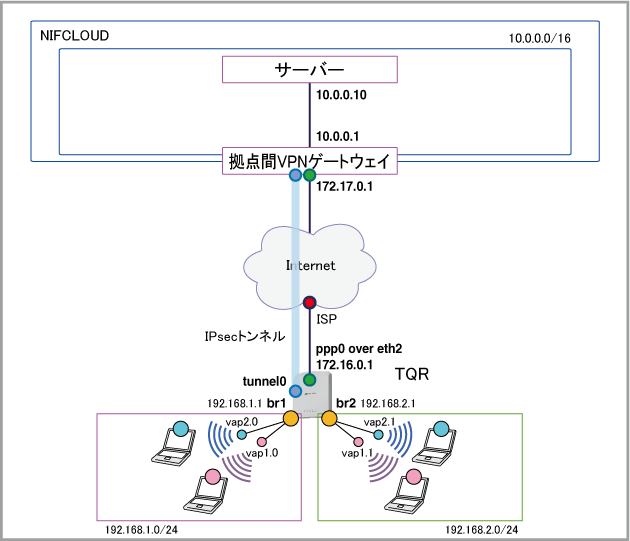

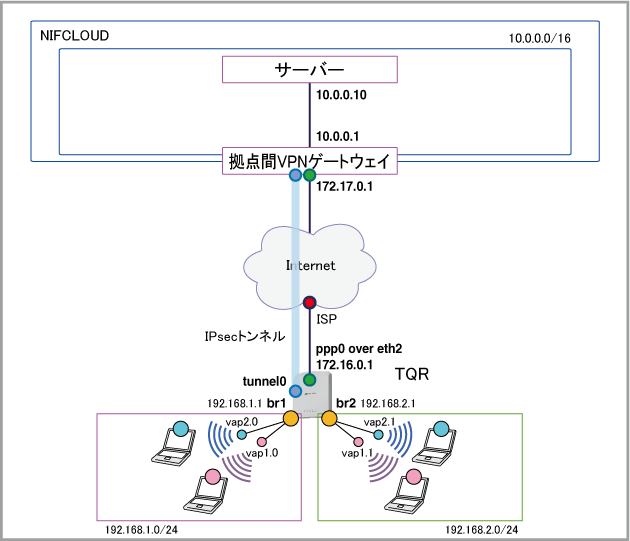

| vap1.0 | 無線1 (2.4GHz) VAP0 | Network2 | WPAパーソナル | passphrase1 | WPA2 WPA3 |

| vap1.1 | 無線1 (2.4GHz) VAP1 | Management2 | WPAパーソナル | passphrase2 | WPA2 WPA3 |

| vap2.0 | 無線2 (5GHz) VAP0 | Network5 | WPAパーソナル | passphrase17 | WPA2 WPA3 |

| vap2.1 | 無線2 (5GHz) VAP1 | Management5 | WPAパーソナル | passphrase18 | WPA2 WPA3 |

NoteVAPインターフェースの命名規則については「インターフェース」/「一般設定」をご参照ください。

| ISP接続用ユーザー名 | user@ispA |

| ISP接続用パスワード | isppasswdA |

| PPPoEサービス名 | 指定なし |

| WAN側IPアドレス | 172.16.0.1/32 |

| br1 | vap1.0 vap2.0 |

| br2 | vap1.1 vap2.1 |

| WAN側物理インターフェース | eth2 |

| WAN側(ppp0)IPアドレス | 172.16.0.1/32 |

| LAN側(br1)IPアドレス | 192.168.1.1/24 |

| LAN側(br2)IPアドレス | 192.168.2.1/24 |

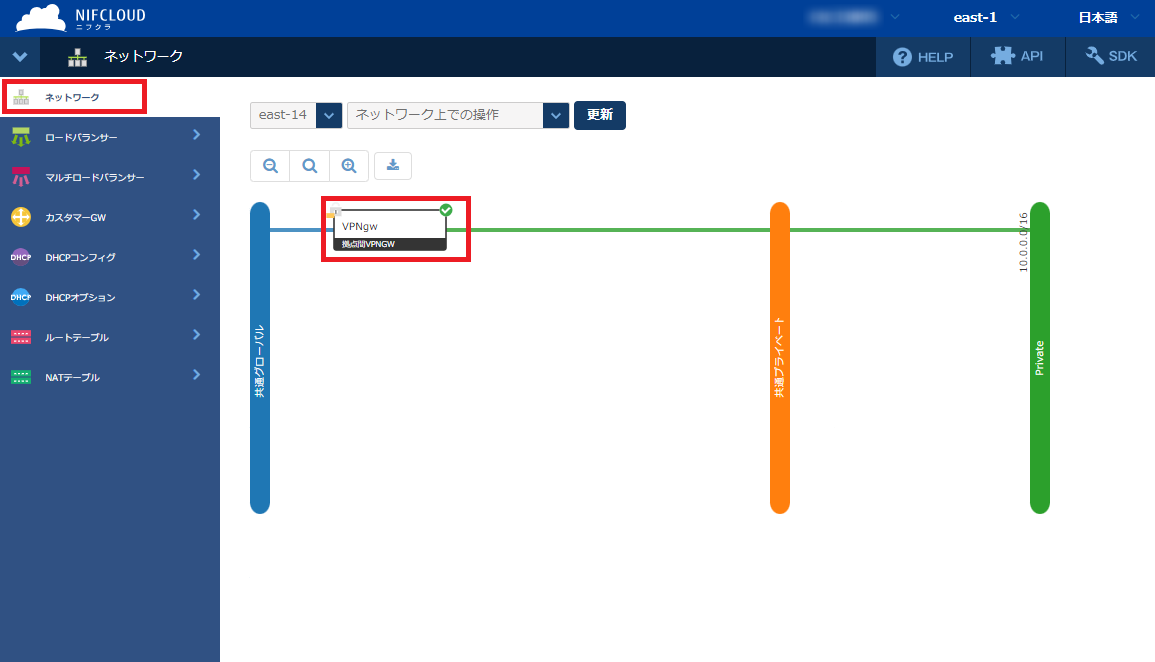

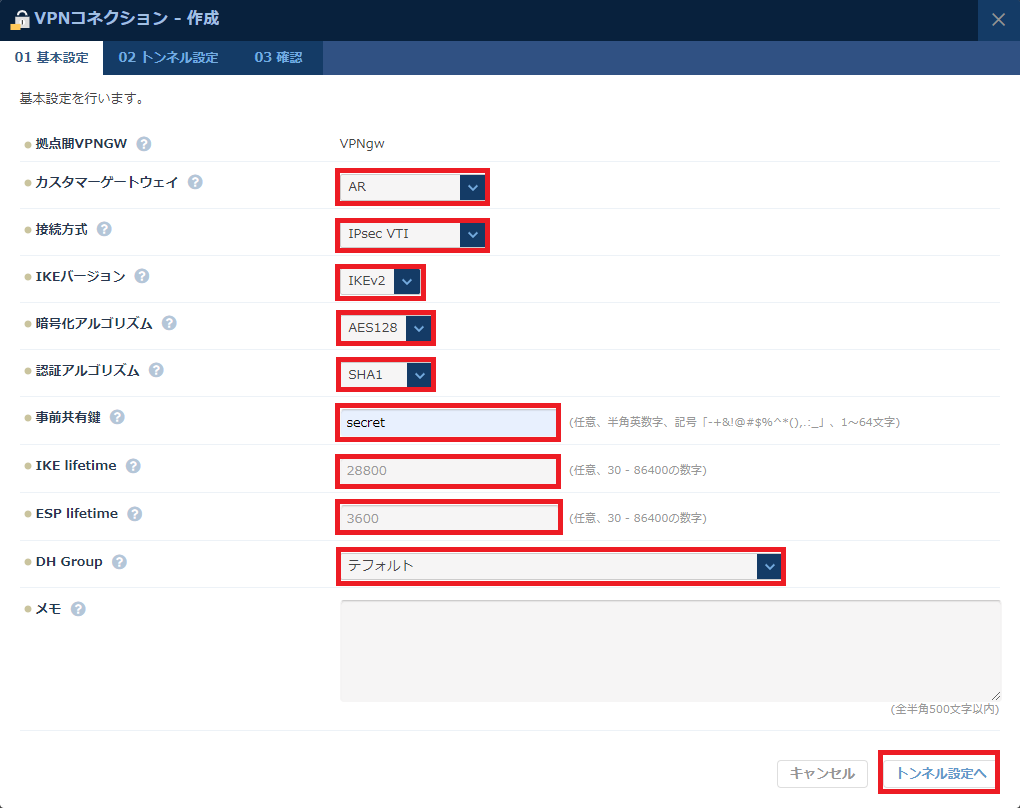

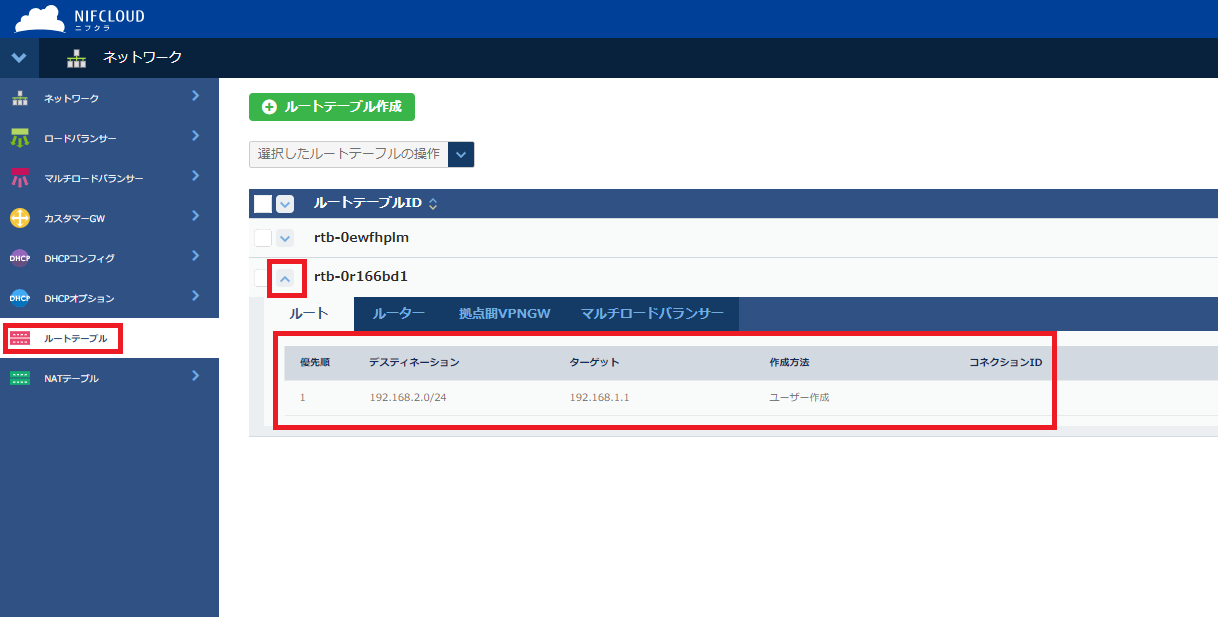

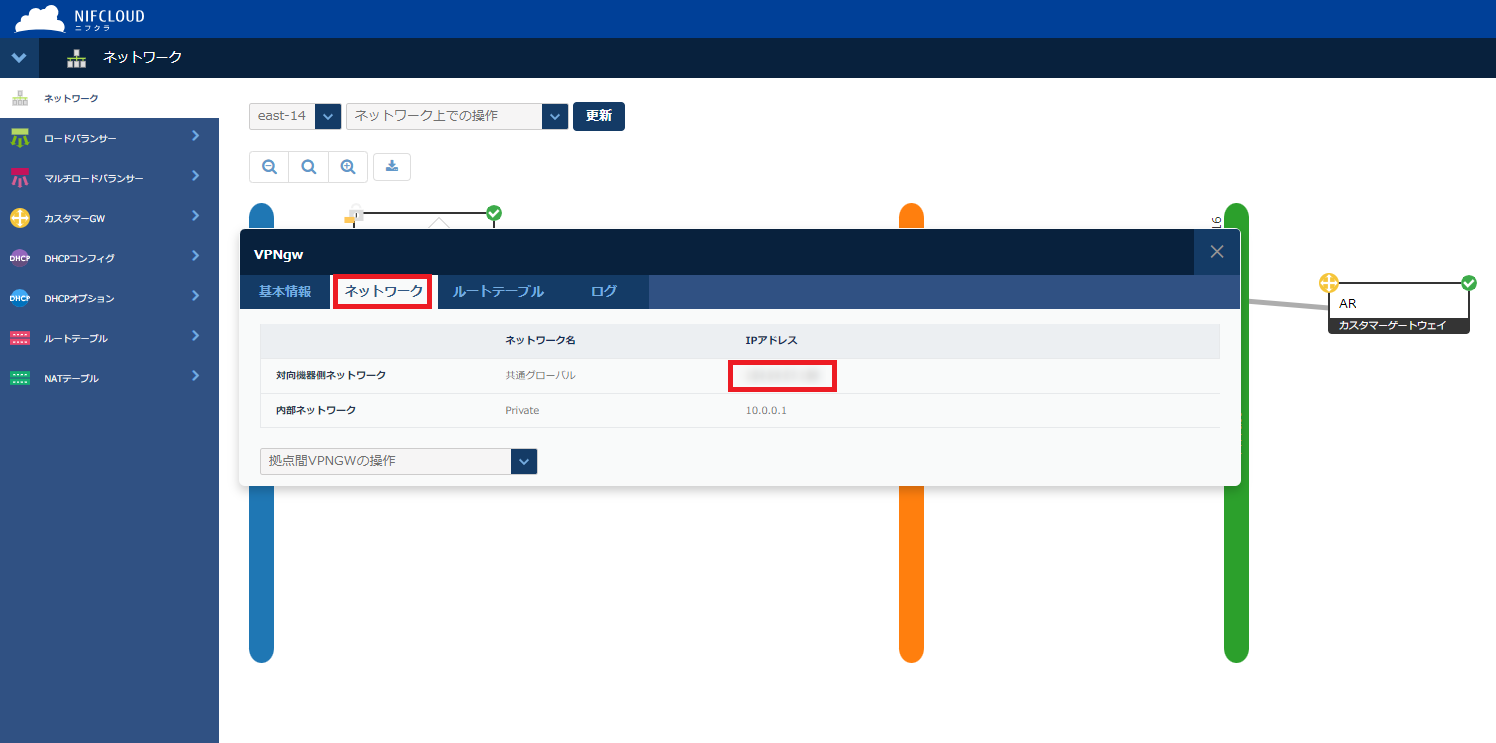

| 拠点間VPNゲートウェイ(NIFCLOUD) | 172.17.0.1(実際のIPアドレス確認方法) |

| IKEバージョン | IKEv2 |

| アルゴリズム | AES128 / SHA1 / Group2 |

| SA有効期間 | 8時間 |

| アルゴリズム | AES128 / SHA1 |

| SA有効期間 | 1時間 |

wireless

security 1 mode wpa-personal key passphrase1 versions wpa2 wpa3 security 2 mode wpa-personal key passphrase2 versions wpa2 wpa3 security 17 mode wpa-personal key passphrase17 versions wpa2 wpa3 security 18 mode wpa-personal key passphrase18 versions wpa2 wpa3

Note本設定例では、2.4GHzと5GHzのVAPに別々のSSIDを設定していますが、両帯域のVAPに同じSSIDを設定し、バンドステアリングを有効にすることで、2.4GHz・5GHz帯の両方をサポートしている無線端末に対し、混雑していない帯域への接続を促し、帯域を有効に使うことができます。

具体的な設定については設定例集#201aをご参照ください。

network 1 ssid Network2 hide-ssid security 1 network 2 ssid Management2 hide-ssid security 2 network 17 ssid Network5 hide-ssid security 17 network 18 ssid Management5 hide-ssid security 18

ap-profile local radio 1 enable vap 0 network 1 vap 1 network 2 radio 2 enable zero-wait-dfs enable vap 0 network 17 vap 1 network 18

end wireless ap-configuration apply ap local configure terminal

bridge 1 bridge 2

Note本設定例では、2.4GHzと5GHzの同一番号のVAPをブリッジに所属させ同じセグメントで運用しています。

2.4GHzと5GHzのVAPを異なるセグメントで運用する場合は、「無線機能」/「設定のポイント」を参照してVAPごとにIPアドレスを設定し、エンティティーとファイアウォールの設定を変更してください。

interface vap1.0 bridge-group 1 interface vap1.1 bridge-group 2 interface vap2.0 bridge-group 1 interface vap2.1 bridge-group 2

end wireless ap-configuration apply ap local configure terminal

interface eth2 encapsulation ppp 0

interface ppp0 keepalive ppp username user@ispA ppp password isppasswdA ip address 172.16.0.1/32 ip tcp adjust-mss 1414

interface br1 ip address 192.168.1.1/24 interface br2 ip address 192.168.2.1/24

zone private network lan ip subnet 10.0.0.0/16 ip subnet 192.168.1.0/24 ip subnet 192.168.2.0/24

zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 172.16.0.1

application esp protocol 50

application isakmp protocol udp sport 500 dport 500

application nat-t protocol udp dport 4500

firewall rule 10 permit any from public.wan.ppp0 to public.wan rule 20 permit isakmp from public.wan to public.wan.ppp0 rule 30 permit esp from public.wan to public.wan.ppp0 rule 40 permit any from private to private rule 50 permit any from private to public rule 60 permit nat-t from public.wan to public.wan.ppp0 protect

nat rule 10 masq any from private to public enable

crypto isakmp key secret address 172.17.0.1

crypto ipsec profile nifcloud-ipsec lifetime seconds 3600 transform 1 protocol esp integrity SHA1 encryption AES128

crypto isakmp profile nifcloud-isakmp lifetime 28800 dpd-interval 15 transform 1 integrity SHA1 encryption AES128 group 2

crypto isakmp peer address 172.17.0.1 profile nifcloud-isakmp

interface tunnel0 mtu 1300 tunnel source ppp0 tunnel destination 172.17.0.1 tunnel protection ipsec profile nifcloud-ipsec tunnel mode ipsec ipv4 ip address 172.30.0.1/32 ip tcp adjust-mss 1260

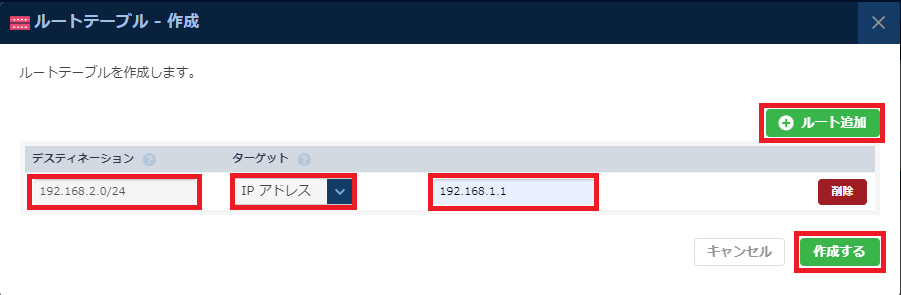

ip route 0.0.0.0/0 ppp0 ip route 10.0.0.0/16 tunnel0 ip route 10.0.0.0/16 Null 254

end

copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config ↓ Building configuration... [OK]

awplus# write memory ↓ Building configuration... [OK]

awplus(config)# log buffered level informational facility local5 ↓

awplus# show log | include Firewall ↓

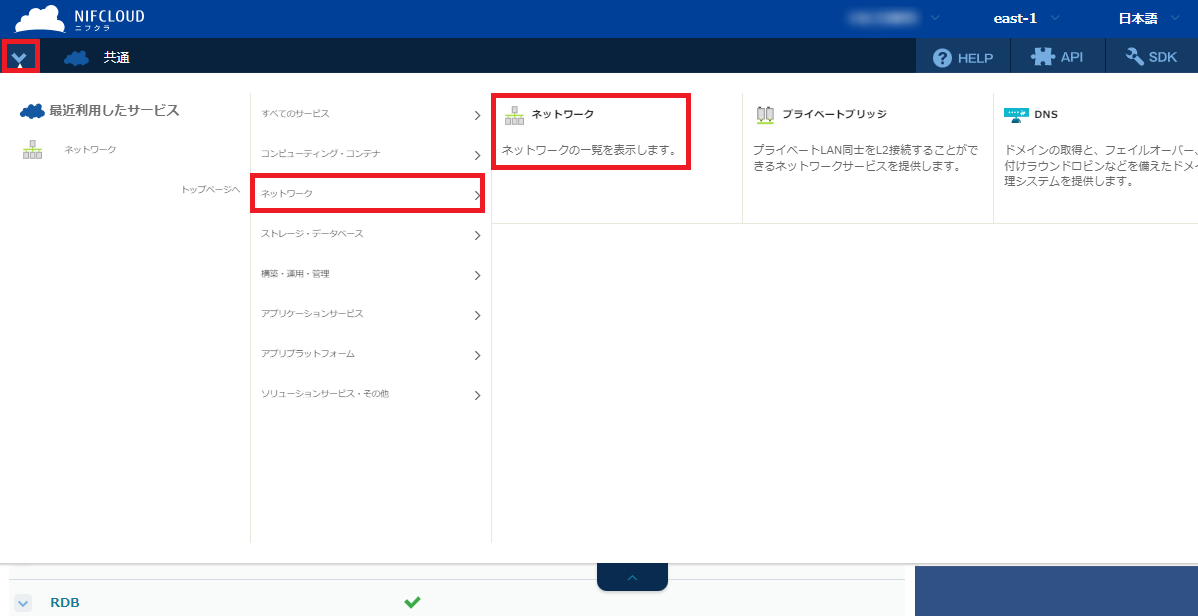

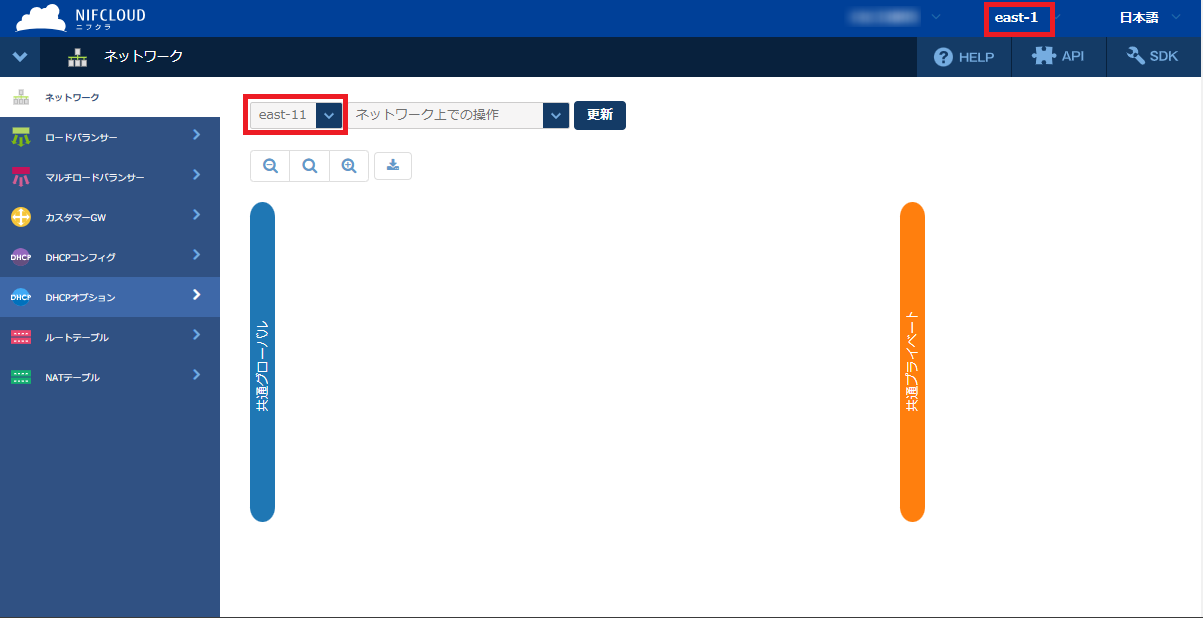

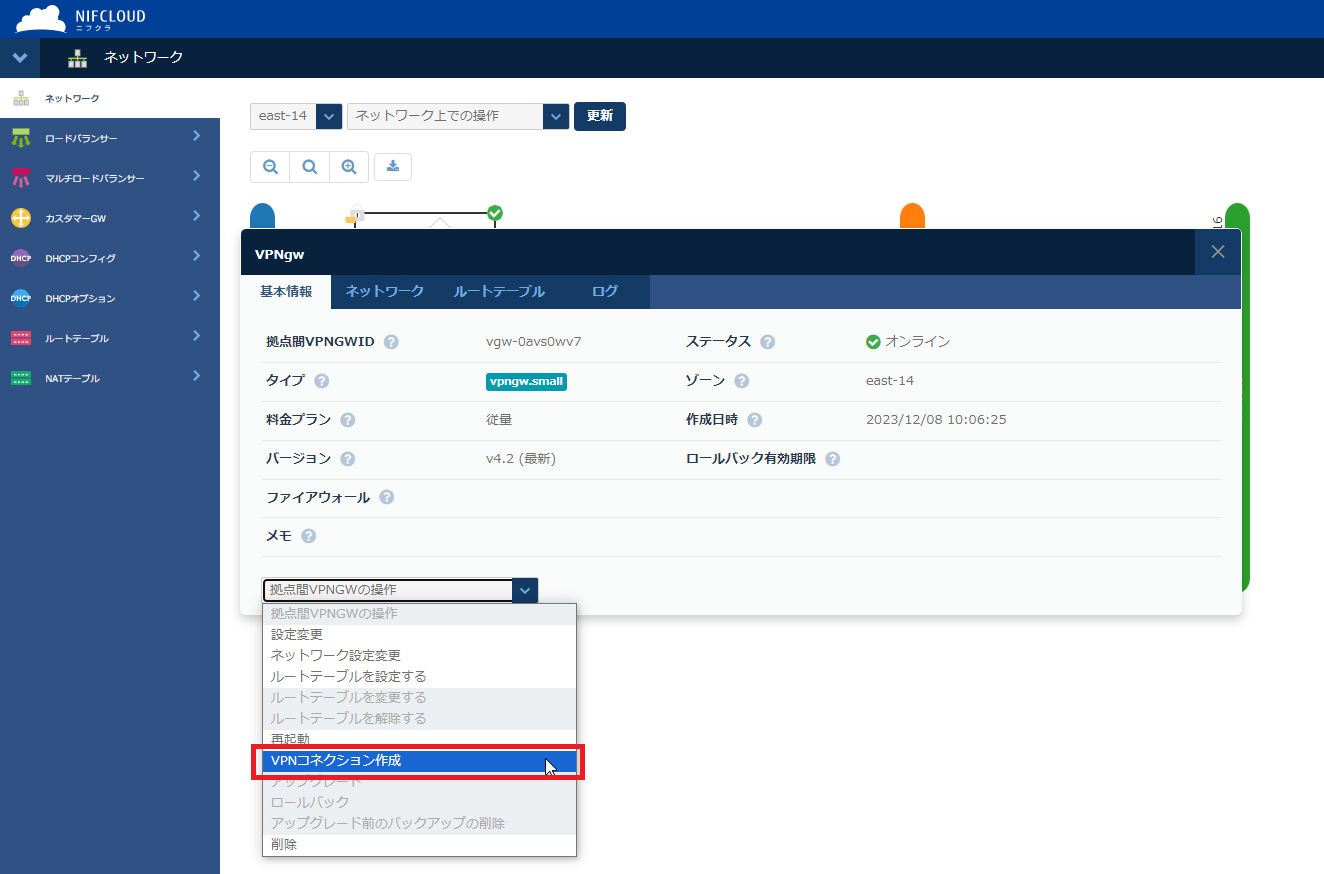

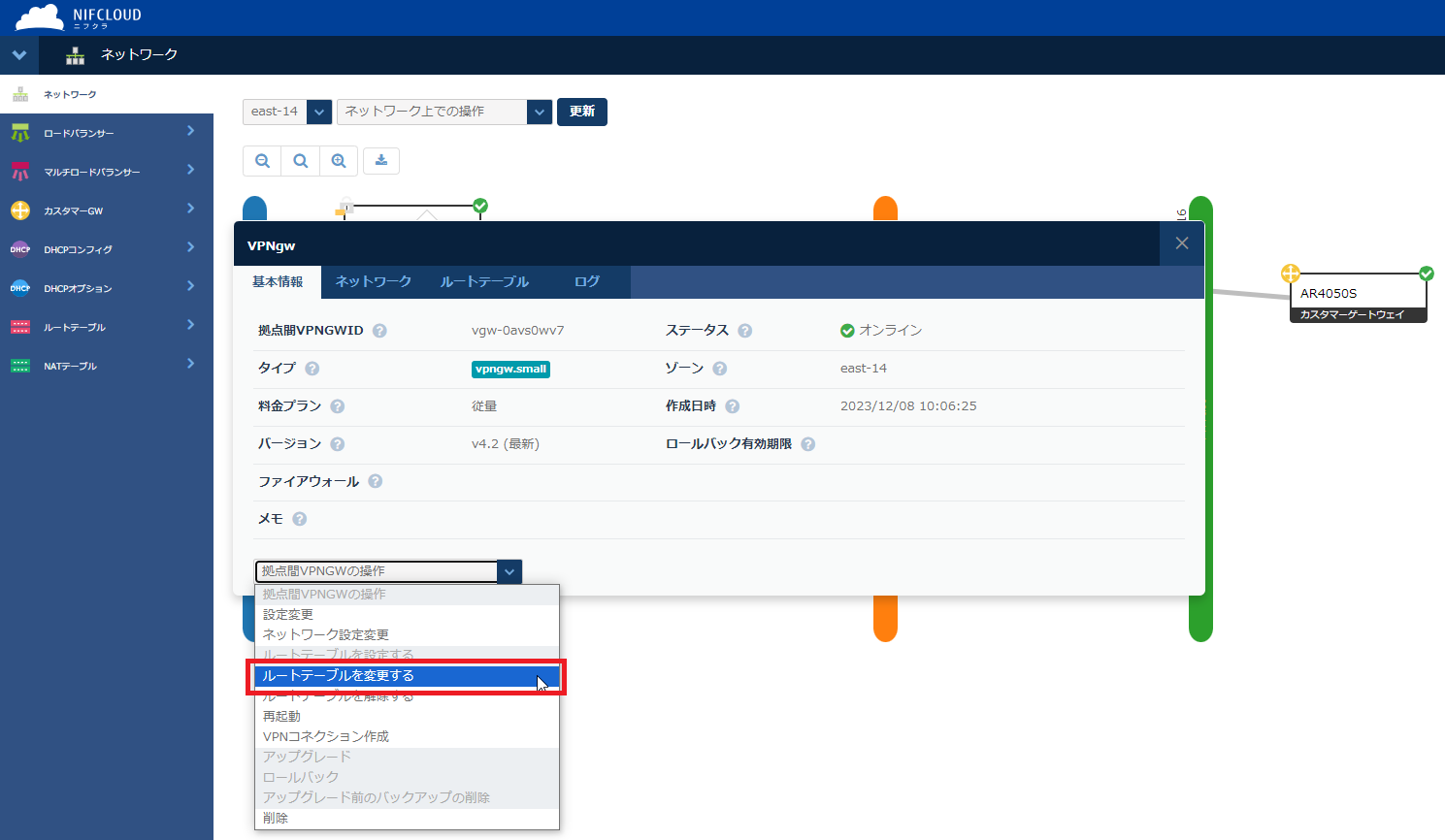

Note詳細はNIFCLOUDのドキュメントをご参照ください。

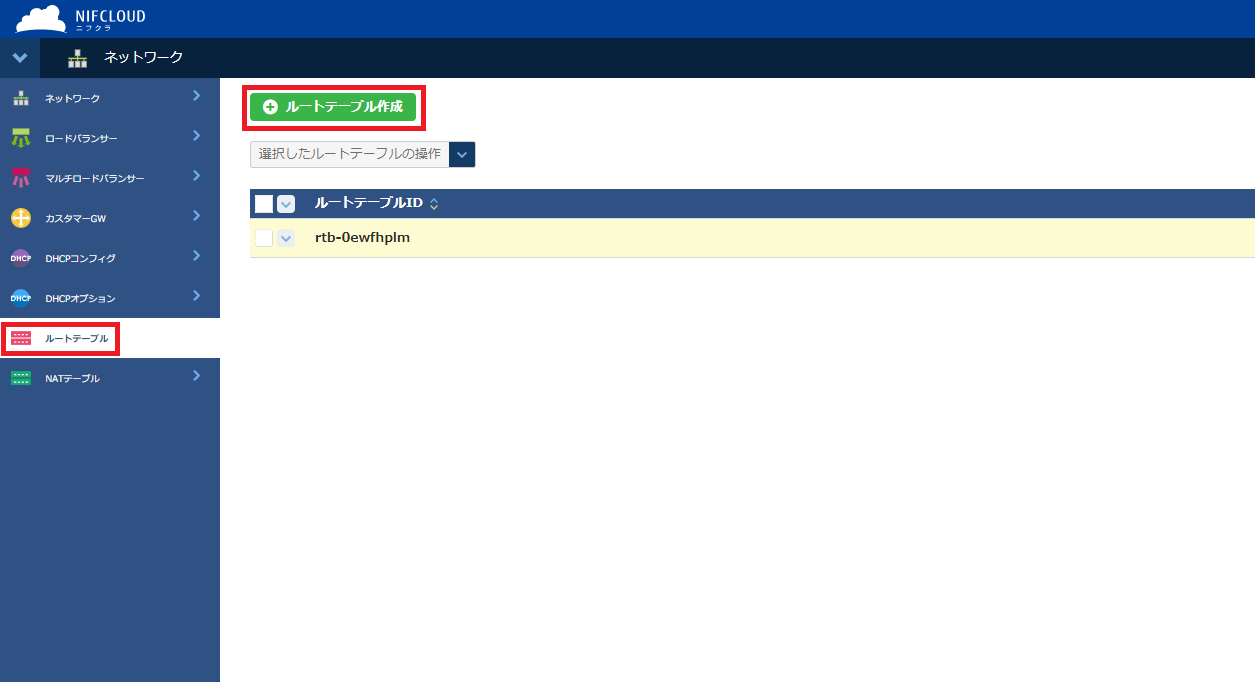

Note画面には現在拠点間VPNGWに適用されている自動作成のルートテーブルIDが表示されています。

! wireless ! security 1 mode wpa-personal key passphrase1 versions wpa2 wpa3 security 2 mode wpa-personal key passphrase2 versions wpa2 wpa3 security 17 mode wpa-personal key passphrase17 versions wpa2 wpa3 security 18 mode wpa-personal key passphrase18 versions wpa2 wpa3 ! network 1 ssid Network2 hide-ssid security 1 network 2 ssid Management2 hide-ssid security 2 network 17 ssid Network5 hide-ssid security 17 network 18 ssid Management5 hide-ssid security 18 ! ap-profile local radio 1 enable vap 0 network 1 vap 1 network 2 radio 2 enable zero-wait-dfs enable vap 0 network 17 vap 1 network 18 ! bridge 1 bridge 2 ! interface vap1.0 bridge-group 1 interface vap1.1 bridge-group 2 interface vap2.0 bridge-group 1 interface vap2.1 bridge-group 2 ! interface eth2 encapsulation ppp 0 ! interface ppp0 keepalive ppp username user@ispA ppp password isppasswdA ip address 172.16.0.1/32 ip tcp adjust-mss 1414 ! interface br1 ip address 192.168.1.1/24 interface br2 ip address 192.168.2.1/24 ! zone private network lan ip subnet 10.0.0.0/16 ip subnet 192.168.1.0/24 ip subnet 192.168.2.0/24 ! zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 172.16.0.1 ! application esp protocol 50 ! application isakmp protocol udp sport 500 dport 500 ! application nat-t protocol udp dport 4500 ! firewall rule 10 permit any from public.wan.ppp0 to public.wan rule 20 permit isakmp from public.wan to public.wan.ppp0 rule 30 permit esp from public.wan to public.wan.ppp0 rule 40 permit any from private to private rule 50 permit any from private to public rule 60 permit nat-t from public.wan to public.wan.ppp0 protect ! nat rule 10 masq any from private to public enable ! crypto isakmp key secret address 172.17.0.1 ! crypto ipsec profile nifcloud-ipsec lifetime seconds 3600 transform 1 protocol esp integrity SHA1 encryption AES128 ! crypto isakmp profile nifcloud-isakmp lifetime 28800 dpd-interval 15 transform 1 integrity SHA1 encryption AES128 group 2 ! crypto isakmp peer address 172.17.0.1 profile nifcloud-isakmp ! interface tunnel0 mtu 1300 tunnel source ppp0 tunnel destination 172.17.0.1 tunnel protection ipsec profile nifcloud-ipsec tunnel mode ipsec ipv4 ip address 172.30.0.1/32 ip tcp adjust-mss 1260 ! ip route 0.0.0.0/0 ppp0 ip route 10.0.0.0/16 tunnel0 ip route 10.0.0.0/16 Null 254 ! end

(C) 2023 - 2024 アライドテレシスホールディングス株式会社

PN: 613-003212 Rev.G