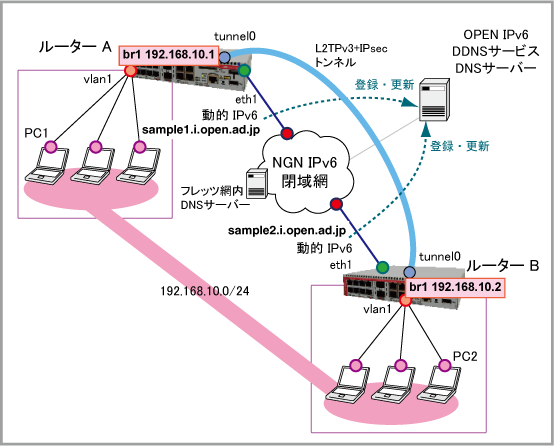

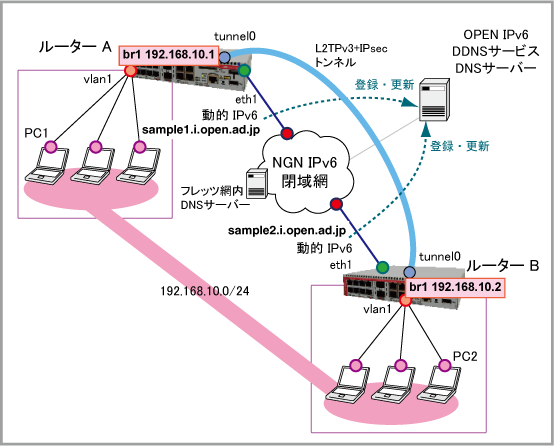

設定例集#64: ダイナミックDNSサービスを利用したホスト名(FQDN)によるフレッツ網内VPN接続(ブリッジング構成)

構成

ルーターA ルーターB

ルーターの基本設定

WAN側物理インターフェース

eth1

eth1

WAN側(eth1)IPv6アドレス

自動設定(SLAAC)

自動設定(SLAAC)

LAN側(br1)IPアドレス

192.168.10.1/24

192.168.10.2/24

IKEフェーズ1(ISAKMP)設定

IKEバージョン

IKEv2

ローカルID

sample1.i.open.ad.jp

sample2.i.open.ad.jp

リモートID

sample2.i.open.ad.jp

sample1.i.open.ad.jp

ダイナミックDNSサービス情報

更新専用URL*

http://ddnsapi-v6.open.ad.jp/api/renew/?ABCDEFGHIJKLMNOPQR

http://ddnsapi-v6.open.ad.jp/api/renew/?RQPONMLKJIHGFEDCBA

ホスト名(FQDN)

sample1.i.open.ad.jp

sample2.i.open.ad.jp

* ルーターが取得したIPv6アドレスを「OPEN IPv6 ダイナミック DNS for フレッツ・光ネクスト」サービスに登録したホスト名(FQDN)と関連付けるには、「専用更新URL」を使用します。

ルーターA、Bは、ダイナミックDNSサーバーのIPv6アドレス情報を知るため、DHCPv6で取得したDNSサーバー宛に名前解決を行います。 ダイナミックDNSクライアント機能により自身のIPv6アドレスをダイナミックDNSサーバーへ通知します。

対向機器のLAN側IPアドレス宛ての通信が発生すると、ルーターのトンネルインターフェースに設定されている宛先FQDNアドレスの名前解決をするため、DHCPv6で取得したDNSサーバー宛に問い合わせを行います。 名前解決後、取得したIPv6アドレス情報でIPsecの接続を開始します。

ルーターA、Bで通信断が発生すると、IPsec DPDが動作しタイムアウト後にSAを削除します。 ルーターA、BはダイナミックDNSクライアント機能により1分間隔で自身のIPv6アドレスをダイナミックDNSサーバーへ通知します。 ルーターのトンネルインターフェースに設定されている宛先FQDNアドレスの名前解決をするため、DHCPv6で取得したDNSサーバー宛に問い合わせを行います。 名前解決後、取得したIPv6アドレス情報でIPsecの接続を開始します。

設定開始前に

自動設定の確認と削除

本設定例に掲載されているコマンドは、設定がまったく行われていない本製品の初期状態(スタートアップコンフィグなしで起動した状態)から入力することを前提としています。erase startup-config を実行し、スタートアップコンフィグが存在しない状態で起動してから、設定を始めてください。

ネットワークケーブルを接続せずに起動する。 自動設定を手動で削除してから設定を行う。「自動的な設定内容の削除」 にしたがって、これらを手動で削除してから設定を開始してください。

自動設定が行われる条件などの詳細については、AMF応用編のAMFネットワーク未検出時の拡張動作 をご参照ください。システム時刻の設定

ログなどの記録日時を正確に保ち、各種機能を適切に動作させるため、システム時刻は正確にあわせて運用することをおすすめします。ルーターAの設定

LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enable コマンドをno形式で実行します。「L2スイッチング」/「スパニングツリープロトコル」 をご覧ください。no spanning-tree rstp enable

ダイナミックDNSクライアント機能を有効にします。これには、ddns enable コマンドを使います。ddns enable

アップデートサーバーにIPv6アドレスの更新情報を通知するためのダイナミックDNS(DDNS)サービス固有設定を作成します。ddns-update-method コマンドでDDNSアップデートメソッドモードに入り、update-url 、update-interval 、suppress-ipv4-updates の各コマンドで具体的なパラメーターを設定します。「IP付加機能」/「ダイナミックDNSクライアント」 をご覧ください。?」をCLIから入力するには、Ctrl/V キーを入力してから ? を入力してください。単に ? を入力するとCLIヘルプが表示されてしまうためご注意ください。ddns-update-method openddns

update-url http://ddnsapi-v6.open.ad.jp/api/renew/?ABCDEFGHIJKLMNOPQR

update-interval 1

suppress-ipv4-updates

WANポートeth1でIPv6のステートレスアドレス自動設定(SLAAC)を有効にします。これにはipv6 enable コマンドを使います。「IPv6」/「IPv6インターフェース」 をご覧ください。ipv6 ddns-update-method コマンドを使います。interface eth1

ipv6 enable

ipv6 ddns-update-method openddns

ソフトウェアブリッジ「1」を作成します。これには、bridge コマンドを使います。「ブリッジング」/「一般設定」 をご覧ください。bridge 1

ソフトウェアブリッジ「1」にvlan1をブリッジポートとして追加します。これにはbridge-group コマンドを使います。interface vlan1

bridge-group 1

LAN側インターフェースbr1にIPアドレスを設定します。これにはip address コマンドを使います。「IP」/「IPインターフェース」 をご覧ください。interface br1

ip address 192.168.10.1/24

IPv6パケット転送機能を有効化します。これにはipv6 forwarding コマンドを使います。ipv6 forwarding

ファイアウォールやNATのルール作成時に使うエンティティー(通信主体)を定義します。「UTM」/「エンティティー定義」 をご覧ください。zone 、network 、ip subnet の各コマンドを使います。zone private_ipv4

network lan

ip subnet 192.168.10.0/24

外部ネットワークを表すゾーン「external_ipv6」を作成します。ipv6 subnet 、host 、ipv6 address の各コマンドも使います。zone external_ipv6

network wan

ipv6 subnet ::/0 interface eth1

host eth1

ipv6 address dynamic interface eth1

ファイアウォールのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。application 、protocol 、dport の各コマンドを使います。「UTM」/「アプリケーション定義」 をご覧ください。application dhcpv6

protocol udp

dport 546 to 547

IPsecのESPパケットを表すカスタムアプリケーション「esp」を定義します。 application esp

protocol 50

ICMPv6パケットを表すカスタムアプリケーション「icmpv6」を定義します。 application icmpv6

protocol ipv6-icmp

ISAKMPパケットを表すカスタムアプリケーション「isakmp」を定義します。 application isakmp

protocol udp

dport 500

外部からの通信を遮断しつつ、内部からの通信は自由に行えるようにするファイアウォール機能の設定を行います。firewall 、rule 、protect の各コマンドを使います。「UTM」/「ファイアウォール」 をご覧ください。firewall

rule 10 permit any from external_ipv6.wan.eth1 to external_ipv6

rule 20 permit isakmp from external_ipv6 to external_ipv6.wan.eth1

rule 30 permit esp from external_ipv6 to external_ipv6.wan.eth1

rule 40 permit l2tp from external_ipv6 to external_ipv6.wan.eth1

rule 50 permit dhcpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 60 permit icmpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 100 permit any from private_ipv4 to private_ipv4

protect

対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp key コマンドを使います。crypto isakmp key secret hostname sample2.i.open.ad.jp

L2TPv3トンネルインターフェースtunnel0を作成し、ソフトウェアブリッジ「1」にブリッジポートとして追加します。interface コマンドで作成し、以下の設定を行います。bridge-group )mtu )tunnel source )tunnel destination )tunnel local name )tunnel remote name )tunnel local id )tunnel remote id )tunnel protection ipsec )tunnel mode l2tp v3 )tunnel df )「VPN」/「トンネルインターフェース」 を、ブリッジングの詳細は「ブリッジング」/「一般設定」 を、L2TPv3の詳細は「VPN」/「L2TPv3」 を、IPsecの詳細は「VPN」/「IPsec」 をご覧ください。interface tunnel0

bridge-group 1

mtu 1500

tunnel source eth1

tunnel destination sample2.i.open.ad.jp

tunnel local name sample1.i.open.ad.jp

tunnel remote name sample2.i.open.ad.jp

tunnel local id 1

tunnel remote id 2

tunnel protection ipsec

tunnel mode l2tp v3 ipv6

tunnel df clear

以上で設定は完了です。end

ルーターBの設定

LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enable コマンドをno形式で実行します。「L2スイッチング」/「スパニングツリープロトコル」 をご覧ください。no spanning-tree rstp enable

ダイナミックDNSクライアント機能を有効にします。これには、ddns enable コマンドを使います。ddns enable

アップデートサーバーにIPv6アドレスの更新情報を通知するためのダイナミックDNS(DDNS)サービス固有設定を作成します。ddns-update-method コマンドでDDNSアップデートメソッドモードに入り、update-url 、update-interval 、suppress-ipv4-updates の各コマンドで具体的なパラメーターを設定します。「IP付加機能」/「ダイナミックDNSクライアント」 をご覧ください。?」をCLIから入力するには、Ctrl/V キーを入力してから ? を入力してください。単に ? を入力するとCLIヘルプが表示されてしまうためご注意ください。ddns-update-method openddns

update-url http://ddnsapi-v6.open.ad.jp/api/renew/?RQPONMLKJIHGFEDCBA

update-interval 1

suppress-ipv4-updates

WANポートeth1でIPv6のステートレスアドレス自動設定(SLAAC)を有効にします。これにはipv6 enable コマンドを使います。「IPv6」/「IPv6インターフェース」 をご覧ください。ipv6 ddns-update-method コマンドを使います。interface eth1

ipv6 enable

ipv6 ddns-update-method openddns

ソフトウェアブリッジ「1」を作成します。これには、bridge コマンドを使います。「ブリッジング」/「一般設定」 をご覧ください。bridge 1

ソフトウェアブリッジ「1」にvlan1をブリッジポートとして追加します。これにはbridge-group コマンドを使います。interface vlan1

bridge-group 1

LAN側インターフェースbr1にIPアドレスを設定します。これにはip address コマンドを使います。「IP」/「IPインターフェース」 をご覧ください。interface br1

ip address 192.168.10.2/24

IPv6パケット転送機能を有効化します。これにはipv6 forwarding コマンドを使います。ipv6 forwarding

ファイアウォールやNATのルール作成時に使うエンティティー(通信主体)を定義します。「UTM」/「エンティティー定義」 をご覧ください。zone 、network 、ip subnet の各コマンドを使います。zone private_ipv4

network lan

ip subnet 192.168.10.0/24

外部ネットワークを表すゾーン「external_ipv6」を作成します。ipv6 subnet 、host 、ipv6 address の各コマンドも使います。zone external_ipv6

network wan

ipv6 subnet ::/0 interface eth1

host eth1

ipv6 address dynamic interface eth1

ファイアウォールのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。application 、protocol 、dport の各コマンドを使います。「UTM」/「アプリケーション定義」 をご覧ください。application dhcpv6

protocol udp

dport 546 to 547

IPsecのESPパケットを表すカスタムアプリケーション「esp」を定義します。 application esp

protocol 50

ICMPv6パケットを表すカスタムアプリケーション「icmpv6」を定義します。 application icmpv6

protocol ipv6-icmp

ISAKMPパケットを表すカスタムアプリケーション「isakmp」を定義します。 application isakmp

protocol udp

dport 500

外部からの通信を遮断しつつ、内部からの通信は自由に行えるようにするファイアウォール機能の設定を行います。firewall 、rule 、protect の各コマンドを使います。「UTM」/「ファイアウォール」 をご覧ください。firewall

rule 10 permit any from external_ipv6.wan.eth1 to external_ipv6

rule 20 permit isakmp from external_ipv6 to external_ipv6.wan.eth1

rule 30 permit esp from external_ipv6 to external_ipv6.wan.eth1

rule 40 permit l2tp from external_ipv6 to external_ipv6.wan.eth1

rule 50 permit dhcpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 60 permit icmpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 100 permit any from private_ipv4 to private_ipv4

protect

対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp key コマンドを使います。crypto isakmp key secret hostname sample1.i.open.ad.jp

L2TPv3トンネルインターフェースtunnel0を作成し、ソフトウェアブリッジ「1」にブリッジポートとして追加します。interface コマンドで作成し、以下の設定を行います。bridge-group )mtu )tunnel source )tunnel destination )tunnel local name )tunnel remote name )tunnel local id )tunnel remote id )tunnel protection ipsec )tunnel mode l2tp v3 )tunnel df )「VPN」/「トンネルインターフェース」 を、ブリッジングの詳細は「ブリッジング」/「一般設定」 を、L2TPv3の詳細は「VPN」/「L2TPv3」 を、IPsecの詳細は「VPN」/「IPsec」 をご覧ください。interface tunnel0

bridge-group 1

mtu 1500

tunnel source eth1

tunnel destination sample1.i.open.ad.jp

tunnel local name sample2.i.open.ad.jp

tunnel remote name sample1.i.open.ad.jp

tunnel local id 2

tunnel remote id 1

tunnel protection ipsec

tunnel mode l2tp v3 ipv6

tunnel df clear

以上で設定は完了です。end

設定の保存

■ 設定が完了したら、現在の設定内容を起動時コンフィグとして保存してください。これには、copy コマンドを「copy running-config startup-config awplus# copy running-config startup-config ↓

Building configuration...

[OK]

write file コマンド、write memory コマンドでも同じことができます。awplus# write memory ↓

Building configuration...

[OK]

「運用・管理」/「コンフィグレーション」 をご覧ください。ファイアウォールログについて

■ ファイアウォールのログをとるには、次のコマンド(log(filter) )を実行します。awplus(config)# log buffered level informational facility local5 ↓

show log )を実行します。ここでは、ファイアウォールが出力したログメッセージだけを表示させています。awplus# show log | include Firewall ↓

ルーターAのコンフィグ

!

no spanning-tree rstp enable

!

ddns enable

!

ddns-update-method openddns

update-url http://ddnsapi-v6.open.ad.jp/api/renew/?ABCDEFGHIJKLMNOPQR

update-interval 1

suppress-ipv4-updates

!

interface eth1

ipv6 enable

ipv6 ddns-update-method openddns

!

bridge 1

!

interface vlan1

bridge-group 1

!

interface br1

ip address 192.168.10.1/24

!

ipv6 forwarding

!

zone private_ipv4

network lan

ip subnet 192.168.10.0/24

!

zone external_ipv6

network wan

ipv6 subnet ::/0 interface eth1

host eth1

ipv6 address dynamic interface eth1

!

application dhcpv6

protocol udp

dport 546 to 547

!

application esp

protocol 50

!

application icmpv6

protocol ipv6-icmp

!

application isakmp

protocol udp

dport 500

!

firewall

rule 10 permit any from external_ipv6.wan.eth1 to external_ipv6

rule 20 permit isakmp from external_ipv6 to external_ipv6.wan.eth1

rule 30 permit esp from external_ipv6 to external_ipv6.wan.eth1

rule 40 permit l2tp from external_ipv6 to external_ipv6.wan.eth1

rule 50 permit dhcpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 60 permit icmpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 100 permit any from private_ipv4 to private_ipv4

protect

!

crypto isakmp key secret hostname sample2.i.open.ad.jp

!

interface tunnel0

bridge-group 1

mtu 1500

tunnel source eth1

tunnel destination sample2.i.open.ad.jp

tunnel local name sample1.i.open.ad.jp

tunnel remote name sample2.i.open.ad.jp

tunnel local id 1

tunnel remote id 2

tunnel protection ipsec

tunnel mode l2tp v3 ipv6

tunnel df clear

!

end

ルーターBのコンフィグ

!

no spanning-tree rstp enable

!

ddns enable

!

ddns-update-method openddns

update-url http://ddnsapi-v6.open.ad.jp/api/renew/?RQPONMLKJIHGFEDCBA

update-interval 1

suppress-ipv4-updates

!

interface eth1

ipv6 enable

ipv6 ddns-update-method openddns

!

bridge 1

!

interface vlan1

bridge-group 1

!

interface br1

ip address 192.168.10.2/24

!

ipv6 forwarding

!

zone private_ipv4

network lan

ip subnet 192.168.10.0/24

!

zone external_ipv6

network wan

ipv6 subnet ::/0 interface eth1

host eth1

ipv6 address dynamic interface eth1

!

application dhcpv6

protocol udp

dport 546 to 547

!

application esp

protocol 50

!

application icmpv6

protocol ipv6-icmp

!

application isakmp

protocol udp

dport 500

!

firewall

rule 10 permit any from external_ipv6.wan.eth1 to external_ipv6

rule 20 permit isakmp from external_ipv6 to external_ipv6.wan.eth1

rule 30 permit esp from external_ipv6 to external_ipv6.wan.eth1

rule 40 permit l2tp from external_ipv6 to external_ipv6.wan.eth1

rule 50 permit dhcpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 60 permit icmpv6 from external_ipv6 to external_ipv6.wan.eth1

rule 100 permit any from private_ipv4 to private_ipv4

protect

!

crypto isakmp key secret hostname sample1.i.open.ad.jp

!

interface tunnel0

bridge-group 1

mtu 1500

tunnel source eth1

tunnel destination sample1.i.open.ad.jp

tunnel local name sample2.i.open.ad.jp

tunnel remote name sample1.i.open.ad.jp

tunnel local id 2

tunnel remote id 1

tunnel protection ipsec

tunnel mode l2tp v3 ipv6

tunnel df clear

!

end

(C) 2015 - 2025 アライドテレシスホールディングス株式会社

PN: 613-002107 Rev.BF