インターフェース / ポート認証

本製品は、ethポート上のポート認証機能としてMACベース認証機能を実装しています。ポート認証機能を使用すると、ethポートに接続された機器を認証し、認証に成功したときだけ同機器からの通信、および、同機器への通信を許可するよう設定できます。

ethポート上のポート認証機能は、Ethernetインターフェース(ethX)、Ethernetサブインターフェース(ethX.Y)で使用可能です。

本セクションは物理ポートでの認証機能について説明します。無線機能で各種認証機能を使用する際は、「無線機能」の「セキュリティー設定」をご覧ください。

ポート認証機能をAMF接続ポート上で使用することはできません。詳細はAMFの導入編をご覧ください。

概要

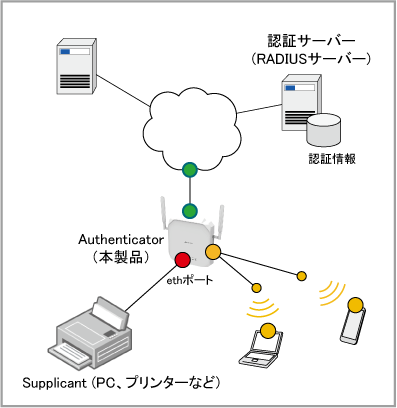

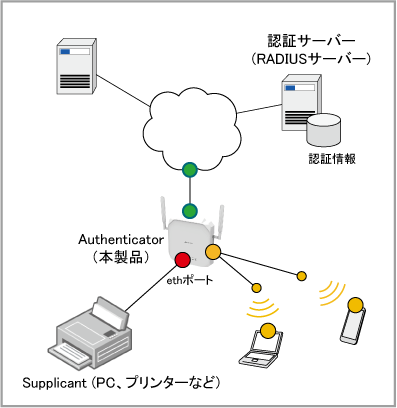

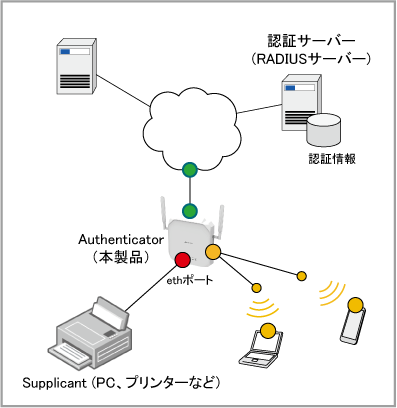

ポート認証のシステムは、通常下記の3要素から成り立っています。

- Authenticator(認証者)

ポートに接続してきたSupplicant(クライアント)を認証する機器またはソフトウェア。認証に成功した場合はポート経由の通信を許可、失敗した場合はポート経由の通信を拒否する。認証処理そのものは、認証サーバー(RADIUSサーバー)に依頼する(Supplicantの情報を認証サーバーに中継して、認証結果(成功・失敗)を受け取る)。本製品はSupplicantのMACアドレスによって認証を行う(機器認証)。

- 認証サーバー(RADIUSサーバー)

Authenticatorの要求に応じて、Supplicantを認証する機器またはソフトウェア。MACアドレスの認証情報を一元管理している。Authenticatorとの間の認証情報の受け渡しにはRADIUSプロトコルを用いる。

- Supplicant(クライアント)

ポートへの接続時にAuthenticatorから認証を受ける機器またはソフトウェア。

本製品の各ethポートは、Authenticatorとして動作可能です。認証サーバー(RADIUSサーバー)は別途用意する必要がありますが、小規模環境では本製品内蔵のローカルRADIUSサーバーを使うこともできます(詳しくは「運用・管理」の「RADIUSサーバー」をご覧ください)。

基本設定

本設定をMACベース認証のAuthenticatorとして使用する場合の基本設定を示します。なお以下の例では、RADIUSサーバーとの通信に必要なIPの設定は終わっているものとします。

設定環境は、以下内容を前提とします。

- 外部のRADIUSサーバー(10.0.0.1)を使用

- RADIUSサーバーとの共有パスワード:himitsu

- eth1にSupplicantを接続し、MACベース認証を行う

- eth1はソフトウェアブリッジ「1」に所属

- ソフトウェアブリッジ「1」を作成し、ソフトウェアブリッジ「1」にeth1を追加します。ブリッジングの設定に関する詳細は、「ブリッジング」の「一般設定」をご覧ください。

awplus(config)# bridge 1 ↓

awplus(config)# interface eth1 ↓

awplus(config-if)# bridge-group 1 ↓

awplus(config-if)# exit ↓

ethポート上でMAC認証を行う場合、対象のethポートをソフトウェアブリッジに割り当ててください。

- MACベース認証で使用するRADIUSサーバーのIPアドレスと共有パスワードを登録します。これには、radius-server hostコマンドを使います。RADIUSクライアント機能の詳細については、「運用・管理」の「RADIUSクライアント」をご覧ください。

awplus(config)# radius-server host 10.0.0.1 key himitsu ↓

- システム全体でMACベース認証機能を有効にします。これには、aaa authentication auth-macコマンドを使います。

awplus(config)# aaa authentication auth-mac default group radius ↓

- eth1でMACベース認証を有効にします。これには、auth-mac enableコマンドを使います。

awplus(config)# interface eth1 ↓

awplus(config-if)# auth-mac enable ↓

設定は以上です。

■ 認証サーバーリストを指定する場合は、auth-mac authenticationコマンドを使用します。認証サーバーリストの設定に関する詳細は、「運用・管理」の「RADIUSクライアント」をご覧ください。

awplus(config-if)# auth-mac authentication list1 ↓

■ RADIUSサーバーに認証対象機器のMACアドレスを伝える際の形式を変更する場合は、auth-mac usernameコマンドを使用します。

awplus(config-if)# auth-mac username colon upper-case ↓

■ Authenticatorの識別子(NAS-Identifier属性)を指定したい場合は、auth-mac nas-idコマンドを使用します。

awplus(config-if)# auth-mac nas-id NASID100 ↓

■ ポート認証機能の全般的な情報は、show auth supplicantコマンドで確認できます。

awplus# show auth supplicant ↓

MACベース認証では、認証成功したSupplicantのMACアドレスはFDBにダイナミックMACアドレスとして登録されます。したがってエージアウトによりFDBから削除されると、認証情報も削除(認証解除)されます。

RADIUSサーバーの設定項目

ポート認証機能を利用する際は、機器ごとに下記の照合用属性を、RADIUSサーバー(認証サーバー)の設定項目として定義してください。

RADIUSサーバーの詳細な設定方法については、ご使用のサーバー製品のマニュアルをご参照ください。

表 1:MACベース認証で使用する照合用RADIUS属性

| 属性名 |

属性値 |

備考 |

| User-Name |

MACアドレス |

認証対象機器のMACアドレスを「00-00-f4-11-22-33」の形式(ハイフンあり、a~fは小文字)で指定する。 |

| User-Password |

MACアドレス |

認証対象機器のMACアドレス。機器ごとにUser-Nameと同じ値を指定する。 |

| NAS-Identifier |

NAS識別子 |

本製品の識別子を指定する。(auth-mac nas-idコマンド設定時) |

(C) 2023 - 2025 アライドテレシスホールディングス株式会社

PN: 613-003212 Rev.K