[index] AT-TQ7403-R コマンドリファレンス 5.5.5

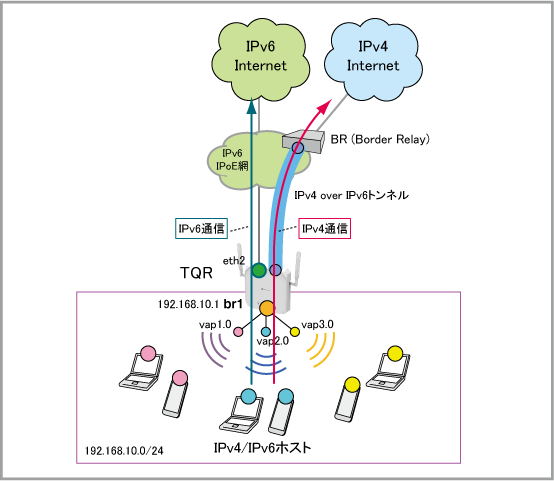

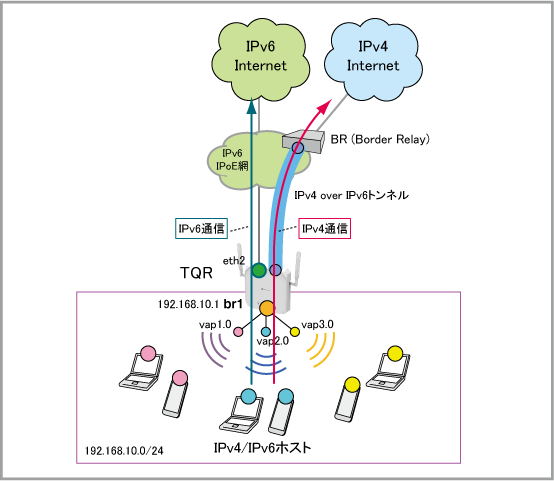

| vap1.0 | 無線1 (2.4GHz) VAP0 | Network2 | WPAパーソナル | passphrase1 | WPA2 WPA3 |

| vap2.0 | 無線2 (5GHz) VAP0 | Network5 | WPAパーソナル | passphrase17 | WPA2 WPA3 |

| vap3.0 | 無線3 (6GHz) VAP0 | Network6 | WPAパーソナル | passphrase34 | WPA3 |

NoteVAPインターフェースの命名規則については「インターフェース」/「一般設定」をご参照ください。

| インターフェースID | ::1 |

| 事業者側ルーター(BR)IPv6アドレス | 2001:db8:3c:10::1 |

| IPv4グローバルアドレス | 203.0.113.1/32 |

| アップデートサーバーのURL | http://example.com |

| ユーザー名 | userA |

| パスワード | passwdA |

| br1 | vap1.0 vap2.0 vap3.0 |

| WAN側物理インターフェース | eth2 |

| WAN側(eth2)IPv6アドレス | リンクローカルアドレス |

| LAN側(br1)IPv6アドレス | RAで受信したプレフィックス+ISPから提供されたインターフェースID |

| WAN側(tunnel0)IPv4アドレス | 203.0.113.1/32(ISPから通知された固定グローバルアドレス) |

| LAN側(br1)IPv4アドレス | 192.168.10.1/24 |

| DHCPサーバー機能 | 有効 |

| リース時間 | 2時間 |

| 対象サブネット | 192.168.10.0/24 |

| デフォルトゲートウェイ | 192.168.10.1 |

| DNSサーバー | 192.168.10.1 |

| 提供するIPアドレスの範囲 | 192.168.10.100~192.168.10.131(32個) |

Note(注1) 本設定例では例示用IPアドレス等を使用しており、実際に設定する値とは異なります。実際の設定時には、ユーザー毎に通知される各種情報をご使用ください。

NoteNDプロキシー機能は本構成に特化した機能です。本構成以外での動作はサポート対象外です。

NoteNDプロキシー機能の設定において、1つのWAN側インターフェースに関連付けられるLAN側インターフェースは1つだけです。

wireless

security 1 mode wpa-personal key passphrase1 versions wpa2 wpa3 security 17 mode wpa-personal key passphrase17 versions wpa2 wpa3 security 34 mode wpa-personal key passphrase34 versions wpa3

Note本設定例では、2.4GHz、5GHz、6GHzのVAPに別々のSSIDを設定していますが、各帯域のVAPに同じSSIDを設定し、バンドステアリングを有効にすることで、複数の帯域をサポートしている無線端末に対し、混雑していない帯域への接続を促し、帯域を有効に使うことができます。

具体的な設定については設定例集#201aをご参照ください。

network 1 ssid Network2 hide-ssid security 1 network 17 ssid Network5 hide-ssid security 17 network 34 ssid Network6 hide-ssid security 34

ap-profile local radio 1 enable vap 0 network 1 radio 2 enable vap 0 network 17 radio 3 enable vap 0 network 34

end wireless ap-configuration apply ap local configure terminal

bridge 1

Note本設定例では、2.4GHz、5GHz、6GHzの同一番号のVAPをブリッジに所属させ同じセグメントで運用しています。

各帯域のVAPを異なるセグメントで運用する場合は、「無線機能」/「設定のポイント」を参照してVAPごとにIPアドレスを設定し、エンティティーとファイアウォールの設定を変更してください。

interface vap1.0 bridge-group 1 interface vap2.0 bridge-group 1 interface vap3.0 bridge-group 1

end wireless ap-configuration apply ap local configure terminal

?」をCLIから入力するには、Ctrl/V キーを入力してから ? を入力してください。単に ? を入力するとCLIヘルプが表示されてしまうためご注意ください。ddns-update-method V6UPDATE update-url http://example.com?user=<USERNAME>&pass=<PASSWORD> username userA password passwdA suppress-ipv4-updates

ddns enable

interface eth2 ipv6 enable no ipv6 nd accept-ra-pinfo ipv6 nd proxy interface br1

interface br1 ipv6 ddns-update-method V6UPDATE ip address 192.168.10.1/24 ipv6 address autoconfig eth2 ipv6 address suffix ::1 no ipv6 nd suppress-ra ipv6 nd dns-server br1

ipv6 forwarding

ip dhcp pool pool10 network 192.168.10.0 255.255.255.0 range 192.168.10.100 192.168.10.131 dns-server 192.168.10.1 default-router 192.168.10.1 lease 0 2 0

service dhcp-server

interface tunnel0 tunnel source br1 tunnel destination 2001:db8:3c:10::1 tunnel mode ipv6 ip address 203.0.113.1/32 ip tcp adjust-mss pmtu

ip route 0.0.0.0/0 tunnel0

zone ipv4-internal network dhcp ip subnet 0.0.0.0/0 interface br1 network lan ip subnet 192.168.10.0/24 interface br1

zone ipv4-internet network wan ip subnet 0.0.0.0/0 interface tunnel0 host nat ip address 203.0.113.1

zone ipv6-internal network lan ipv6 subnet ::/0 interface br1 host br1 ipv6 address dynamic interface br1

zone ipv6-internet network wan ipv6 subnet ::/0 interface eth2 host eth2 ipv6 address dynamic interface eth2

application dhcpv4 protocol udp dport 67 to 68

application dhcpv6 protocol udp dport 546 to 547

application icmpv6 protocol ipv6-icmp

firewall rule 10 permit dhcpv4 from ipv4-internal.dhcp to ipv4-internal.dhcp rule 20 permit any from ipv4-internal.lan to ipv4-internal.lan rule 30 permit any from ipv4-internal.lan to ipv4-internet rule 40 permit any from ipv4-internet.wan.nat to ipv4-internet rule 100 permit any from ipv6-internal to ipv6-internal rule 110 permit any from ipv6-internal to ipv6-internet rule 120 permit any from ipv6-internal.lan.br1 to ipv6-internet rule 130 permit any from ipv6-internet.wan.eth2 to ipv6-internet rule 140 permit icmpv6 from ipv6-internet to ipv6-internal.lan.br1 rule 150 permit dhcpv6 from ipv6-internet to ipv6-internet.wan.eth2 protect

nat rule 10 masq any from ipv4-internal to ipv4-internet enable

ip dns forwarding

end

copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config ↓ Building configuration... [OK]

awplus# write memory ↓ Building configuration... [OK]

awplus(config)# log buffered level informational facility local5 ↓

awplus# show log | include Firewall ↓

! wireless ! security 1 mode wpa-personal key passphrase1 versions wpa2 wpa3 security 17 mode wpa-personal key passphrase17 versions wpa2 wpa3 security 34 mode wpa-personal key passphrase34 versions wpa3 ! network 1 ssid Network2 hide-ssid security 1 network 17 ssid Network5 hide-ssid security 17 network 34 ssid Network6 hide-ssid security 34 ! ap-profile local radio 1 enable vap 0 network 1 radio 2 enable vap 0 network 17 radio 3 enable vap 0 network 34 ! bridge 1 ! interface vap1.0 bridge-group 1 interface vap2.0 bridge-group 1 interface vap3.0 bridge-group 1 ! ddns-update-method V6UPDATE update-url http://example.com?user=<USERNAME>&pass=<PASSWORD> username userA password passwdA suppress-ipv4-updates ! ddns enable ! interface eth2 ipv6 enable no ipv6 nd accept-ra-pinfo ipv6 nd proxy interface br1 ! interface br1 ipv6 ddns-update-method V6UPDATE ip address 192.168.10.1/24 ipv6 address autoconfig eth2 ipv6 address suffix ::1 no ipv6 nd suppress-ra ipv6 nd dns-server br1 ! ipv6 forwarding ! ip dhcp pool pool10 network 192.168.10.0 255.255.255.0 range 192.168.10.100 192.168.10.131 dns-server 192.168.10.1 default-router 192.168.10.1 lease 0 2 0 ! service dhcp-server ! interface tunnel0 tunnel source br1 tunnel destination 2001:db8:3c:10::1 tunnel mode ipv6 ip address 203.0.113.1/32 ip tcp adjust-mss pmtu ! ip route 0.0.0.0/0 tunnel0 ! zone ipv4-internal network dhcp ip subnet 0.0.0.0/0 interface br1 network lan ip subnet 192.168.10.0/24 interface br1 ! zone ipv4-internet network wan ip subnet 0.0.0.0/0 interface tunnel0 host nat ip address 203.0.113.1 ! zone ipv6-internal network lan ipv6 subnet ::/0 interface br1 host br1 ipv6 address dynamic interface br1 ! zone ipv6-internet network wan ipv6 subnet ::/0 interface eth2 host eth2 ipv6 address dynamic interface eth2 ! application dhcpv4 protocol udp dport 67 to 68 ! application dhcpv6 protocol udp dport 546 to 547 ! application icmpv6 protocol ipv6-icmp ! firewall rule 10 permit dhcpv4 from ipv4-internal.dhcp to ipv4-internal.dhcp rule 20 permit any from ipv4-internal.lan to ipv4-internal.lan rule 30 permit any from ipv4-internal.lan to ipv4-internet rule 40 permit any from ipv4-internet.wan.nat to ipv4-internet rule 100 permit any from ipv6-internal to ipv6-internal rule 110 permit any from ipv6-internal to ipv6-internet rule 120 permit any from ipv6-internal.lan.br1 to ipv6-internet rule 130 permit any from ipv6-internet.wan.eth2 to ipv6-internet rule 140 permit icmpv6 from ipv6-internet to ipv6-internal.lan.br1 rule 150 permit dhcpv6 from ipv6-internet to ipv6-internet.wan.eth2 protect ! nat rule 10 masq any from ipv4-internal to ipv4-internet enable ! ip dns forwarding ! end

(C) 2024-2025 アライドテレシスホールディングス株式会社

PN: 613-003360 Rev.C