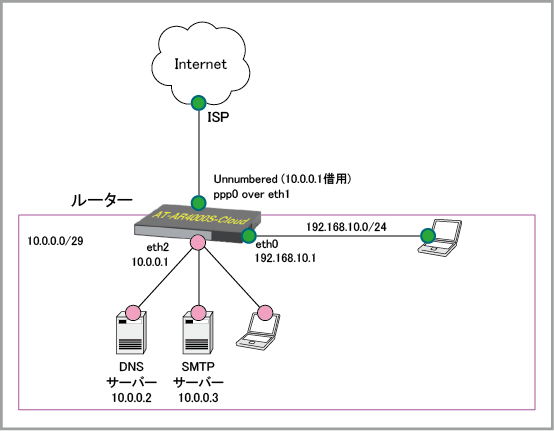

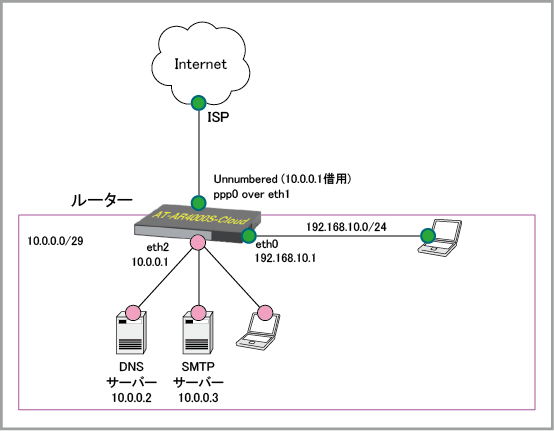

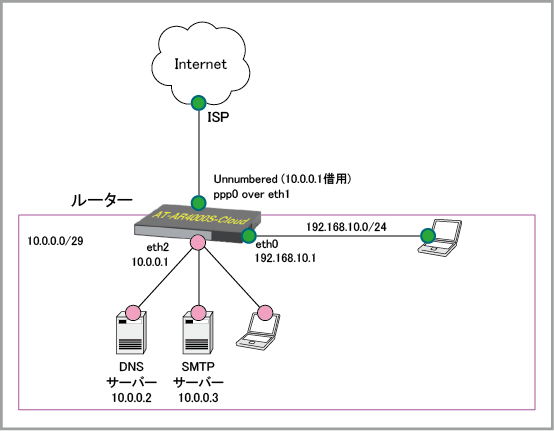

設定例集#25: PPPoEによるLAN型インターネット接続(LAN側グローバル)

PPPoEを使ってインターネットサービスプロバイダー(ISP)に接続します。

この例は、グローバルアドレスを8個、16個などのブロック単位で固定的に割り当てられるLAN型接続の設定例です。

ここでは、NATを使用せず、LAN側端末にグローバルアドレスを直接割り当てます。

また、ファイアウォールを使って外部からのアクセスを原則拒否しつつ、特定のサーバーだけを外部に公開します。

構成

| ISPから提供された情報 |

| ISP接続用ユーザー名 |

user@isp |

| ISP接続用パスワード |

isppasswd |

| PPPoEサービス名 |

指定なし |

| 使用できるアドレス |

10.0.0.0/29(10.0.0.0~10.0.0.7) |

| 接続形態 |

LAN型(アドレス8個固定) |

| ルーターの基本設定 |

| WAN側物理インターフェース |

eth1 |

| WAN側(ppp0)IPアドレス |

Unnumbered |

| LAN側(eth2)IPアドレス |

10.0.0.1/29 |

| DHCPサーバー機能 |

使わない |

ここでは、次の方針で設定を行います。

- LAN側端末はすべてグローバルアドレスで運用します。NATは使用しません。

ISPから割り当てられているアドレス(10.0.0.0/29)は8個(10.0.0.0~10.0.0.7)ですが、ネットワークアドレス(10.0.0.0)、ブロードキャストアドレス(10.0.0.7)、ルーター自身のeth2アドレス(10.0.0.1)にそれぞれ1個ずつ消費されるため、端末に設定できるアドレスは10.0.0.2 ~ 10.0.0.6の5個となります。

- WAN側インターフェースはUnnumberedで運用します。ルーター自身がWAN側にパケットを送信するときは、eth2のアドレスを借用します。

- ファイアウォールを利用して、外部からの不正アクセスを遮断しつつ、内部からは自由にインターネットへのアクセスができるようにします。

- 外部からのアクセスは基本的にすべて遮断しますが、下記のサーバーにはアクセスを許可します。また、内部へのPingも許可します。

- DNSサーバー(10.0.0.2:53/tcp、53/udp)

- SMTPサーバー(10.0.0.3:25/tcp)

事前設定

本設定例は、あらかじめ AT-AR4000S-Cloud の仮想マシンに下記インターフェースを割り当て、管理用IPアドレスを設定していることを前提としています。

仮想マシンの設定については「環境別ガイド」をご参照ください。

| インターフェース名 |

IPv4アドレス |

備考 |

| eth0 |

192.168.10.1/24 |

管理用IPアドレス |

| eth1 |

未設定 |

|

| eth2 |

未設定 |

|

構成が異なる場合はインターフェース名などを適宜読み替えてください。

ルーターの設定

- WANポートeth1上にPPPoEインターフェースppp0を作成します。これには、encapsulation pppコマンドを使います。

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface eth1

encapsulation ppp 0

- PPPインターフェースppp0に対し、PPPoE接続のための設定を行います。

・LCP EchoによるPPP接続状態の確認(keepalive)

・提示されたIPアドレスを無条件で受け入れる設定(ppp ipcp ip-override)

・ユーザー名(ppp username)

・パスワード(ppp password)

・Unnumbered IPインターフェースの設定(ip unnumbered)

・MSS書き換え(ip tcp adjust-mss)

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface ppp0

keepalive

ppp ipcp ip-override

ppp username user@isp

ppp password isppasswd

ip unnumbered eth2

ip tcp adjust-mss pmtu

- LAN側インターフェースeth2にIPアドレスを設定します。これにはip addressコマンドを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface eth2

ip address 10.0.0.1/29

- 管理用インターフェースeth0のIPアドレスは、事前設定時に設定済みのため、次のコマンドを手で入力する必要はありません。

interface eth0

ip address 192.168.10.1/24

- ファイアウォールのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。

これには、application、protocol、sport、dport、icmp-type、icmp-codeの各コマンドを使います。

アプリケーション定義の詳細は「UTM」/「アプリケーション定義」をご覧ください。

ここでは、TCP上のDNS通信を表すカスタムアプリケーション「dns-tcp」を定義します。

application dns-tcp

protocol tcp

dport 53

- ファイアウォールのルール作成時に使うエンティティー(通信主体)を定義します。

エンティティー定義の詳細は「UTM」/「エンティティー定義」をご覧ください。

内部ネットワークを表すゾーン「private」を作成します。

これには、zone、network、ip subnet、host、ip addressの各コマンドを使います。

zone private

network lan

ip subnet 10.0.0.0/29

host dns

ip address 10.0.0.2

host smtp

ip address 10.0.0.3

network manage

ip subnet 192.168.10.0/24

- 外部ネットワークを表すゾーン「public」を作成します。

zone public

network wan

ip subnet 0.0.0.0/0 interface ppp0

- 外部からの通信を遮断しつつ、内部からの通信は自由に行えるようにするファイアウォール機能の設定を行います。

これには、firewall、rule、protectの各コマンドを使います。

・rule 10 - 内部から内部への通信を許可します(ここでは本製品・端末間の通信)

・rule 20 - 内部から外部への通信を許可します

・rule 30 - 外部から内部DNSサーバーへのUDP通信を許可します

・rule 40 - 外部から内部DNSサーバーへのTCP通信を許可します

・rule 50 - 外部から内部SMTPサーバーへの通信を許可します

・rule 60 - 外部から内部へのPingを許可します

ファイアウォールの詳細は「UTM」/「ファイアウォール」をご覧ください。

firewall

rule 10 permit any from private to private

rule 20 permit any from private to public

rule 30 permit dns from public.wan to private.lan.dns

rule 40 permit dns-tcp from public.wan to private.lan.dns

rule 50 permit smtp from public.wan to private.lan.smtp

rule 60 permit ping from public.wan to private.lan

protect

- デフォルト経路をPPPインターフェースppp0に向けます。これにはip routeコマンドを使います。

IP経路設定の詳細は「IP」/「経路制御」をご覧ください。

ip route 0.0.0.0/0 ppp0

- 以上で設定は完了です。

end

設定の保存

■ 設定が完了したら、現在の設定内容を起動時コンフィグとして保存してください。これには、copyコマンドを「copy running-config startup-config」の書式で実行します。

awplus# copy running-config startup-config ↓

Building configuration...

[OK]

また、write fileコマンド、write memoryコマンドでも同じことができます。

awplus# write memory ↓

Building configuration...

[OK]

その他、設定保存の詳細については「運用・管理」/「コンフィグレーション」をご覧ください。

ファイアウォールログについて

■ ファイアウォールのログをとるには、次のコマンド(log(filter))を実行します。

awplus(config)# log buffered level informational facility local5 ↓

■ 記録されたログを見るには、次のコマンド(show log)を実行します。ここでは、ファイアウォールが出力したログメッセージだけを表示させています。

awplus# show log | include Firewall ↓

ルーターのコンフィグ

!

interface eth1

encapsulation ppp 0

!

interface ppp0

keepalive

ppp ipcp ip-override

ppp username user@isp

ppp password isppasswd

ip unnumbered eth2

ip tcp adjust-mss pmtu

!

interface eth2

ip address 10.0.0.1/29

!

interface eth0

ip address 192.168.10.1/24

!

application dns-tcp

protocol tcp

dport 53

!

zone private

network lan

ip subnet 10.0.0.0/29

host dns

ip address 10.0.0.2

host smtp

ip address 10.0.0.3

network manage

ip subnet 192.168.10.0/24

!

zone public

network wan

ip subnet 0.0.0.0/0 interface ppp0

!

firewall

rule 10 permit any from private to private

rule 20 permit any from private to public

rule 30 permit dns from public.wan to private.lan.dns

rule 40 permit dns-tcp from public.wan to private.lan.dns

rule 50 permit smtp from public.wan to private.lan.smtp

rule 60 permit ping from public.wan to private.lan

protect

!

ip route 0.0.0.0/0 ppp0

!

end

(C) 2022 - 2023 アライドテレシスホールディングス株式会社

PN: 613-003066 Rev.D