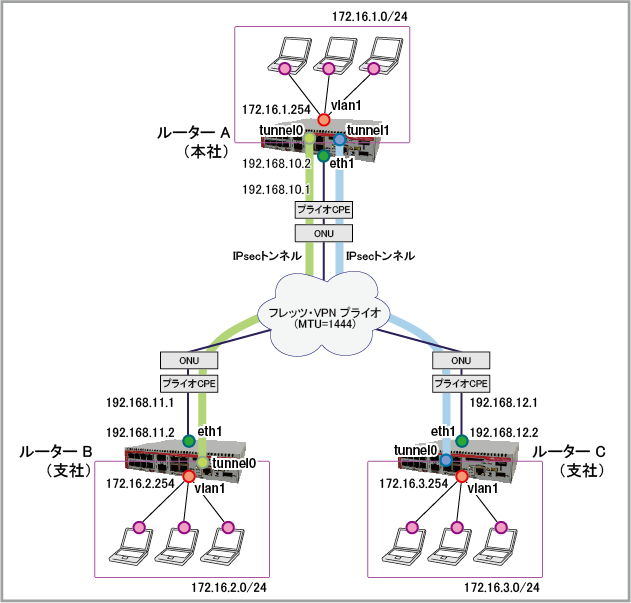

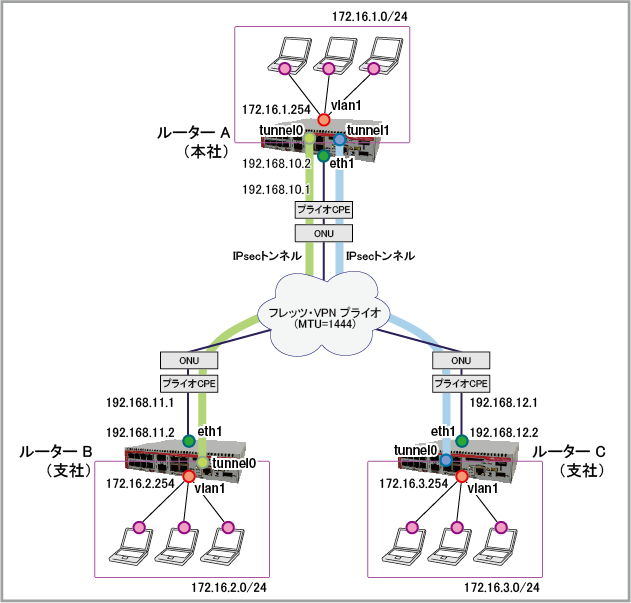

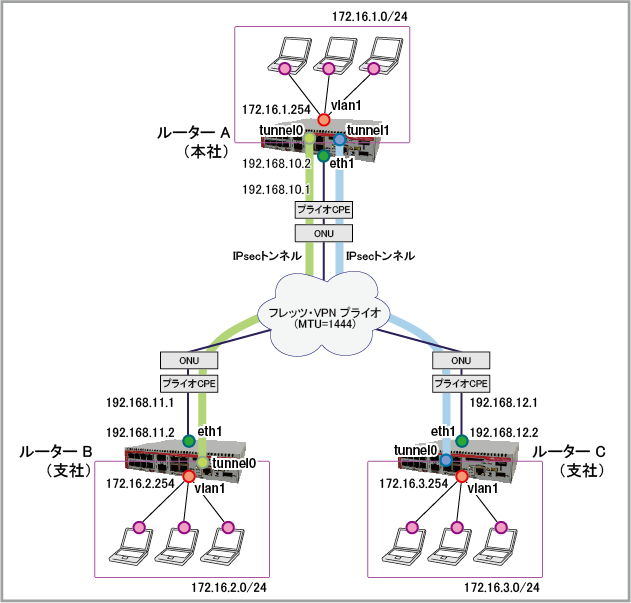

設定例集#88: フレッツ・VPN プライオを利用した3拠点間IPsec接続

フレッツ・VPN プライオサービスを利用して、3つの拠点間(ハブ&スポーク型)をIPsec VPNで接続する構成です。

本設定例では、本社と各支社のみを接続する構成とし、支社間の通信は本社経由で行うものとします。

なお、本サービスでは、プライオCPEの配下にルーターを接続する必要があり、スループットの低下を防ぐために適切なMTUを設定することを推奨します。

構成

| |

ルーターA |

ルーターB |

ルーターC |

| ルーターの基本設定 |

| WAN(CPE)側インターフェース |

eth1 |

eth1 |

eth1 |

| WAN(CPE)側(eth1)IPアドレス |

192.168.10.2/24 |

192.168.11.2/24 |

192.168.12.2/24 |

| LAN側(vlan1)IPアドレス |

172.16.1.254/24 |

172.16.2.254/24 |

172.16.3.254/24 |

[事前共有鍵]

- ルーターA・B間: secretB

- ルーターA・C間: secretC

設定開始前に

自動設定の確認と削除

本設定例に掲載されているコマンドは、設定がまったく行われていない本製品の初期状態(スタートアップコンフィグなしで起動した状態)から入力することを前提としています。

そのため、通常は erase startup-config を実行し、スタートアップコンフィグが存在しない状態で起動してから、設定を始めてください。

ただし、本製品はスタートアップコンフィグなしで起動した場合でも、特定の条件を満たすと自動的な設定を行うことがあるため、その場合は設定例にしたがってコマンドを入力しても、コマンドがエラーになったり、全体として意図した動作にならない可能性があります。

これを避けるため、設定開始にあたっては次のいずれかの方法をとることをおすすめします。

- ネットワークケーブルを接続せずに起動する。

起動時に自動設定が実行されるための条件の一つに、特定インターフェースのリンクアップがあります。

ネットワークケーブルを接続しない状態で起動することにより、自動設定の適用を回避できます。

- 自動設定を手動で削除してから設定を行う。

前記の方法を採用できず自動設定が適用されてしまった場合は、「自動的な設定内容の削除」にしたがって、これらを手動で削除してから設定を開始してください。

自動設定が行われる条件などの詳細については、AMF応用編のAMFネットワーク未検出時の拡張動作をご参照ください。

システム時刻の設定

ログなどの記録日時を正確に保ち、各種機能を適切に動作させるため、システム時刻は正確にあわせて運用することをおすすめします。

ご使用の環境にあわせ、次のいずれかの方法でシステム時刻を設定してください。

ルーターAの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableコマンドをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- プライオCPEと接続するWANポートeth1のMTUを変更し、IPアドレスを設定します。これには、mtuコマンドとip addressコマンドを使います。

本例では、基本設定で動作しているプライオCPEに接続することを想定しています。

プライオCPEにカスタマイズ設定(暗号化設定、IPsec設定等)を施している場合は最適なMTU値を設定してください。

interface eth1

mtu 1444

ip address 192.168.10.2/24

- LAN側インターフェースvlan1にIPアドレスを設定します。これにはip addressコマンドを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan1

ip address 172.16.1.254/24

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyコマンドを使います。

crypto isakmp key secretB address 192.168.11.2

crypto isakmp key secretC address 192.168.12.2

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceコマンドでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースのMTU(mtu)

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

・トンネルインターフェースにおけるMSS書き換え設定(ip tcp adjust-mss)

interface tunnel0

mtu 1374

tunnel source eth1

tunnel destination 192.168.11.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.1/30

ip tcp adjust-mss pmtu

- 同様にしてIPsecトンネルインターフェースtunnel1を作成します。

interface tunnel1

mtu 1374

tunnel source eth1

tunnel destination 192.168.12.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.5/30

ip tcp adjust-mss pmtu

- IPの経路情報をスタティックに設定します。これにはip routeコマンドを使います。

IP経路設定の詳細は「IP」/「経路制御」をご覧ください。

ip route 172.16.2.0/24 tunnel0

ip route 172.16.3.0/24 tunnel1

ip route 192.168.11.0/24 192.168.10.1

ip route 192.168.12.0/24 192.168.10.1

- 以上で設定は完了です。

end

ルーターBの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableコマンドをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- プライオCPEと接続するWANポートeth1のMTUを変更し、IPアドレスを設定します。これには、mtuコマンドとip addressコマンドを使います。

本例では、基本設定で動作しているプライオCPEに接続することを想定しています。

プライオCPEにカスタマイズ設定(暗号化設定、IPsec設定等)を施している場合は最適なMTU値を設定してください。

interface eth1

mtu 1444

ip address 192.168.11.2/24

- LAN側インターフェースvlan1にIPアドレスを設定します。これにはip addressコマンドを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan1

ip address 172.16.2.254/24

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyコマンドを使います。

crypto isakmp key secretB address 192.168.10.2

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceコマンドでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースのMTU(mtu)

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

・トンネルインターフェースにおけるMSS書き換え設定(ip tcp adjust-mss)

interface tunnel0

mtu 1374

tunnel source eth1

tunnel destination 192.168.10.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.2/30

ip tcp adjust-mss pmtu

- IPの経路情報をスタティックに設定します。これにはip routeコマンドを使います。

IP経路設定の詳細は「IP」/「経路制御」をご覧ください。

ip route 0.0.0.0/0 tunnel0

ip route 192.168.10.0/24 192.168.11.1

- 以上で設定は完了です。

end

ルーターCの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableコマンドをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- プライオCPEと接続するWANポートeth1のMTUを変更し、IPアドレスを設定します。これには、mtuコマンドとip addressコマンドを使います。

本例では、基本設定で動作しているプライオCPEに接続することを想定しています。

プライオCPEにカスタマイズ設定(暗号化設定、IPsec設定等)を施している場合は最適なMTU値を設定してください。

interface eth1

mtu 1444

ip address 192.168.12.2/24

- LAN側インターフェースvlan1にIPアドレスを設定します。これにはip addressコマンドを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan1

ip address 172.16.3.254/24

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyコマンドを使います。

crypto isakmp key secretC address 192.168.10.2

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceコマンドでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースのMTU(mtu)

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

・トンネルインターフェースにおけるMSS書き換え設定(ip tcp adjust-mss)

interface tunnel0

mtu 1374

tunnel source eth1

tunnel destination 192.168.10.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.6/30

ip tcp adjust-mss pmtu

- IPの経路情報をスタティックに設定します。これにはip routeコマンドを使います。

IP経路設定の詳細は「IP」/「経路制御」をご覧ください。

ip route 0.0.0.0/0 tunnel0

ip route 192.168.10.0/24 192.168.12.1

- 以上で設定は完了です。

end

設定の保存

■ 設定が完了したら、現在の設定内容を起動時コンフィグとして保存してください。これには、copyコマンドを「copy running-config startup-config」の書式で実行します。

awplus# copy running-config startup-config ↓

Building configuration...

[OK]

また、write fileコマンド、write memoryコマンドでも同じことができます。

awplus# write memory ↓

Building configuration...

[OK]

その他、設定保存の詳細については「運用・管理」/「コンフィグレーション」をご覧ください。

ルーターAのコンフィグ

!

no spanning-tree rstp enable

!

interface eth1

mtu 1444

ip address 192.168.10.2/24

!

interface vlan1

ip address 172.16.1.254/24

!

crypto isakmp key secretB address 192.168.11.2

crypto isakmp key secretC address 192.168.12.2

!

interface tunnel0

mtu 1374

tunnel source eth1

tunnel destination 192.168.11.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.1/30

ip tcp adjust-mss pmtu

!

interface tunnel1

mtu 1374

tunnel source eth1

tunnel destination 192.168.12.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.5/30

ip tcp adjust-mss pmtu

!

ip route 172.16.2.0/24 tunnel0

ip route 172.16.3.0/24 tunnel1

ip route 192.168.11.0/24 192.168.10.1

ip route 192.168.12.0/24 192.168.10.1

!

end

ルーターBのコンフィグ

!

no spanning-tree rstp enable

!

interface eth1

mtu 1444

ip address 192.168.11.2/24

!

interface vlan1

ip address 172.16.2.254/24

!

crypto isakmp key secretB address 192.168.10.2

!

interface tunnel0

mtu 1374

tunnel source eth1

tunnel destination 192.168.10.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.2/30

ip tcp adjust-mss pmtu

!

ip route 0.0.0.0/0 tunnel0

ip route 192.168.10.0/24 192.168.11.1

!

end

ルーターCのコンフィグ

!

no spanning-tree rstp enable

!

interface eth1

mtu 1444

ip address 192.168.12.2/24

!

interface vlan1

ip address 172.16.3.254/24

!

crypto isakmp key secretC address 192.168.10.2

!

interface tunnel0

mtu 1374

tunnel source eth1

tunnel destination 192.168.10.2

tunnel protection ipsec

tunnel mode ipsec ipv4

ip address 172.16.0.6/30

ip tcp adjust-mss pmtu

!

ip route 0.0.0.0/0 tunnel0

ip route 192.168.10.0/24 192.168.12.1

!

end

(C) 2015 - 2024 アライドテレシスホールディングス株式会社

PN: 613-002107 Rev.BD