UTM / 侵入防御(IPS)

侵入防御(IPS)

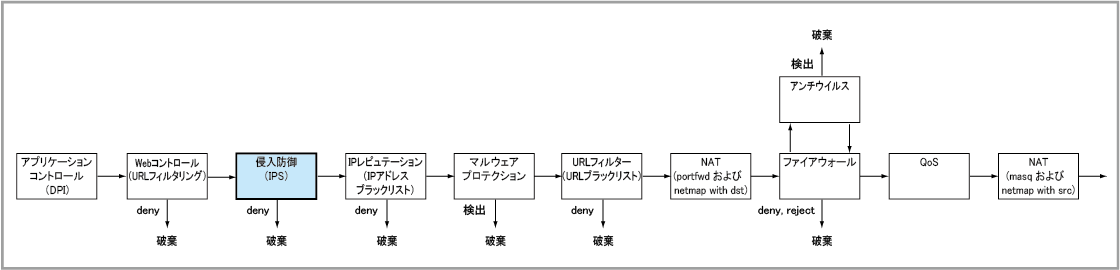

侵入防御(IPS)機能は、サービス妨害(DoS)や不正アクセスと思われる異常なイベントを検出してログに記録、あるいは通信を遮断する機能です。侵入防御(IPS)機能の処理は、ブリッジング用、ルーティング用の両インターフェースで受信したパケットに対して行われます。

侵入防御(IPS)機能の具体的な使用例については、「設定例集」をご覧ください。

検査タイミング

本機能は下記のタイミングでサポート対象のパケットを検査します。- Ethernetインターフェース(PPPoE、802.1Qを含む)での受信時

- VLANインターフェースでの受信時

- PPPインターフェース(USB型データ通信端末)での受信時

- トンネルインターフェースでの受信時 ※初期設定では検査しません。後述する設定が必要です。

- ブリッジインターフェースでの受信時

- 本製品が生成したパケット(自装置発パケット)の送信前

検出可能なイベント

本機能が検出可能なイベントは下記のとおりです。- PPPに関するエラーや異常

- IPv4/IPv6に関するエラーや異常

- TCPに関するエラーや異常

- UDPに関するエラーや異常

- ICMPv4/ICMPv6に関するエラーや異常

- GREに関するエラーや異常

- FTPアクティブモード

- FTPバウンス攻撃

- SMTPに関するエラーや異常

- HTTPに関するエラーや異常

- IP/TCP/UDP/ICMP/TCPv6/UDPv6/ICMPv6のチェックサム異常

侵入防御(IPS)機能を有効化すると、組み込みのIPSカテゴリーデータベースにもとづいて侵入防御(IPS)エンジンがパケットの内容を検査し、各トラフィックを上記のIPSカテゴリー(イベント種別)に分類します。

各カテゴリーに対するデフォルトのアクションはalert(ログへの記録)ですが、category actionコマンドでカテゴリーごとにアクションを変更可能です。

基本設定

侵入防御(IPS)の設定は、IPSモード(ipsコマンド)で行います。IPSカテゴリー(イベント種別)ごとのアクション設定はcategory actionコマンドで、機能の有効化はprotectコマンドで行います。

以下、侵入防御(IPS)機能の基本的な設定手順を示します。

- 侵入防御(IPS)の設定を行うため、IPSモードに移行します。これにはipsコマンドを使います。

awplus(config)# ips

- 異常イベントを検出したときに実行すべきアクションをIPSカテゴリー(イベント種別)ごとに指定します。これにはcategory actionコマンドを使います。

アクションには次の3つがあります。各イベントに対するデフォルトのアクションはalert(ログに記録)です。

- alert(ログに記録)

- deny(パケットを破棄)

- disable(何もしない)

指定可能なIPSカテゴリーには次のものがあります。

- active-ftp(FTPアクティブモード)

- checksum(IP/TCP/UDP/ICMP/TCPv6/UDPv6/ICMPv6のチェックサム異常)

- ftp-bounce(FTPバウンス攻撃)

- gre-decoder-events(GREに関するエラーや異常)

- http-events(HTTPに関するエラーや異常)

- icmp-decoder-events(ICMPv4/ICMPv6に関するエラーや異常)

- ip-decoder-events(IPv4/IPv6に関するエラーや異常)

- ppp-decoder-events(PPPに関するエラーや異常)

- smtp-events(SMTPに関するエラーや異常)

- stream-events(TCPに関するエラーや異常)

- udp-decoder-events(UDPに関するエラーや異常)

ここでは、IPSカテゴリー「checksum」、「ftp-bounce」に分類されたトラフィックを破棄(deny)するよう設定します。

また、IPSカテゴリー「http-events」に分類されたトラフィックに対しては何もしない(disable)よう設定します。

awplus(config-ips)# category checksum action deny awplus(config-ips)# category ftp-bounce action deny awplus(config-ips)# category http-events action disable

3.侵入防御(IPS)機能を有効化します。これにはprotectコマンドを使います。

awplus(config-ips)# protect - alert(ログに記録)

設定は以上です。

侵入防御(IPS)機能の有効・無効はshow ipsコマンドで確認できます。

侵入防御(IPS)機能が検出可能なイベント(IPSカテゴリー)の一覧は、show ips categoriesコマンドで確認できます。

ログ

侵入防御(IPS)のログを記録するには、以下のコマンド(log(filter))を実行してください。初期設定では本機能のログは記録されません。awplus(config)# log buffered level informational facility local5

侵入防御(IPS)機能では、有効なカテゴリーで検知したすべてのパケットに対しログを生成しますが、大量の出力によって重要なログを見落とす可能性があるため、初期設定では宛先IPアドレスごとのログ出力数を1分間あたり6件までに制限しています。この制限を解除するには、alert-thresholdingコマンドをno形式で実行します。

awplus(config-ips)# no alert-thresholding

アドバンスドIPS

アドバンスドIPSは、IPSの基本機能に加えて、Proofpoint社が提供するIPSデータベースを使用することにより、さらに多くのイベントを検出します。検出可能なイベントの種類は随時更新されるため、その時々によって変わる侵入方法にも幅広く対応することができます。

アドバンスドIPSでProofpoint社が提供するIPSデータベースを使用するには、providerコマンドを使用します。

Proofpoint社が提供するIPSデータベースの更新チェック間隔は、update-intervalコマンドで変更可能です。

アドバンスドIPSでは、sidコマンドにより、ログに記載された特定の番号に対して個別のアクション設定が可能です。

アドバンスドIPSで検出可能なカテゴリーはshow ips categoriesコマンドで確認できます。

IPSの基本機能ではカテゴリーに対するアクションの初期設定がalert(ログへの記録)のみでしたが、アドバンスドIPSではカテゴリーによって異なります。

各カテゴリーに対するアクションの初期設定は、show ips categoriesコマンドで確認できます。