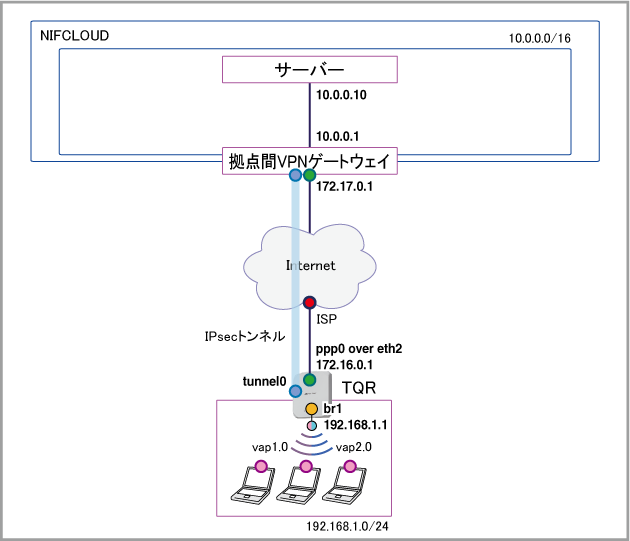

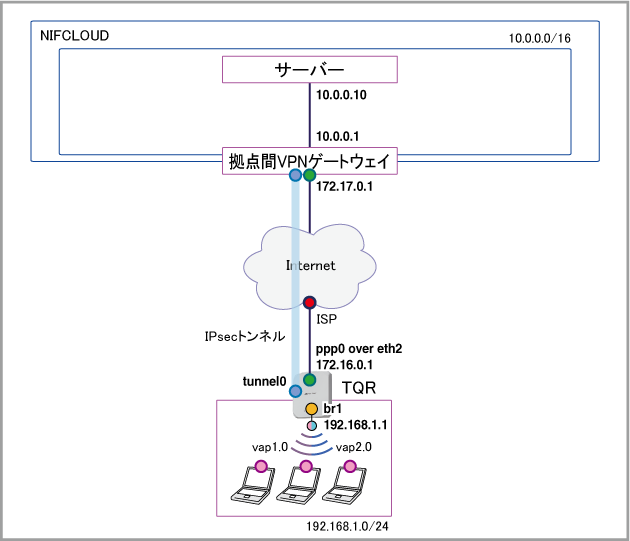

設定例集#131: NIFCLOUDとのL3VPN接続(IPsec方式)

構成

表 1:無線の基本設定

VAPインターフェース SSID セキュリティー方式 セキュリティーキー WPAバージョン

vap1.0

無線1 (2.4GHz) VAP0

Network2

WPAパーソナル

passphrase1

WPA2 WPA3

vap2.0

無線2 (5GHz) VAP0

Network5

WPAパーソナル

passphrase17

WPA2 WPA3

VAPインターフェースの命名規則については「インターフェース」/「一般設定」 をご参照ください。

ISPから提供された情報

ISP接続用ユーザー名

user@ispA

ISP接続用パスワード

isppasswdA

PPPoEサービス名

指定なし

WAN側IPアドレス

172.16.0.1/32

ブリッジの設定

ブリッジ メンバー

br1

vap1.0 vap2.0

ルーターの基本設定

WAN側物理インターフェース

eth2

WAN側(ppp0)IPアドレス

172.16.0.1/32

LAN側(br1)IPアドレス

192.168.1.1/24

VPN接続設定

拠点間VPNゲートウェイ(NIFCLOUD)

172.17.0.1(実際のIPアドレス確認方法 )

ローカルセレクター

192.168.1.0/24

リモートセレクター

10.0.0.0/16

IKEフェーズ1(ISAKMP)設定

IKEバージョン

IKEv2

アルゴリズム

AES128 / SHA1 / Group2

SA有効期間

8時間

IKEフェーズ2(IPsec)設定

アルゴリズム

AES128 / SHA1

SA有効期間

1時間

ルーター・拠点間VPNゲートウェイ(NIFCLOUD)間: secret

設定開始前に

自動設定の確認と削除

本設定例に掲載されているコマンドは、設定がまったく行われていない本製品の初期状態(スタートアップコンフィグなしで起動した状態)から入力することを前提としています。erase startup-config を実行し、スタートアップコンフィグが存在しない状態で起動してから、設定を始めてください。

ネットワークケーブルを接続せずに起動する。 自動設定を手動で削除してから設定を行う。「自動的な設定内容の削除」 にしたがって、これらを手動で削除してから設定を開始してください。

自動設定が行われる条件などの詳細については、AMF応用編のAMFネットワーク未検出時の拡張動作 をご参照ください。システム時刻の設定

ログなどの記録日時を正確に保ち、各種機能を適切に動作させるため、システム時刻は正確にあわせて運用することをおすすめします。TQRの設定

無線機能の設定

無線機能の設定を行うため、wireless コマンドで無線設定モードに入ります。wireless

各VAPで使用するセキュリティー設定を作成します。「無線機能」/「セキュリティー設定」 をご覧ください。security mode wpa-personal )key )versions ) security 1 mode wpa-personal

key passphrase1

versions wpa2 wpa3

security 17 mode wpa-personal

key passphrase17

versions wpa2 wpa3

各VAPで使用するネットワーク設定を作成します。network )ssid )hide-ssid )security )

本設定例では、2.4GHzと5GHzのVAPに別々のSSIDを設定していますが、両帯域のVAPに同じSSIDを設定し、バンドステアリングを有効にすることで、2.4GHz・5GHz帯の両方をサポートしている無線端末に対し、混雑していない帯域への接続を促し、帯域を有効に使うことができます。設定例集#201a をご参照ください。 network 1

ssid Network2

hide-ssid

security 1

network 17

ssid Network5

hide-ssid

security 17

無線1/2に対して各種機能やVAPの設定を行います。ap-profile local コマンドでAPプロファイルモードに移動してから、radio コマンドで無線番号を指定して以下のコマンドを実行します。enable )vap )zero-wait-dfs enable ) ap-profile local

radio 1

enable

vap 0 network 1

radio 2

enable

zero-wait-dfs enable

vap 0 network 17

ここでいったん特権EXECモードに移動し、wireless ap-configuration apply ap local コマンドを実行して無線設定内容を適用してください。end

wireless ap-configuration apply ap local

configure terminal

ソフトウェアブリッジ「1」を作成します。これにはbridge コマンドを使います。「ブリッジング」/「一般設定」 をご覧ください。bridge 1

vap1.0とvap2.0をブリッジ「1」に割り当てます。これにはbridge-group コマンドを使います。

本設定例では、2.4GHzと5GHzの同一番号のVAPをブリッジに所属させ同じセグメントで運用しています。「無線機能」/「設定のポイント」 を参照してVAPごとにIPアドレスを設定し、エンティティーとファイアウォールの設定を変更してください。 interface vap1.0

bridge-group 1

interface vap2.0

bridge-group 1

ここで再び特権EXECモードに移動し、wireless ap-configuration apply ap local コマンドを実行して無線設定内容を適用してください。end

wireless ap-configuration apply ap local

configure terminal

ルーター機能の設定

WANポートeth2上にPPPoEインターフェースppp0を作成します。これには、encapsulation ppp コマンドを使います。「PPP」/「一般設定」 をご覧ください。interface eth2

encapsulation ppp 0

PPPインターフェースppp0に対し、PPPoE接続のための設定を行います。keepalive )ppp username )ppp password )ip address )ip tcp adjust-mss )「PPP」/「一般設定」 をご覧ください。interface ppp0

keepalive

ppp username user@ispA

ppp password isppasswdA

ip address 172.16.0.1/32

ip tcp adjust-mss 1414

LAN側インターフェースbr1にIPアドレスを設定します。これにはip address コマンドを使います。「IP」/「IPインターフェース」 をご覧ください。interface br1

ip address 192.168.1.1/24

ファイアウォールやNATのルール作成時に使うエンティティー(通信主体)を定義します。「UTM」/「エンティティー定義」 をご覧ください。zone 、network 、ip subnet の各コマンドを使います。zone private

network lan

ip subnet 10.0.0.0/16

ip subnet 192.168.1.0/24

外部ネットワークを表すゾーン「public」を作成します。host 、ip address の各コマンドも使います。zone public

network wan

ip subnet 0.0.0.0/0 interface ppp0

host ppp0

ip address 172.16.0.1

ファイアウォールやNATのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。application 、protocol 、sport 、dport の各コマンドを使います。「UTM」/「アプリケーション定義」 をご覧ください。application esp

protocol 50

ISAKMPパケットを表すカスタムアプリケーション「isakmp」を定義します。 application isakmp

protocol udp

sport 500

dport 500

NAT-Traversalパケットを表すカスタムアプリケーション「nat-t」を定義します。 application nat-t

protocol udp

dport 4500

外部からの通信を遮断しつつ、内部からの通信は自由に行えるようにするファイアウォール機能の設定を行います。firewall 、rule 、protect の各コマンドを使います。「UTM」/「ファイアウォール」 をご覧ください。firewall

rule 10 permit any from public.wan.ppp0 to public.wan

rule 20 permit isakmp from public.wan to public.wan.ppp0

rule 30 permit esp from public.wan to public.wan.ppp0

rule 40 permit any from private to private

rule 50 permit any from private to public

rule 60 permit nat-t from public.wan to public.wan.ppp0

protect

LAN側ネットワークに接続されているすべてのコンピューターがダイナミックENAT機能を使用できるよう設定します。nat 、rule 、enable の各コマンドを使います。「UTM」/「NAT」 をご覧ください。nat

rule 10 masq any from private to public

enable

対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp key コマンドを使います。crypto isakmp key secret address 172.17.0.1

IPsecの通信方式を規定するIPsecプロファイルを作成します。「VPN」/「IPsec」 をご覧ください。crypto ipsec profile コマンドでIPsecプロファイルを作成し、以下の情報を設定します。lifetime )transform )crypto ipsec profile nifcloud-ipsec

lifetime seconds 3600

transform 1 protocol esp integrity SHA1 encryption AES128

ISAKMPの通信方式を規定するISAKMPプロファイルを作成します。「VPN」/「IPsec」 をご覧ください。crypto isakmp profile コマンドでISAKMPプロファイルを作成し、以下の情報を設定します。lifetime )dpd-interval )transform )crypto isakmp profile nifcloud-isakmp

lifetime 28800

dpd-interval 15

transform 1 integrity SHA1 encryption AES128 group 2

対向ルーターとの間で使用するISAKMPプロファイルを指定します。これにはcrypto isakmp peer コマンドを使います。crypto isakmp peer address 172.17.0.1 profile nifcloud-isakmp

IPsecトンネルインターフェースtunnel0を作成します。「VPN」/「トンネルインターフェース」 を、IPsecの詳細は「VPN」/「IPsec」 をご覧ください。interface コマンドでトンネルインターフェースを作成し、以下の情報を設定します。mtu )tunnel source )tunnel destination )tunnel local selector )tunnel remote selector )tunnel protection ipsec )tunnel mode ipsec )ip address )ip tcp adjust-mss )interface tunnel0

mtu 1300

tunnel source ppp0

tunnel destination 172.17.0.1

tunnel local selector 192.168.1.0/24

tunnel remote selector 10.0.0.0/16

tunnel protection ipsec profile nifcloud-ipsec

tunnel mode ipsec ipv4

ip address 172.30.0.1/32

ip tcp adjust-mss 1260

デフォルト経路(0.0.0.0/0)とNIFCLOUD仮想サブネット(10.0.0.0/16)への経路を設定します。これにはip route コマンドを使います。「IP」/「経路制御」 をご覧ください。ip route 0.0.0.0/0 ppp0

ip route 10.0.0.0/16 tunnel0

ip route 10.0.0.0/16 Null 254

以上で設定は完了です。end

設定の保存

■ 設定が完了したら、現在の設定内容を起動時コンフィグとして保存してください。これには、copy コマンドを「copy running-config startup-config awplus# copy running-config startup-config ↓

Building configuration...

[OK]

write file コマンド、write memory コマンドでも同じことができます。awplus# write memory ↓

Building configuration...

[OK]

「運用・管理」/「コンフィグレーション」 をご覧ください。ファイアウォールログについて

■ ファイアウォールのログをとるには、次のコマンド(log(filter) )を実行します。awplus(config)# log buffered level informational facility local5 ↓

show log )を実行します。ここでは、ファイアウォールが出力したログメッセージだけを表示させています。awplus# show log | include Firewall ↓

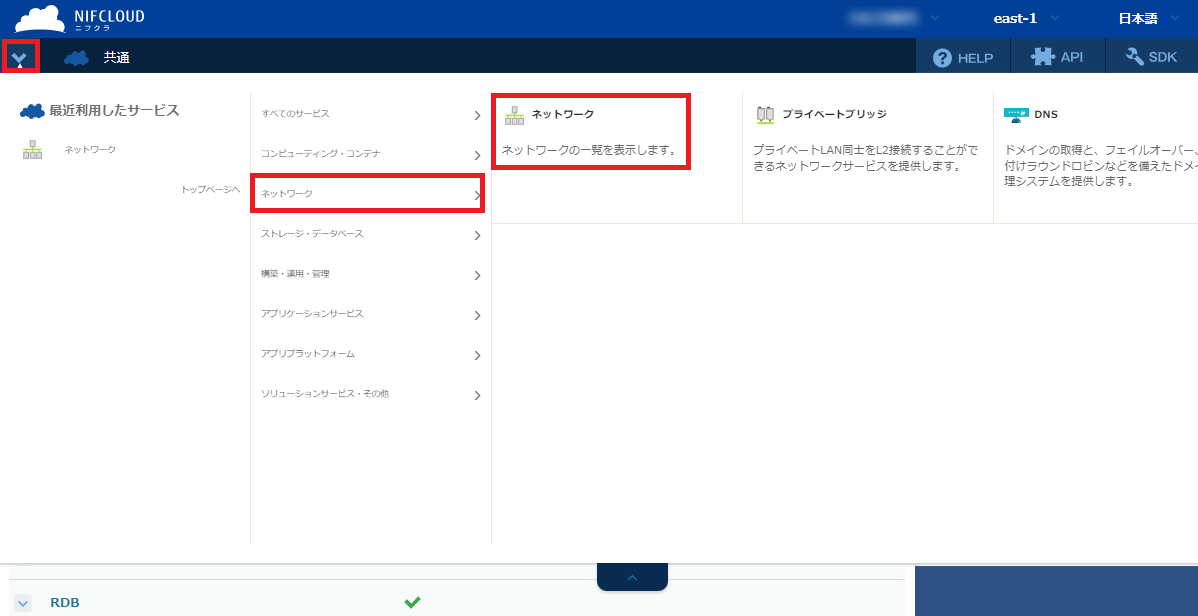

NIFCLOUDの設定

詳細はNIFCLOUDのドキュメントをご参照ください。

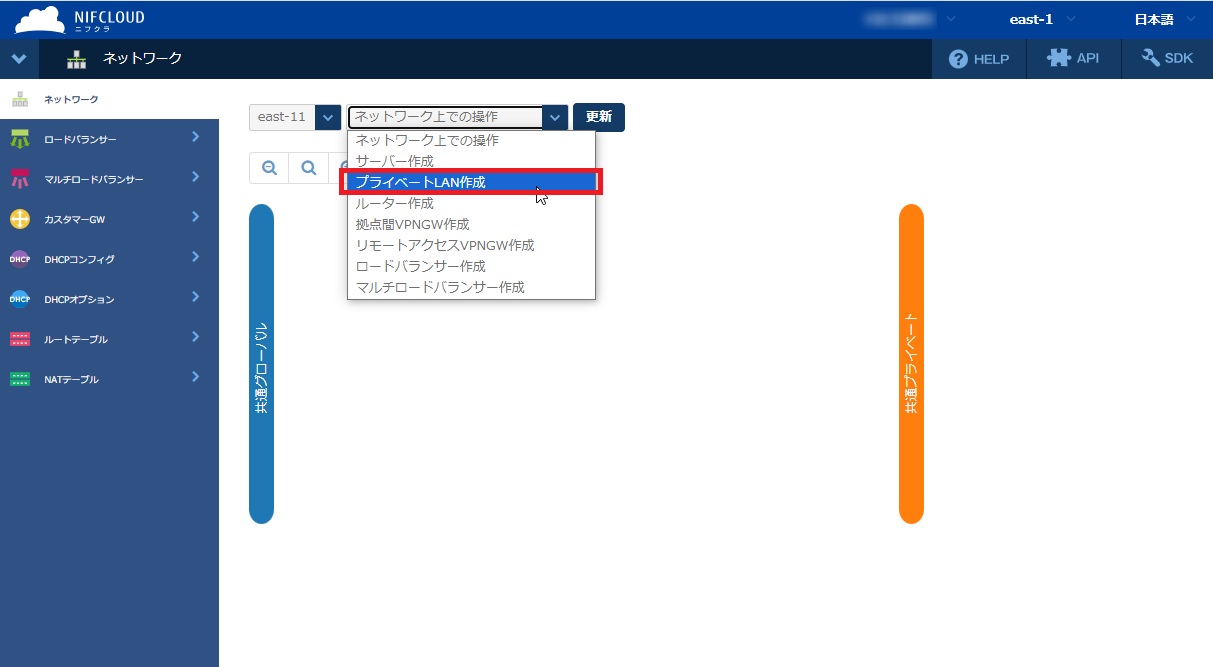

NIFCLOUDのコントロールパネルにログインします。 画面左上の「v」メニューから「ネットワーク」をクリックしてネットワーク図を開きます。

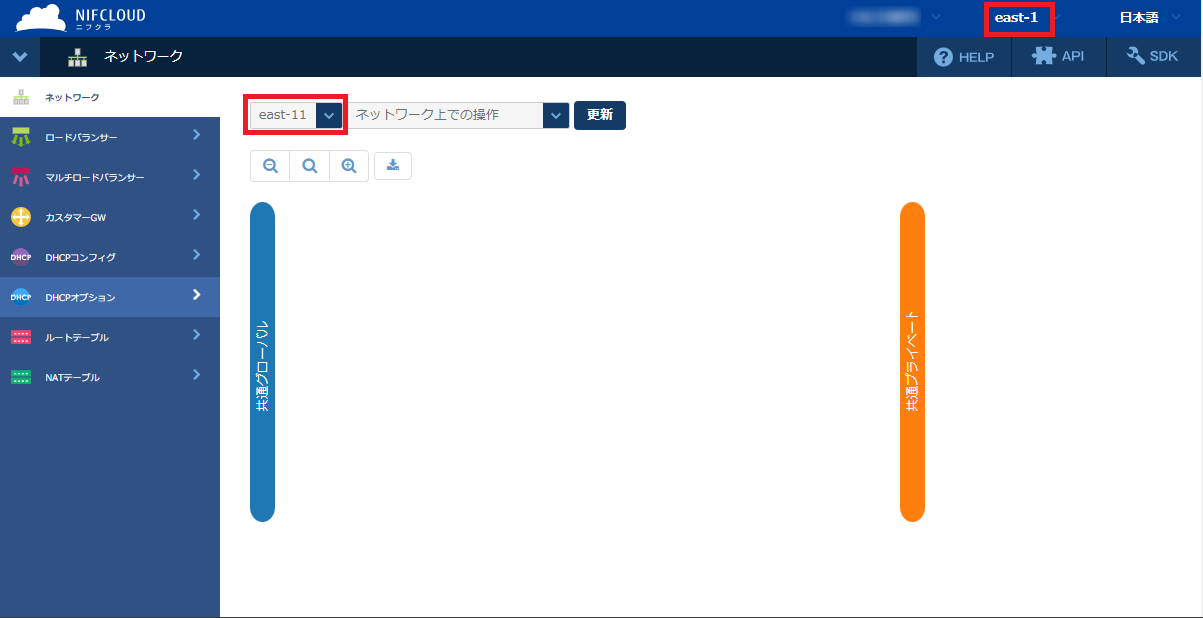

適切なリージョンとゾーンを選択します。

NIFCLOUD側の仮想サブネット(プライベートLAN)を作成します。

下記のとおり各項目を選択・入力します。

プライベートLAN名:Private(一例) ゾーン:適切なものを選択 CIDR:10.0.0.0/16(NIFCLOUD仮想サブネット) 料金プラン:適切なものを選択

入力後、右下の「確認へ」をクリックして確認画面へ移り、内容に問題がなければ「作成する」をクリックします。

NIFCLOUD側の拠点間VPNゲートウェイ(拠点間VPNGW)を作成します。

下記のとおり各項目を選択・入力します。

拠点間VPNGW名:VPNgw(一例) ゾーン:適切なものを選択 タイプ:適切なものを選択 料金プラン:適切なものを選択

入力後、右下の「ネットワーク設定へ」をクリックします。

下記のとおり各項目を選択・入力します。

対向機器側ネットワーク 内部ネットワーク

ネットワーク名:Private (10.0.0.0/16) (さきほど作成したもの) IPアドレス:10.0.0.1(拠点間VPNGWのプライベートLAN側IPアドレス)

入力後、右下の「ファイアウォール設定へ」をクリックします。

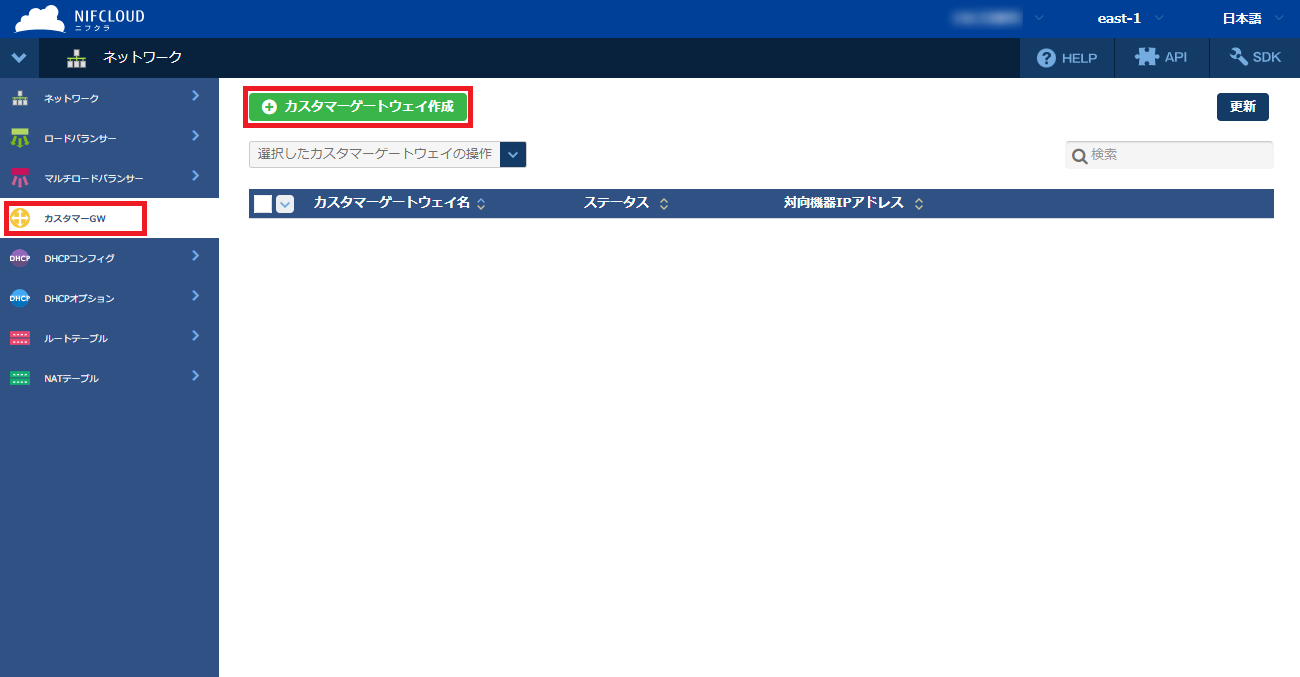

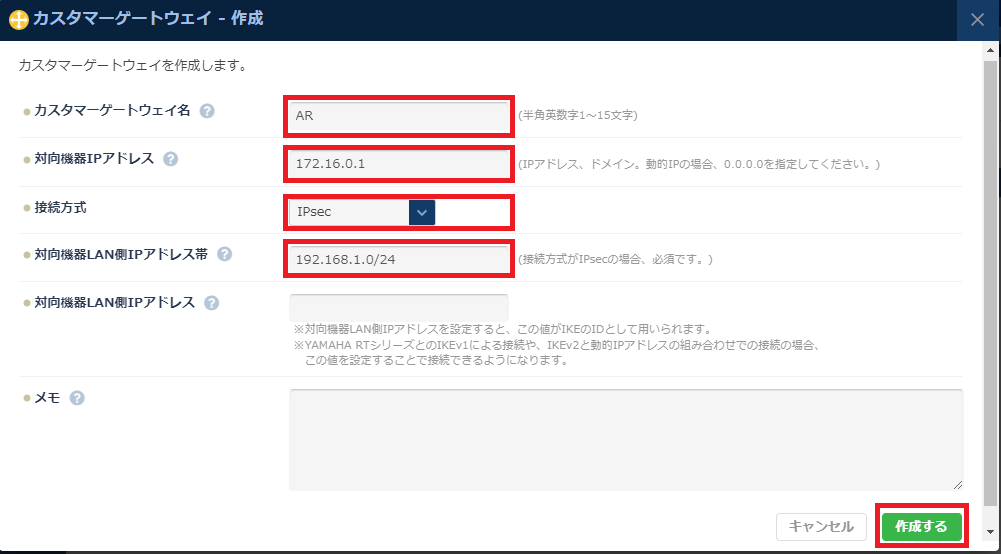

今回はファイアウォールの設定を行わないので、そのまま「確認へ」をクリックし、表示された内容に問題がなければ「作成する」をクリックします。 NIFCLOUDから見た対向ルーター(カスタマーゲートウェイ)、すなわち本製品の情報を指定します。

下記のとおり各項目を選択・入力します。

カスタマーゲートウェイ名:AR(一例) 対向機器IPアドレス:172.16.0.1(本製品のWAN側IPアドレス) 接続方式:IPsec 対向機器LAN側IPアドレス帯:192.168.1.0/24(本製品のLAN側サブネット)

入力後、右下の「作成する」をクリックします。

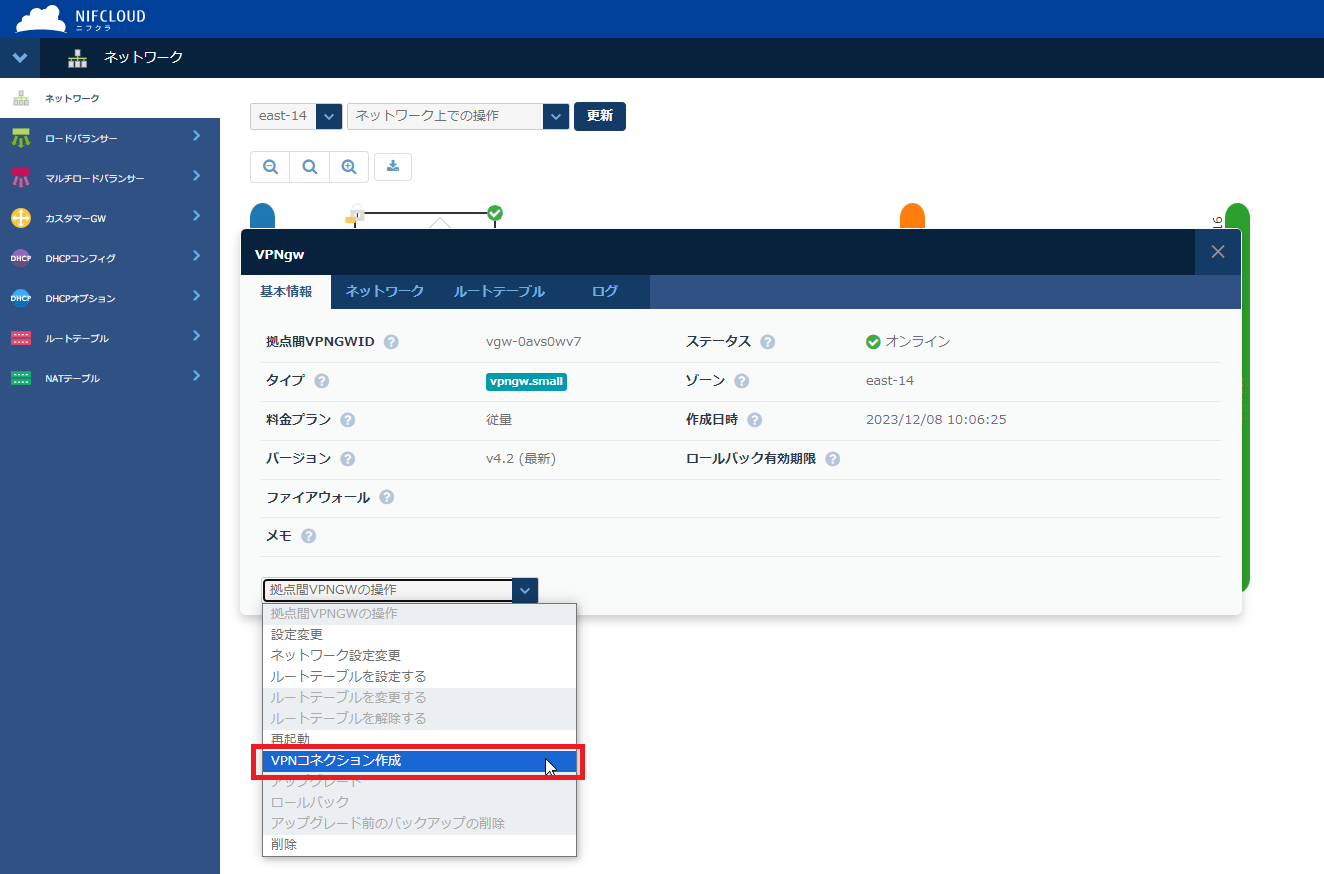

NIFCLOUD(拠点間VPNゲートウェイ)・本製品(カスタマーゲートウェイ)間のVPN接続設定を行います。

「拠点間VPNGWの操作」ドロップダウンから「VPNコネクション作成」を選択します。

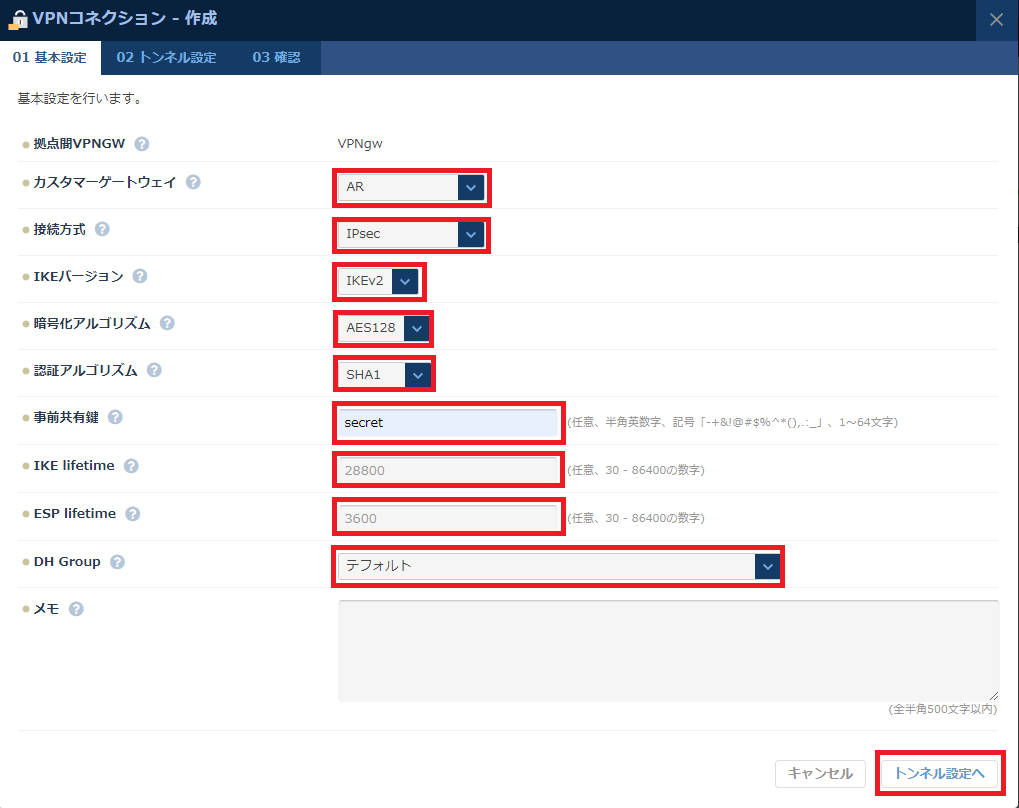

下記のとおり各項目を選択・入力します。

カスタマーゲートウェイ:AR(さきほど作成したもの) 接続方式:IPsec IKEバージョン:IKEv2 暗号化アルゴリズム:AES128 認証アルゴリズム:SHA1 事前共有鍵:secret IKE lifetime:28800(デフォルト) ESP lifetime:3600(デフォルト) DH Group:デフォルト

入力後、右下の「トンネル設定へ」をクリックします。

接続がIPsecの場合はトンネル設定の必要はないため、そのまま「確認へ」をクリックします。

内容に問題がなければ「作成する」をクリックします。

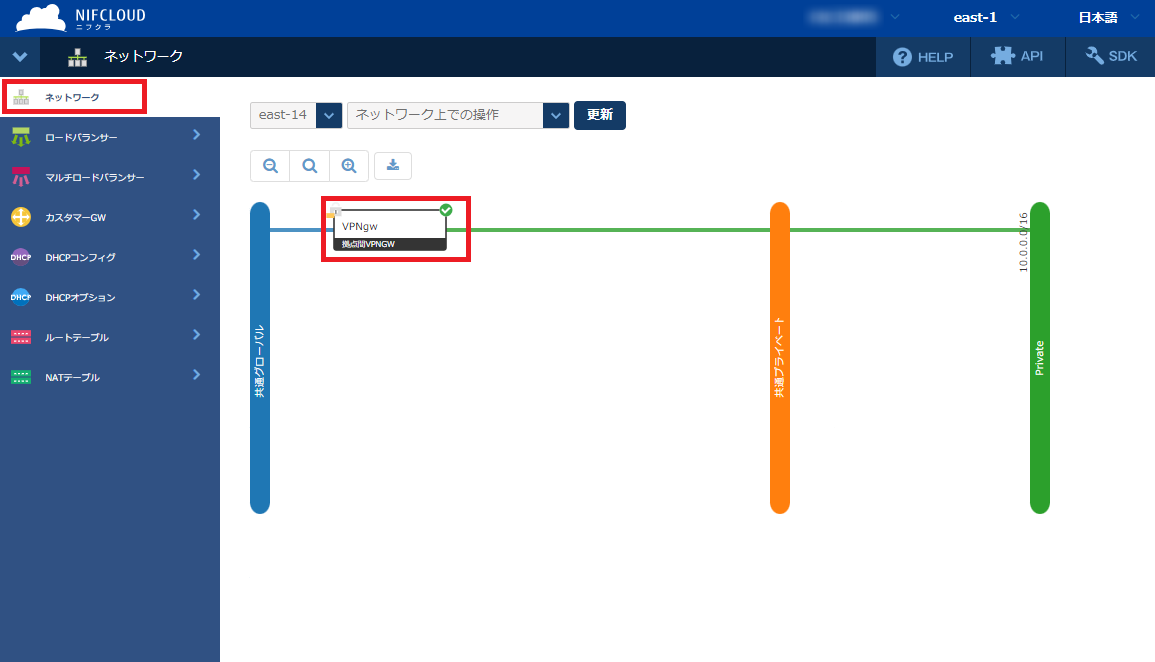

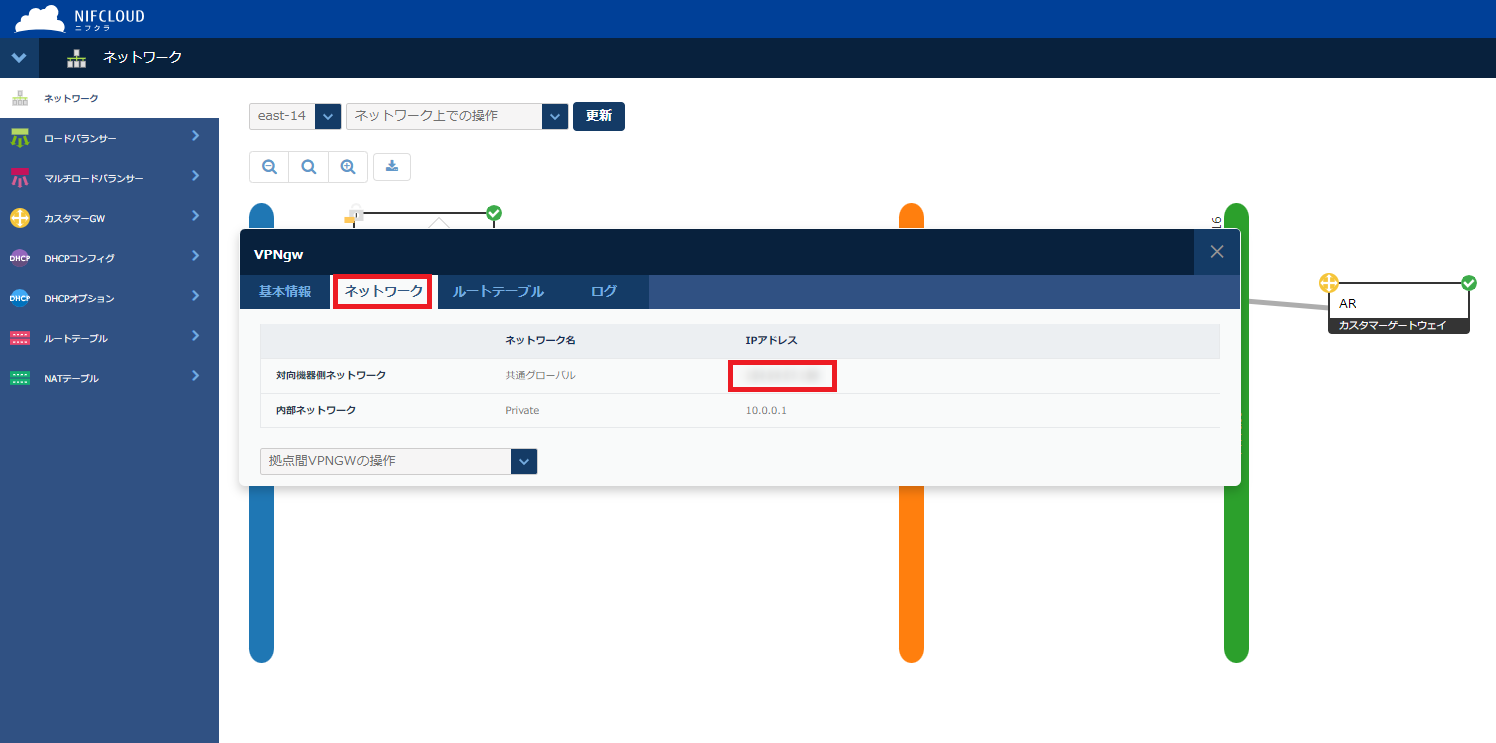

画面左の「ネットワーク」をクリックしてネットワーク図を開き、作成した「拠点間VPNGW」をクリックしてVPNの基本情報を開きます。

TQRのコンフィグ

!

wireless

!

security 1 mode wpa-personal

key passphrase1

versions wpa2 wpa3

security 17 mode wpa-personal

key passphrase17

versions wpa2 wpa3

!

network 1

ssid Network2

hide-ssid

security 1

network 17

ssid Network5

hide-ssid

security 17

!

ap-profile local

radio 1

enable

vap 0 network 1

radio 2

enable

zero-wait-dfs enable

vap 0 network 17

!

bridge 1

!

interface vap1.0

bridge-group 1

interface vap2.0

bridge-group 1

!

interface eth2

encapsulation ppp 0

!

interface ppp0

keepalive

ppp username user@ispA

ppp password isppasswdA

ip address 172.16.0.1/32

ip tcp adjust-mss 1414

!

interface br1

ip address 192.168.1.1/24

!

zone private

network lan

ip subnet 10.0.0.0/16

ip subnet 192.168.1.0/24

!

zone public

network wan

ip subnet 0.0.0.0/0 interface ppp0

host ppp0

ip address 172.16.0.1

!

application esp

protocol 50

!

application isakmp

protocol udp

sport 500

dport 500

!

application nat-t

protocol udp

dport 4500

!

firewall

rule 10 permit any from public.wan.ppp0 to public.wan

rule 20 permit isakmp from public.wan to public.wan.ppp0

rule 30 permit esp from public.wan to public.wan.ppp0

rule 40 permit any from private to private

rule 50 permit any from private to public

rule 60 permit nat-t from public.wan to public.wan.ppp0

protect

!

nat

rule 10 masq any from private to public

enable

!

crypto isakmp key secret address 172.17.0.1

!

crypto ipsec profile nifcloud-ipsec

lifetime seconds 3600

transform 1 protocol esp integrity SHA1 encryption AES128

!

crypto isakmp profile nifcloud-isakmp

lifetime 28800

dpd-interval 15

transform 1 integrity SHA1 encryption AES128 group 2

!

crypto isakmp peer address 172.17.0.1 profile nifcloud-isakmp

!

interface tunnel0

mtu 1300

tunnel source ppp0

tunnel destination 172.17.0.1

tunnel local selector 192.168.1.0/24

tunnel remote selector 10.0.0.0/16

tunnel protection ipsec profile nifcloud-ipsec

tunnel mode ipsec ipv4

ip address 172.30.0.1/32

ip tcp adjust-mss 1260

!

ip route 0.0.0.0/0 ppp0

ip route 10.0.0.0/16 tunnel0

ip route 10.0.0.0/16 Null 254

!

end

(C) 2023 - 2025 アライドテレシスホールディングス株式会社

PN: 613-003212 Rev.K