設定例集#97: URLオフロード機能によるOffice365トラフィックのインターネットブレークアウト

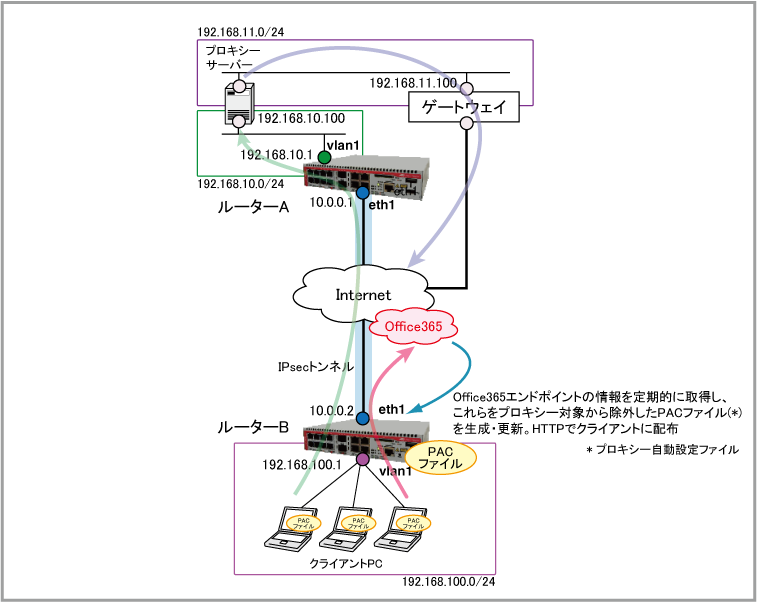

拠点側のルーターBではURLオフロード機能を使用してOffice365のエンドポイント情報を取得し、配下のデバイス用に新しいPACファイルを生成・配布します。

URLオフロード機能により、Office365の通信はセンターを経由せず拠点側から直接Office365サーバーにアクセスさせ、Office365以外の外部への通信はセンター側のプロキシーサーバーを経由するようにします。

構成

(センター) |

(拠点) |

|

| WAN側物理インターフェース | eth1 | eth1 |

| WAN側(eth1)IPアドレス | 10.0.0.1/32 | 10.0.0.2/32 |

| LAN側(vlan1)IPアドレス | 192.168.10.1/24 | 192.168.100.1/24 |

| DNSサーバー | 192.168.11.100 | |

| PACファイルサーバー待ち受けポート | 8080 | |

[プロキシーサーバー]

- IPアドレス:192.168.10.100

- ポート:3128

[その他]

- ゲートウェイ、ルーターA、ルーターB間ではOSPFにより経路情報を交換。

設定開始前に

自動設定の確認と削除

本設定例に掲載されているコマンドは、設定がまったく行われていない本製品の初期状態(スタートアップコンフィグなしで起動した状態)から入力することを前提としています。そのため、通常は erase startup-config を実行し、スタートアップコンフィグが存在しない状態で起動してから、設定を始めてください。

ただし、本製品はスタートアップコンフィグなしで起動した場合でも、特定の条件を満たすと自動的な設定を行うことがあるため、その場合は設定例にしたがってコマンドを入力しても、コマンドがエラーになったり、全体として意図した動作にならない可能性があります。

これを避けるため、設定開始にあたっては次のいずれかの方法をとることをおすすめします。

- ネットワークケーブルを接続せずに起動する。

起動時に自動設定が実行されるための条件の一つに、特定インターフェースのリンクアップがあります。

ネットワークケーブルを接続しない状態で起動することにより、自動設定の適用を回避できます。

- 自動設定を手動で削除してから設定を行う。

前記の方法を採用できず自動設定が適用されてしまった場合は、「自動的な設定内容の削除」にしたがって、これらを手動で削除してから設定を開始してください。

システム時刻の設定

ログなどの記録日時を正確に保ち、各種機能を適切に動作させるため、システム時刻は正確にあわせて運用することをおすすめします。ご使用の環境にあわせ、次のいずれかの方法でシステム時刻を設定してください。

- 手動で設定する方法 - 「運用・管理」/「システム」

- NTPで自動設定する方法 - 「運用・管理」/「NTP」

ルーターAの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableコマンドをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- DNS問い合わせ機能を有効にします。これには、ip domain-lookupコマンドを使います。

ip domain-lookup

- WANポートeth1上にPPPoEインターフェースppp0を作成します。これには、encapsulation pppコマンドを使います。

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface eth1 encapsulation ppp 0

- PPPインターフェースppp0に対し、PPPoE接続のための設定を行います。

・LCP EchoによるPPP接続状態の確認(keepalive)

・ユーザー名(ppp username)

・パスワード(ppp password)

・IPアドレスの固定設定(ip address)

・MSS書き換え(ip tcp adjust-mss)

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface ppp0 keepalive ppp username user@isp01 ppp password passwd01 ip address 10.0.0.1/32 ip tcp adjust-mss pmtu

- LAN側インターフェースvlan1にIPアドレスを設定します。これにはip addressコマンドを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan1 ip address 192.168.10.1/24

- ファイアウォールのルール作成時に使うエンティティー(通信主体)を定義します。

エンティティー定義の詳細は「UTM」/「エンティティー定義」をご覧ください。

内部ネットワークを表すゾーン「private」を作成します。

これには、zone、network、ip subnetの各コマンドを使います。

zone private network branch ip subnet 192.168.100.0/24 network ospf ip subnet 224.0.0.5/32 ip subnet 224.0.0.6/32 network proxy ip subnet 192.168.10.0/24 ip subnet 192.168.11.0/24 network tunnel_if ip subnet 172.16.100.0/30

- 外部ネットワークを表すゾーン「public」を作成します。

zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host routerA ip address 10.0.0.1 host routerB ip address 10.0.0.2

- ファイアウォールのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。

これには、application、protocol、dportの各コマンドを使います。

アプリケーション定義の詳細は「UTM」/「アプリケーション定義」をご覧ください。

プロキシーサーバー宛てのTCPトラフィックを表すカスタムアプリケーション「proxy」を定義します。

application proxy protocol tcp dport 3128

- ファイアウォール機能の設定を行います。

これには、firewall、rule、protectの各コマンドを使います。

ここではおもに、LAN側クライアントのインターネットアクセスを制限するためにファイアウォールを使用しています。

・rule 10 - ルーターAのWAN側インターフェースからルーターBのWAN側インターフェースへの通信を許可します

・rule 20 - ルーターBのWAN側インターフェースからルーターAのWAN側インターフェースへの通信を許可します

・rule 40 - センター側LAN内の通信を許可します。

・rule 50 - IPsecトンネルインターフェース間の通信を許可します

・rule 60 - IPsecトンネル上のOSPFパケットを許可します

・rule 70 - IPsecトンネルインターフェースからセンター側LANへの通信を許可します

・rule 80 - LAN上のOSPFパケットを許可します

・rule 90 - 拠点側端末からプロキシーサーバーへの通信を許可します

・rule 100 - 上記以外の内部から外部への通信を許可します

ファイアウォールの詳細は「UTM」/「ファイアウォール」をご覧ください。

firewall rule 10 permit any from public.wan.routerA to public.wan.routerB rule 20 permit any from public.wan.routerB to public.wan.routerA rule 40 permit any from private.proxy to private.proxy rule 50 permit any from private.tunnel_if to private.tunnel_if rule 60 permit any from private.tunnel_if to private.ospf rule 70 permit dns from private.tunnel_if to private.proxy rule 80 permit any from private.proxy to private.ospf rule 90 permit proxy from private.branch to private.proxy rule 100 permit any from private to public protect

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyコマンドを使います。

crypto isakmp key secret address 10.0.0.2

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceコマンドでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

interface tunnel0 tunnel source 10.0.0.1 tunnel destination 10.0.0.2 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.100.1/30

- 経路制御プロトコルOSPFの設定を行います。

これには、service ospf、router ospf、network、default-information originateの各コマンドを使います。

OSPFの詳細は「IP」/「経路制御(OSPF)」をご覧ください。

service ospf router ospf network 172.16.100.0/30 area 0.0.0.0 network 192.168.10.0/24 area 0.0.0.0 default-information originate

- デフォルト経路とルーターBのWAN側インターフェースへの経路をスタティックに設定します。これにはip routeコマンドを使います。

ip route 0.0.0.0/0 192.168.10.100 ip route 10.0.0.2/32 ppp0

- 以上で設定は完了です。

end

ルーターBの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableコマンドをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- DNS問い合わせ機能を有効にします。これには、ip domain-lookupコマンドを使います。

ip domain-lookup

- WANポートeth1上にPPPoEインターフェースppp0を作成します。これには、encapsulation pppコマンドを使います。

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface eth1 encapsulation ppp 0

- PPPインターフェースppp0に対し、PPPoE接続のための設定を行います。

・LCP EchoによるPPP接続状態の確認(keepalive)

・ユーザー名(ppp username)

・パスワード(ppp password)

・IPアドレスの固定設定(ip address)

・MSS書き換え(ip tcp adjust-mss)

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface ppp0 keepalive ppp username user@isp02 ppp password passwd02 ip address 10.0.0.2/32 ip tcp adjust-mss pmtu

- LAN側インターフェースvlan1にIPアドレスを設定します。これにはip addressコマンドを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan1 ip address 192.168.100.1/24

- ファイアウォールのルール作成時に使うエンティティー(通信主体)を定義します。

エンティティー定義の詳細は「UTM」/「エンティティー定義」をご覧ください。

内部ネットワークを表すゾーン「private」を作成します。

これには、zone、network、ip subnet、host、ip addressの各コマンドを使います。

zone private network lan ip subnet 192.168.100.0/24 host vlan1 ip address 192.168.100.1 network ospf ip subnet 224.0.0.5/32 ip subnet 224.0.0.6/32 network proxy ip subnet 192.168.10.0/24 ip subnet 192.168.11.0/24 network tunnel ip subnet 0.0.0.0/0 interface tunnel0 network tunnel_if ip subnet 172.16.100.0/30

- 外部ネットワークを表すゾーン「public」を作成します。

zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host routerA ip address 10.0.0.1 host routerB ip address 10.0.0.2

- ファイアウォールのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。

これには、application、protocol、dportの各コマンドを使います。

アプリケーション定義の詳細は「UTM」/「アプリケーション定義」をご覧ください。

プロキシーサーバー宛てのTCPトラフィックを表すカスタムアプリケーション「proxy」を定義します。

application proxy protocol tcp dport 3128

- ファイアウォール機能の設定を行います。

これには、firewall、rule、protectの各コマンドを使います。

ここではおもに、LAN側クライアントのインターネットアクセスを制限するためにファイアウォールを使用しています。

・rule 10 - IPsecトンネルインターフェース間の通信を許可します

・rule 20 - IPsecトンネル上のOSPFパケットを許可します

・rule 25 - LAN上のOSPFパケットを許可します

・rule 30 - ルーターBのWAN側インターフェースからルーターAのWAN側インターフェースへの通信を許可します

・rule 40 - ルーターAのWAN側インターフェースからルーターBのWAN側インターフェースへの通信を許可します

・rule 50 - LAN側端末からプロキシーサーバーへの通信を許可します

・rule 60, 70 - LAN側端末からOffice365エンドポイントへのHTTP/HTTPS通信を許可します

・rule 80 - LAN側端末から本製品のLAN側インターフェースへの通信(PACファイルサーバーとの通信など)を許可します

・rule 90 - ルーターBのトンネルインターフェースから外部への通信を許可します

ファイアウォールの詳細は「UTM」/「ファイアウォール」をご覧ください。

firewall rule 10 permit any from private.tunnel_if to private.tunnel_if rule 20 permit any from private.tunnel_if to private.ospf rule 25 permit any from private.lan to private.ospf rule 30 permit any from public.wan.routerB to public.wan.routerA rule 40 permit any from public.wan.routerA to public.wan.routerB rule 50 permit proxy from private.lan to private.proxy rule 60 permit http from private.lan to URL_Offload.include_entries rule 70 permit https from private.lan to URL_Offload.include_entries rule 80 permit any from private.lan to private.lan.vlan1 rule 90 permit any from private.tunnel_if to private.tunnel protect

- LAN側ネットワークに接続されているすべてのコンピューターがダイナミックENAT機能を使用できるよう設定します。

これには、nat、rule、enableの各コマンドを使います。

NATの詳細は「UTM」/「NAT」をご覧ください。

nat rule 10 masq any from private to public enable

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyコマンドを使います。

crypto isakmp key secret address 10.0.0.1

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceコマンドでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

interface tunnel0 tunnel source 10.0.0.2 tunnel destination 10.0.0.1 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.100.2/30

- URLオフロード機能の設定を行います。LAN側ネットワークに接続されているすべてのコンピューターがダイナミックENAT機能を使用できるよう設定します。

・URLオフロードの設定開始(url-offload)

・Office365エンドポイント情報を取得するための設定開始(endpoint-source type office365)

・Office365エンドポイントの情報を取得するためのURL(url)

・エンドポイント情報の更新確認間隔(update-interval)

・使用するエンドポイント情報の絞り込み(filter-endpoint include)

・使用しないエンドポイント情報の除去(filter-entry exclude type)

・PACファイル内で指定するプロキシーサーバーのアドレスとポート(pac-file proxy-address)

・PACファイル配布用HTTPサーバーの有効化(pac-file http-server port)

・URLオフロード機能の有効化(service url-offload)

URLオフロードの詳細は「トラフィック制御」/「URLオフロード」をご覧ください。

url-offload endpoint-source WORLDWIDE type office365 url https://endpoints.office.com/endpoints/worldwide update-interval minutes 30 filter-endpoint include key required boolean true filter-entry exclude type ipv6 filter-entry exclude type url pac-file proxy-address 192.168.10.100:3128 pac-file http-server port 8080 service url-offload

- ポリシーベースルーティング(PBR)を有効化し、LAN側からOffice 365 へのトラフィックを ppp0(インターネット)経由で直接転送するよう設定します。

これには、policy-based-routing、ip policy-route、policy-based-routing enableの各コマンドを使います。

ポリシーベースルーティングの詳細は「トラフィック制御」/「ポリシーベースルーティング」をご覧ください。

policy-based-routing ip policy-route 10 to URL_Offload.include_entries nexthop ppp0 policy-based-routing enable

- DNSリレー機能の転送先DNSサーバーアドレスを手動設定します。これには、ip name-serverコマンドを使います。

ip name-server 192.168.11.100

- LAN側ネットワークに接続されているコンピューターのためにDHCPサーバー機能の設定を行います。

DHCPサーバー機能の詳細は「IP付加機能」/「DHCPサーバー」をご覧ください。

ここでは、IPアドレスとIP設定情報に加え、プロキシー自動設定ファイル(PACファイル)のURLも通知するよう設定します。

PACファイルのURLを通知するため、文字列形式のDHCPオプション252を定義します。これにはip dhcp optionコマンドを使います。

ip dhcp option 252 name wpad ascii

- ip dhcp poolコマンドでDHCPプールを作成し、以下の情報を設定します。

・サブネット(network)

・リースするIPアドレス(range)

・DNSサーバーアドレス(dns-server)

・デフォルトゲートウェイ(default-router)

・PACファイルURL(option)

ip dhcp pool vlan1 network 192.168.100.0 255.255.255.0 range 192.168.100.10 192.168.100.200 dns-server 192.168.100.1 default-router 192.168.100.1 option wpad http://192.168.100.1:8080/wpad.dat

- DHCPサーバーを有効化します。これには、service dhcp-serverコマンドを使います。

service dhcp-server

- 経路制御プロトコルOSPFの設定を行います。

これには、service ospf、router ospf、networkの各コマンドを使います。

OSPFの詳細は「IP」/「経路制御(OSPF)」をご覧ください。

service ospf router ospf network 172.16.100.0/30 area 0.0.0.0 network 192.168.100.0/24 area 0.0.0.0

- ルーターAのWAN側インターフェースへの経路をスタティックに設定します。これにはip routeコマンドを使います。

ip route 10.0.0.1/32 ppp0

- DNSリレー機能を有効にします。これには、ip dns forwardingコマンドを使います。

DNSリレー機能の詳細は「IP付加機能」/「DNSリレー」をご覧ください。

ip dns forwarding

- 以上で設定は完了です。

end

設定の保存

設定が完了したら、現在の設定内容を起動時コンフィグとして保存してください。これには、copyコマンドを「copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config

Building configuration...

[OK]

また、write fileコマンド、write memoryコマンドでも同じことができます。

awplus# write memory

Building configuration...

[OK]

その他、設定保存の詳細については「運用・管理」/「コンフィグレーション」をご覧ください。

ファイアウォールログについて

ファイアウォールのログをとるには、次のコマンド(log(filter))を実行します。awplus(config)# log buffered level informational facility local5

記録されたログを見るには、次のコマンド(show log)を実行します。ここでは、ファイアウォールが出力したログメッセージだけを表示させています。

awplus# show log | include Firewall

ルーターAのコンフィグ

! no spanning-tree rstp enable ! ip domain-lookup ! interface eth1 encapsulation ppp 0 ! interface ppp0 keepalive ppp username user@isp01 ppp password passwd01 ip address 10.0.0.1/32 ip tcp adjust-mss pmtu ! interface vlan1 ip address 192.168.10.1/24 ! zone private network branch ip subnet 192.168.100.0/24 network ospf ip subnet 224.0.0.5/32 ip subnet 224.0.0.6/32 network proxy ip subnet 192.168.10.0/24 ip subnet 192.168.11.0/24 network tunnel_if ip subnet 172.16.100.0/30 ! zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host routerA ip address 10.0.0.1 host routerB ip address 10.0.0.2 ! application proxy protocol tcp dport 3128 ! firewall rule 10 permit any from public.wan.routerA to public.wan.routerB rule 20 permit any from public.wan.routerB to public.wan.routerA rule 40 permit any from private.proxy to private.proxy rule 50 permit any from private.tunnel_if to private.tunnel_if rule 60 permit any from private.tunnel_if to private.ospf rule 70 permit dns from private.tunnel_if to private.proxy rule 80 permit any from private.proxy to private.ospf rule 90 permit proxy from private.branch to private.proxy rule 100 permit any from private to public protect ! crypto isakmp key secret address 10.0.0.2 ! interface tunnel0 tunnel source 10.0.0.1 tunnel destination 10.0.0.2 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.100.1/30 ! service ospf router ospf network 172.16.100.0/30 area 0.0.0.0 network 192.168.10.0/24 area 0.0.0.0 default-information originate ! ip route 0.0.0.0/0 192.168.10.100 ip route 10.0.0.2/32 ppp0 ! end

ルーターBのコンフィグ

! no spanning-tree rstp enable ! ip domain-lookup ! interface eth1 encapsulation ppp 0 ! interface ppp0 keepalive ppp username user@isp02 ppp password passwd02 ip address 10.0.0.2/32 ip tcp adjust-mss pmtu ! interface vlan1 ip address 192.168.100.1/24 ! zone private network lan ip subnet 192.168.100.0/24 host vlan1 ip address 192.168.100.1 network ospf ip subnet 224.0.0.5/32 ip subnet 224.0.0.6/32 network proxy ip subnet 192.168.10.0/24 ip subnet 192.168.11.0/24 network tunnel ip subnet 0.0.0.0/0 interface tunnel0 network tunnel_if ip subnet 172.16.100.0/30 ! zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host routerA ip address 10.0.0.1 host routerB ip address 10.0.0.2 ! application proxy protocol tcp dport 3128 ! firewall rule 10 permit any from private.tunnel_if to private.tunnel_if rule 20 permit any from private.tunnel_if to private.ospf rule 25 permit any from private.lan to private.ospf rule 30 permit any from public.wan.routerB to public.wan.routerA rule 40 permit any from public.wan.routerA to public.wan.routerB rule 50 permit proxy from private.lan to private.proxy rule 60 permit http from private.lan to URL_Offload.include_entries rule 70 permit https from private.lan to URL_Offload.include_entries rule 80 permit any from private.lan to private.lan.vlan1 rule 90 permit any from private.tunnel_if to private.tunnel protect ! nat rule 10 masq any from private to public enable ! crypto isakmp key secret address 10.0.0.1 ! interface tunnel0 tunnel source 10.0.0.2 tunnel destination 10.0.0.1 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.100.2/30 ! url-offload endpoint-source WORLDWIDE type office365 url https://endpoints.office.com/endpoints/worldwide update-interval minutes 30 filter-endpoint include key required boolean true filter-entry exclude type ipv6 filter-entry exclude type url pac-file proxy-address 192.168.10.100:3128 pac-file http-server port 8080 service url-offload ! policy-based-routing ip policy-route 10 to URL_Offload.include_entries nexthop ppp0 policy-based-routing enable ! ip name-server 192.168.11.100 ! ip dhcp option 252 name wpad ascii ! ip dhcp pool vlan1 network 192.168.100.0 255.255.255.0 range 192.168.100.10 192.168.100.200 dns-server 192.168.100.1 default-router 192.168.100.1 option wpad http://192.168.100.1:8080/wpad.dat ! service dhcp-server ! service ospf router ospf network 172.16.100.0/30 area 0.0.0.0 network 192.168.100.0/24 area 0.0.0.0 ! ip route 10.0.0.1/32 ppp0 ! ip dns forwarding ! end