インターフェース / スイッチポート

本製品のスイッチポートは、初期状態ですべて有効に設定されており、互いに通信可能な状態にあります(すべてのスイッチポートがvlan1に所属しています)。スタンドアローンのレイヤー2スイッチとして使うのであれば、特別な設定は必要ありません。設置・配線を行うだけで使用できます。ポートの指定

スイッチポート

本製品のスイッチポートは次の形式で表します。portX.Y.Z

- XはスタックメンバーID(1~8)です。スタックしていない場合はつねに「1」を指定します。

- Yは拡張モジュールベイの番号ですが、本製品は拡張モジュールベイを持たないため、つねに「0」を指定します。

- Zはポート番号です。

たとえば、スタックしていないシャーシの本体ポート「1」は、次のように表します。

port1.0.1

トランクグループ

本製品では、スイッチポートを複数束ねて1つのポート(トランクグループ)として使用することもできます(IEEE 802.3ad リンクアグリゲーション)。トランクグループには、手動設定のもの(スタティックチャンネルグループ)と自動設定のもの(LACPチャンネルグループ)があり、それぞれ単一のスイッチポートとほぼ同様に扱うことができます。

したがって、スイッチポートを対象とする各種コマンドは、トランクグループに対してもほぼ同じように使えます。各種コマンドでトランクグループを指定するときは、前述のポート番号の代わりに、以下の表記を使ってください。

スタティックチャンネルグループは次の形式で表します。

saX

- Xはスタティックチャンネルグループ番号です。これはstatic-channel-groupコマンドで指定した番号です

LACPチャンネルグループは次の形式で表します。

poX

- XはLACPチャンネルグループ番号です。これはchannel-groupコマンドで指定した番号です

IEEE 802.3ad リンクアグリゲーションの詳細については、「インターフェース」の「リンクアグリゲーション(IEEE 802.3ad)」をご覧ください。

ポートとインスタンス

スイッチポートは、パケットの転送処理を行う「スイッチチップ」によって相互接続されています。本製品では、個々のスイッチチップを「スイッチインスタンス」または単に「インスタンス」と呼びます。通常、インスタンスの存在を意識する必要はありませんが、以下の機能に関してはインスタンスに関連する注意・制限事項がありますのでご注意ください。

- QoSポリシーマップ

スタティックチャンネルグループ(手動設定のトランクグループ)、LACPチャンネルグループ(自動設定のトランクグループ)ともに、所属ポートが複数のインスタンスにわたっている場合、該当トランクグループではQoSのメータリングが動作しません。複数インスタンスにまたがるトランクグループに対しては、メータリング(ポリサー)設定(police single-rateコマンド、police twin-rateコマンド)を含むポリシーマップを適用しないでください(適用してもメータリングが動作しません)。

基本コマンド

スイッチポートに対して操作を行う基本的な設定コマンドを紹介します。詳細はコマンドリファレンスをご覧ください。ポートを無効化するにはshutdownコマンドを使います。

awplus(config)# interface port1.0.1 awplus(config-if)# shutdown

ポートを再度有効化するにはshutdownコマンドをno形式で実行します。

awplus(config)# interface port1.0.1 awplus(config-if)# no shutdown

ポートの通信速度とデュプレックスモードを固定設定するにはspeedコマンドとduplexコマンドを使います。たとえば、スイッチポート1.0.1の通信モードを100M Full Duplex固定に設定するには、次のようにします。初期設定では各ポートでオートネゴシエーションが有効になっています。

awplus(config)# interface port1.0.1 awplus(config-if)# speed 100 awplus(config-if)# duplex fullMDI/MDI-X自動認識が有効なポートをMDI固定またはMDI-X固定に設定するには、polarityコマンドで極性を指定します。

awplus(config)# interface port1.0.1 awplus(config-if)# polarity mdi

ポートの設定や状態、統計カウンターを表示するにはshow interfaceコマンドを使います。

awplus> show interface port1.0.1

ポートの統計カウンターをクリアするにはclear port counterコマンドを実行します。

awplus> clear port counter port1.0.1

ポートミラーリング

ポートミラーリングは、特定のポート(ソースポート)を通過するトラフィックをあらかじめ指定したミラーポートにコピーする機能です。パケットを必要なポートにだけ出力するスイッチではパケットキャプチャーなどが困難ですが、ポートミラーリングを利用すれば、任意のポートのトラフィックをミラーポートでキャプチャーすることができます。仕様

本製品のポートミラーリング機能の基本仕様は以下のとおりです。- ソースポート

- ソースポートの数に制限はありません。

ただし、ソースポートを増やす場合、ミラーポートの帯域やVCSのスタックケーブルの帯域を超えてしまうと輻輳によるパケットドロップ等が発生する可能性があるため注意が必要です。

- ソースポートの数に制限はありません。

- ミラーポート

- ミラーポートはシステム内で複数設定可能です。詳しくは「複数ミラーポートの使用」をご参照ください。

- ミラーポートはシステム内で複数設定可能です。詳しくは「複数ミラーポートの使用」をご参照ください。

- VLANタグの扱い

- ソースポート(タグ付きポート)でタグ付きパケットを受け取った場合、ミラーポートには送受信ともにタグ付きパケットとして出力されます。

- ソースポート(タグなしポート)でタグなしパケットを受け取った場合、ミラーポートには受信パケットはタグなしパケット、送信パケットはタグ付きパケットとして出力されます。

- ソースポートにタグ付きポートとタグなしポートが混在している状態でタグ付きパケットを受け取った場合、ミラーポートには送受信ともにタグ付きパケットとして出力されます。

- ソースポートにタグ付きポートとタグなしポートが混在している状態でタグなしパケットを受け取った場合、ミラーポートには受信パケットはタグなしパケット、送信パケットはタグ付きパケットとして出力されます。

- ソースポート(タグ付きポート)でタグ付きパケットを受け取った場合、ミラーポートには送受信ともにタグ付きパケットとして出力されます。

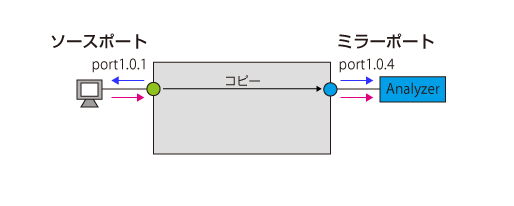

基本設定

ここではポート1.0.4をミラーポートに設定し、ソースポート1.0.1から送受信されるトラフィックがミラーポートにコピーされるようにします。

- ミラーポートとして設定するポートを指定してインターフェースモードに入ります。ここでは、ポート1.0.4をミラーポートに設定します。

awplus(config)# interface port1.0.4

- mirror interfaceコマンドでソースポートとトラフィックの向きを指定します。ここではポート1.0.1から送受信されるトラフィックをミラーポートにコピーします。

awplus(config-if)# mirror interface port1.0.1 direction both

ポートミラーリングの設定を確認するにはshow mirrorコマンドを実行します。

awplus# show mirror

Mirror Test Port Name: port1.0.4

Mirror option: Enabled

Mirror direction: both

Monitored Port Name: port1.0.1

ミラーポートの設定を解除するには、mirror interfaceコマンドをno形式で実行します。このとき、ソースポートも指定してください。設定を解除されたポートはvlan1のタグなしポート(アクセスポート)に戻ります。

awplus(config)# interface port1.0.4 awplus(config-if)# no mirror interface port1.0.1

ミラーポートに設定されたポートは通常のスイッチポートとしては機能しません。mirror interfaceコマンドを実行した時点で、ミラーポートはいずれのVLANにも所属していない状態となります。

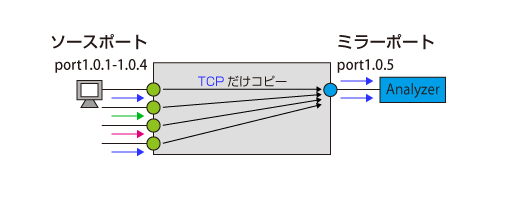

アクセスリストによる選択的ミラーリング

ポートミラーリング機能では、ハードウェアパケットフィルターやQoSポリシーマップのフィルタリング機能を用いて、copy-to-mirrorアクションのハードウェアアクセスリストに一致するトラフィックだけを選択的にミラーリングすることもできます。以下、ハードウェアパケットフィルターを用いたポートミラーリングの設定手順を示します。

ここでは、ソースポート1.0.1~1.0.4で受信したTCPパケットだけをミラーポート1.0.5にコピーするよう設定します。

- ミラーポートとして設定するポートを指定してインターフェースモードに入ります。ここでは、ポート1.0.5をミラーポートに設定します。

awplus(config)# interface port1.0.5

- 本構成ではハードウェアパケットフィルターによってソースポートが決まるため、mirror interfaceコマンドではnoneを指定します。

awplus(config-if)# mirror interface none awplus(config-if)# exit

- ハードウェアアクセスリストを作成します。

ミラーリングしたいパケットの条件をcopy-to-mirrorアクションのエントリーで指定してください。

ここではaccess-list(hardware ip)で「すべてのTCPパケット」を条件に指定していますが、実運用時は要件に合わせて適切な条件を指定してください。

awplus(config)# access-list 3000 copy-to-mirror tcp any any

- ハードウェアアクセスリストをスイッチポートまたはグローバルに適用します(ハードウェアパケットフィルターを設定)。

ここではポート1.0.1~1.0.4にハードウェアアクセスリストを適用するものとします。

awplus(config)# interface port1.0.1-1.0.4 awplus(config-if)# access-group 3000 awplus(config-if)# exit

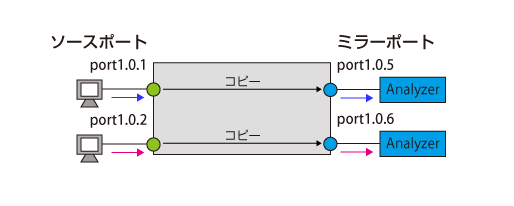

複数ミラーポートの使用

本製品ではミラーポートを複数設定することができます。ミラーポートはシステム全体で7ポートまで設定可能です。ソースポートにもとづくミラーポートの振り分け

ここでは、ポート1.0.5と1.0.6をミラーポートに設定し、ソースポート1.0.1で受信したパケットをミラーポート1.0.5に、ソースポート1.0.2で受信したパケットをミラーポート1.0.6にコピーするよう設定します。全般的な注意事項については「基本設定」をご参照ください。

- 1つ目のミラーポート1.0.5を設定します。

ソースポート1.0.1で受信したパケットをコピーするため、mirror interfaceコマンドではdirection receiveを指定します。

awplus(config)# interface port1.0.5 awplus(config-if)# mirror interface port1.0.1 direction receive awplus(config-if)# exit

- 同様にして2つ目のミラーポート1.0.6を設定します。

こちらはソースポート1.0.2で受信したパケットをコピーするよう設定します。

awplus(config)# interface port1.0.6 awplus(config-if)# mirror interface port1.0.2 direction receive awplus(config-if)# exit

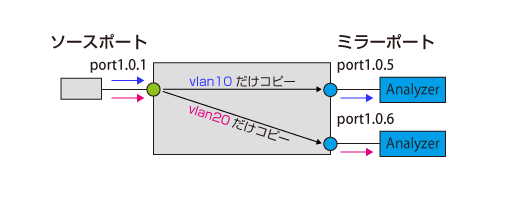

アクセスリストによるミラーポートの振り分け

ミラーポートを複数設定する場合、ハードウェアアクセスリストを利用して対象トラフィックを各ミラーポートに振り分けることもできます。ここでは、ポート1.0.5と1.0.6をミラーポートに設定し、タグ付きのソースポート1.0.1で受信したvlan10のパケットをミラーポート1.0.5に、vlan20のパケットをミラーポート1.0.6にコピーするよう設定します。

本例ではソースポート1.0.1のタグ設定、VLAN設定は完了しているものと仮定します。また、全般的な注意事項については「基本設定」をご参照ください。

- 1つ目のミラーポート1.0.5を設定します。

本構成ではハードウェアパケットフィルターによってソースポートが決まるため、mirror interfaceコマンドではnoneを指定します。

awplus(config)# interface port1.0.5 awplus(config-if)# mirror interface none awplus(config-if)# exit

- 同様にして2つ目のミラーポート1.0.6を設定します。

awplus(config)# interface port1.0.6 awplus(config-if)# mirror interface none awplus(config-if)# exit

- ハードウェアアクセスリストを作成します。

ミラーリングしたいパケットの条件をcopy-to-mirrorアクションのエントリーで指定するとともに、コピー先のミラーポートをinterfaceオプションで指定してください。

ここではaccess-list hardware(list)、access-list hardware(seq entry)コマンドを用いて、vlan10のパケットをport1.0.5へ、vlan20のパケットをport1.0.6にコピーするよう設定しています。

awplus(config)# access-list hardware mirror-vlans awplus(config-hw-acl)# copy-to-mirror interface port1.0.5 mac any any vlan 10 awplus(config-hw-acl)# copy-to-mirror interface port1.0.6 mac any any vlan 20 awplus(config-hw-acl)# exit

- ハードウェアアクセスリストをスイッチポートまたはグローバルに適用します(ハードウェアパケットフィルターを設定)。

ここではポート1.0.1にハードウェアアクセスリストを適用するものとします。

awplus(config)# interface port1.0.1 awplus(config-if)# access-group mirror-vlans awplus(config-if)# exit

リモートミラーリング

リモートミラーリングは、特定のポートを通過するトラフィックを別のスイッチのポートにコピーする機能ですリモートミラーリング用のVLANを作成することで、別のスイッチ上へのミラーリングが可能です。

- ソースポート

コピー元になるポート。remote-mirror interfaceコマンドで指定。

- ローカルミラーポート

ソースポートと同一スイッチ内にあり、リモートミラーポートがあるスイッチへ中継するポート。

remote-mirror interfaceコマンドの実行対象。

- リモートミラーポート

ミラーリングしたパケットを出力するポート。switchport remote-mirror-egressコマンドの実行対象。

リモートミラーVLAN

リモートミラーリングのためのVLAN。vlan mode remote-mirror-vlanコマンドで作成。

仕様

本製品のリモートミラーリング機能の仕様は以下のとおりです。- ソースポート

- ソースポートは複数指定可能です。

- ソースポートはリモートミラーポートと同一スイッチ上では指定できません。

- ソースポートは複数指定可能です。

- ローカルミラーポート

- ローカルミラーポートは1ポートのみ指定できます。

- ローカルミラーポートは通常ポートとしても使用できます。

- ローカルミラーポートは1ポートのみ指定できます。

- リモートミラーポート

- リモートミラーポートは複数指定可能です。

- リモートミラーポートは出力専用であり、このポートで受信したパケットは破棄されます。

- ローカルミラーポートで付加されたタグは、リモートミラーポートからの出力時に削除されます。

- リモートミラーポートは複数指定可能です。

- リモートミラーVLAN

- リモートミラーVLANは複数作成することが可能です。

- リモートミラーVLANは、ミラーパケットの転送のためのVLANであり、通常のVLANとしては使用できません。

- リモートミラーVLANでは、MACアドレスを学習しないため、パケットはすべてフラッディングされます。

- アクセスVLANとしてリモートミラーVLANを指定することはできません。

- リモートミラーVLANは複数作成することが可能です。

基本設定

ここでは、以下の図のように、スイッチAのポート1.0.1(ソースポート)から送受信されるトラフィックが、スイッチAのポート1.0.25(ローカルミラーポート)にコピーされ、コピーされたトラフィックがスイッチBのポート1.0.2(リモートミラーポート)に出力されるようにします。

- 最初にジャンボフレームの転送機能を有効にします。

これは、リモートミラーVLANタグの付加により、フレームサイズが1522バイトを超える可能性があるためです。

platform jumboframeコマンドを実行し、設定をスタートアップコンフィグに保存した上で、システムを再起動してください。

再起動が完了したら、再度ログインし、グローバルコンフィグモードに移動してください。

- リモートミラーVLANを作成します。

vlan databaseコマンドでVLANモードに移行し、vlan mode remote-mirror-vlanコマンドでリモートミラーVLAN「vlan 5」を作成します。

awplus(config)# vlan database awplus(config-vlan)# vlan 5 mode remote-mirror-vlan awplus(config-vlan)# exit

- ポート1.0.49をタグ付きポート(トランクポート)に設定し、vlan 5 のトラフィックだけを通すよう設定します。

interfaceコマンドによりポート1.0.49のインターフェースモードに移行し、switchport modeコマンドで該当ポートをトランクポートに設定してから、switchport trunk allowed vlanコマンドで所属VLANを指定します。

awplus(config)# interface port1.0.49 awplus(config-if)# switchport mode trunk awplus(config-if)# switchport trunk allowed vlan add 5 awplus(config-if)# exit

- ポート1.0.2をvlan 5のリモートミラーポートに指定します。

interfaceコマンドによりポート1.0.2のインターフェースモードに移行し、switchport remote-mirror-egressコマンドで該当ポートをリモートミラーポートに指定します。

awplus(config)# interface port1.0.2 awplus(config-if)# switchport remote-mirror-egress vlan 5 awplus(config-if)# exit

スイッチAでの設定

- リモートミラーVLANを作成します。

vlan databaseコマンドでVLANモードに移行し、vlan mode remote-mirror-vlanコマンドでリモートミラーVLAN「vlan 5」を作成します。

awplus(config)# vlan database awplus(config-vlan)# vlan 5 mode remote-mirror-vlan awplus(config-vlan)# exit

- ポート1.0.25をタグ付きポート(トランクポート)に設定し、vlan 5 のトラフィックだけを通すよう設定します。

interfaceコマンドによりポート1.0.25のインターフェースモードに移行し、switchport modeコマンドで該当ポートをトランクポートに設定してから、switchport trunk allowed vlanコマンドで所属VLANを指定します。

awplus(config)# interface port1.0.25 awplus(config-if)# switchport mode trunk awplus(config-if)# switchport trunk allowed vlan add 5 awplus(config-if)# exit

- ポート1.0.1(ソースポート)から送受信されるトラフィックが、ポート1.0.25(ローカルミラーポート)にコピーされるように設定します。

ポート1.0.25のインターフェースモードに移行した状態で、remote-mirror interfaceコマンドにて設定を行います。

ローカルミラーポートにコピーされたトラフィックは、リモートミラーVLANを経由してスイッチBに転送されます。

awplus(config-if)# remote-mirror interface port1.0.1 direction both vlan 5

リモートミラーリングの設定を確認するにはshow remote-mirrorコマンドを実行します。

awplus# show remote-mirror

Remote mirror destination:

Port: port1.0.25

VLAN: 5

User priority: 0

Monitored ports:

port1.0.1 direction: both

Remote mirror egress ports:

port1.0.2 VLAN 5

Remote mirror VLANs:

VLAN 5

ローカルミラーポートの設定を解除するには、remote-mirror interfaceコマンドをno形式で実行します。このとき、ソースポートも指定してください。

awplus(config)# interface port1.0.25 awplus(config-if)# no remote-mirror interface port1.0.1

ポートセキュリティー

ポートセキュリティーは、MACアドレスに基づき、ポートごとに通信を許可するデバイスを制限する機能です。許可していないデバイスからパケットを受信したときには、パケットを破棄する、ポートを無効化するなどのアクションを実行させることができます。本機能では、ポートごとに学習可能なMACアドレス数の上限(1~256個)を設定します。学習済みのMACアドレスが制限値に達すると、それ以降に受信した未学習の送信元MACアドレスを持つパケットを不正なものと見なし、あらかじめ指定されたアクションを実行します。

アクションには次の種類があります(インターフェースモードのswitchport port-security violationコマンドで指定)

| protect(DISCARD) | 不正なパケットを破棄する。 |

| shutdown(DISABLE) | 不正なパケットを破棄し、該当ポートを無効化する。 |

ポートセキュリティーの設定は次の手順で行います。ここでは例として、ポート1.0.1でポートセキュリティーを有効にし、学習可能な送信元MACアドレス数の上限を20に設定し、不正パケット受信時のアクションを「shutdown」に設定します。

- 対象ポートを指定してインターフェースモードに入ります。

awplus(config)# interface port1.0.1

- 対象ポートでポートセキュリティーを有効にします。これには、switchport port-securityコマンドを使います。同コマンドを実行しただけでは、学習可能なMACアドレス数の上限が設定されていないため、まだポートセキュリティーの動作はしません。

awplus(config-if)# switchport port-security

- 対象ポートで学習可能なMACアドレスの最大数を設定します(初期値は0。これは制限なしの意)。これには、switchport port-security maximumコマンドを使います。

awplus(config-if)# switchport port-security maximum 20

- 不正パケット受信時のアクションを指定します(初期値はprotect)。これには、switchport port-security violationコマンドを使います。

awplus(config-if)# switchport port-security violation shutdown

設定は以上です。

ポートセキュリティーが有効化された状態でswitchport port-security maximumコマンドを実行すると、すでに同ポートで学習していたMACアドレス(ダイナミックエントリー)がフォワーディングデータベースから削除され、エントリーなしの状態からアドレス学習が開始されます。

上限が設定されているときに学習したMACアドレスの扱いは、switchport port-security agingコマンドの設定によって異なります。

- switchport port-security agingコマンドが実行されているとき(ダイナミックポートセキュリティー)、学習したMACアドレスはダイナミックMACアドレスとして扱われ、エージングによって削除されます(Dynamic Limitedモード)。

- switchport port-security agingコマンドが実行されていないとき(通常のポートセキュリティー)は、学習したMACアドレスはスタティックMACアドレスとして扱われ、エージングによって削除されません(Limitedモード)。

初期状態では、switchport port-security agingコマンドは実行されておらず、学習したMACアドレスはスタティックMACアドレスとして扱われるため、エージングによって削除されません。

学習アドレス数が上限に達すると、それ以降に受信した未知のアドレスからのパケットは「不正」なものと見なされ、switchport port-security violationコマンドで指定したアクションが実行されます。たとえば、アクションがshutdown(DISABLE)に設定されているときに不正パケットを受信すると、受信ポートがシャットダウンされます。

学習済みのアドレスを確認するには、show mac address-tableコマンドを使います。

awplus> show mac address-table | include port1.0.1

1 port1.0.1 000a.7933.7b43 forward static

1 port1.0.1 000a.7934.0612 forward static

ポートセキュリティーの設定状況はshow port-security interfaceコマンドで確認できます。「Security Enable」欄にはポートセキュリティーの有効・無効が、「Maximum MAC Addresses」欄には現在設定されている上限値が、「Violation Mode」欄には不正パケット受信時のアクションが表示されます。また、「Total MAC Addresses」欄には、現在までに学習したアドレスの数が、「Lock Status」欄にはポートがロック(これ以上学習しない状態のこと)されているかどうかが表示されます。「Aging」欄には、ポートセキュリティー有効時に学習したMACアドレスがエージングの対象であるかどうかが表示されます。

awplus# show port-security interface port1.0.1

Port Security configuration

------------------------------------------------------------

Security Enabled : YES

Port Status : ENABLED

Violation Mode : DISCARD

Aging : OFF

Maximum MAC Addresses : 2

Total MAC Addresses : 2

Lock Status : LOCKED

Security Violation Count : 1

Last Violation Source Address : 00-00-cd-08-17-0c

不正と見なされたMACアドレスはshow port-security intrusionコマンドで確認できます。

awplus# show port-security intrusion

Port Security Intrusion List

------------------------------------------------------------

Interface: port1.0.1 - 2 intrusion(s) detected

00-0c-29-04-49-46 00-00-cd-08-17-0c

Interface: port1.0.2 - no intrusions detected

Interface: port1.0.3 - no intrusions detected

...

不正とみなされたMACアドレスは以下のコマンドで削除することができます。

awplus# clear port-security intrusion interface port1.0.1

ポートセキュリティーがオンのポート(学習可能アドレスに上限が設定されているポート)に対して、通信を許可するアドレスを手動登録するには、mac address-table staticコマンドで通常どおりスタティックMACアドレスのエントリーを追加します。すでに上限に達している場合であっても、本コマンドで手動追加した場合は上限値が引き上げられます。

awplus(config)# mac address-table static 0000.f488.8888 forward interface port1.0.1 vlan 1

スタティックエントリーを削除するには、mac address-table staticコマンドをno形式で実行します。

awplus(config)# no mac address-table static 0000.f488.8888 forward interface port1.0.1 vlan 1

ポートのロックを解除する、あるいはポートセキュリティーの動作をオフにするには、switchport port-securityコマンドをno形式で実行してポートセキュリティー機能自体を無効化するか、switchport port-security maximumコマンドをno形式で実行して学習可能なアドレス数を無制限に設定します。ポートセキュリティーがオンのときに学習されたエントリーは、システムの再起動とともにデータベースから削除されます。

awplus(config)# interface port1.0.1 awplus(config-if)# no switchport port-security awplus(config-if)# no switchport port-security maximum

ポートセキュリティー機能のアクションによって無効化されたポートを再度有効化するには、shutdownコマンドをno形式で実行してください。

awplus(config)# interface port1.0.1 awplus(config-if)# no shutdown

ポートセキュリティー機能のアクションによってポートが無効化された場合には、ログの記録が行われます。

ただし、このログメッセージはinformationalレベルなので、メモリー上に保存されるbufferedログ、permanentログの初期設定では記録されません。ポートセキュリティーによるポート無効化のログメッセージをこれらのログに記録するためには、log(filter)コマンドを使ってログフィルターの設定を変更する必要があります。たとえば、bufferedログにinformationalレベルのログを記録したいときは次のようにします。

awplus(config)# log buffered level information

ダイナミックポートセキュリティーを使用していないポート(switchport port-security agingコマンドを実行していないポート)では、ポートセキュリティーの状態(学習済みアドレスやポートの状態)がランニングコンフィグに反映されるため、copyコマンドやwrite fileコマンド、write memoryコマンドで状態をコンフィグファイルに保存できます。ダイナミックポートセキュリティーを使用しているポートでは、ポートセキュリティーの状態がランニングコンフィグに反映されないため、コンフィグファイルに状態を保存することはできません。

パケットストームプロテクション

パケットストームプロテクションは、ブロードキャスト/マルチキャスト/未学習のユニキャストパケットの受信レートに上限を設定し、パケットストームを防止するための機能です。設定値を上回るレートでこれらのパケットを受信した場合、超過分のパケットは破棄されます。本機能は初期設定ではオフになっています。各パケットの受信レートに上限値を設定するには、インターフェースモードのstorm-control levelコマンドを使います。

ポート1.0.1に対して、ブロードキャストパケットの受信レートをポート帯域の30%までに制限するには、次のようにします。

awplus(config)# interface port1.0.1 awplus(config-if)# storm-control broadcast level 30

ポート1.0.1に対して、マルチキャストパケットの受信レートをポート帯域の50%までに制限するには、次のようにします。

awplus(config)# interface port1.0.1 awplus(config-if)# storm-control multicast level 50

ポート1.0.1に対して、未学習のMACアドレス宛てユニキャストパケットの受信レートをポート帯域の70%までに制限するには、次のようにします。

awplus(config)# interface port1.0.1 awplus(config-if)# storm-control dlf level 70

受信レートの制限を解除するには、storm-control levelコマンドで上限値「100」を指定するか、同コマンドをno形式で実行します。たとえば、ポート1.0.1からブロードキャストパケットの受信レート制限を解除するには、次のようにします。

awplus(config)# interface port1.0.1 awplus(config-if)# no storm-control broadcast level

スイッチポートにおける受信レート上限値設定は、show storm-controlコマンドで確認できます。

ループガード

本製品ではループガードとして以下の機能をサポートしています。- LDF検出

- MACアドレススラッシングプロテクション

- 受信レート検出(QoSストームプロテクション)

LDF検出

LDF検出は、LDF(Loop Detection Frame)と呼ぶ特殊フレームを利用してネットワーク上のループを検出し、これに対応するための動作を自動的に行う機能です。ループ検出時の動作や検出後の対応動作の持続時間は、ポート、スタティックおよびLACPによって自動生成されたトランクグループ単位で設定します。■併用不可機能

■注意事項

LDFは、特殊な宛先MACアドレス(00-00-F4-27-71-01)を持った試験フレームです。

LDF検出機能を有効にしたポートでは、一定時間ごとにLDFを送出します。

他の接続機器を介して機器にLDFが戻ってくる場合、LDFの送信元MACアドレスと機器自身のMACアドレスが一致し、かつ、スイッチポートごとに保持している送信済みLDFの情報(LDF ID)と、LDFに書き込まれているLDF IDの情報が一致すると、ループ状態と判断します。ループ検出時には次の動作が可能です。

| port-disable | ポートを無効化する。リンクはアップ状態のまま。また、ログへの記録とSNMPトラップの送信も行う |

| vlan-disable | ループを検出したVLANに対してのみポートを無効化する(初期値)。また、ログへの記録とSNMPトラップの送信も行う |

| link-down | ポートを物理的にリンクダウンさせる。また、ログへの記録とSNMPトラップの送信も行う |

| log-only | ポートの制御は行わず、ログへの記録とSNMPトラップの送信だけを行う |

| none | LDF検出機能を無効にする |

各動作の実行後は、タイマーが起動し、指定した時間が経過すると動作実行前の状態に戻ります。

LDF検出機能を有効化するには、グローバルコンフィグモードのloop-protectionコマンドを実行します。

なお、初期状態では併用不可のMACアドレススラッシングプロテクションの動作が有効になっているため、これを無効化してからLDF検出を有効化してください。具体的には次のような手順になります。

- すべてのポート(トランクグループを含む)でMACアドレススラッシング検出時の動作を無効化します。これは、thrash-limitingコマンドのactionパラメーターにnoneを指定することで行います。

たとえば、ポート1.0.1~1.0.12とスタティックチャンネルグループsa1、sa2でMACアドレススラッシング検出時の動作を無効化するには次のようにします。

awplus(config)# interface port1.0.1-1.0.12 awplus(config-if)# thrash-limiting action none awplus(config-if)# exit awplus(config)# interface sa1,sa2 awplus(config-if)# thrash-limiting action none awplus(config-if)# exit

- LDF検出機能を有効化します。

awplus(config)# loop-protection loop-detect

- ポート単位での動作設定はloop-protection actionコマンドで行います。初期状態では各ポートにvlan-disableアクションが設定されていますが、ここでは、ポートグループ1.0.1~1.0.8に対してlink-downアクションを設定し、LDFによるループ検出時にポートを物理的にリンクダウンするよう設定を変更してみます。

awplus(config)# interface port1.0.1-1.0.8 awplus(config-if)# loop-protection action link-down

ループ検出後の動作の持続時間はloop-protection timeoutコマンドで1~86400秒の範囲で指定します。ここでは持続時間を60秒に設定します。

awplus(config)# interface port1.0.1-1.0.8 awplus(config-if)# loop-protection timeout 60

ループ検出後のアクション遅延時間を設定する場合は、loop-protection action-delay-timeコマンドで0~86400秒の範囲の値を指定します。ここでは遅延時間を10秒に設定します。

awplus(config)# interface port1.0.1-1.0.8 awplus(config-if)# loop-protection action-delay-time 10

loop-protection actionコマンドでnone以外の動作を指定した場合は、ループ検出時にログへの記録とSNMPトラップの送信も行われます。また、none、log-only以外の動作を指定した場合は、動作実行時と動作終了時にもログへの記録とSNMPトラップの送信が行われます。

- ただし、LDF検出のログメッセージはinformationalレベルなので、メモリー上に保存されるbufferedログ、permanentログの初期設定では記録されません。LDF検出のログメッセージをこれらのログに記録するためには、log(filter)コマンドを使ってログフィルターの設定を変更する必要があります。たとえば、bufferedログにinformationalレベルのログを記録したいときは次のようにします。

awplus(config)# log buffered level informationなお、前記コマンドではLDF検出以外のinformationalログも記録されてしまいます。これを避けるには先ほどのコマンドの代わりに次のようにしてプログラム名loopprotを指定するのがよいでしょう。

awplus(config)# log buffered level informational program loopprot

- また、実際にSNMPトラップを送信するには、トラップ送信先などのSNMP基本設定に加え、snmp-server enable trapコマンドで「loopprot」を有効にしておく必要があります。SNMPの基本設定については「運用・管理」/「SNMP」をご覧ください。

awplus(config)# snmp-server enable trap loopprot

スタティックなトランクグループへの動作設定は、インターフェース「saX」に対して行います。

awplus(config)# interface sa1 awplus(config-if)# loop-protection action link-down

LACPによって自動生成されるトランクグループへの動作設定は、インターフェース「poX」に対して行います。

awplus(config)# interface po1 awplus(config-if)# loop-protection action port-disable

LDF検出機能の設定や状態はshow loop-protectionコマンドで確認できます。

awplus# show loop-protection

LDF検出機能を無効化するには、グローバルコンフィグモードのloop-protectionコマンドをno形式で実行します。

awplus(config)# no loop-protection loop-detect

特定のポートでのみLDF検出機能を無効化するには、loop-protection actionコマンドでnoneを指定します。たとえば、ポート1.0.1~1.0.2でLDF検出の動作を無効化するには、次のようにします。

awplus(config)# interface port1.0.1-1.0.2 awplus(config-if)# loop-protection action none

MACアドレススラッシングプロテクション

MACアドレススラッシングプロテクションは、意図せぬループ構成などによって発生するMACアドレススラッシング(同一MACアドレスの登録ポートが頻繁に変更される現象)を検出した場合に、関連するポートでMACアドレスの学習やリンク状態を制御して、過負荷を回避するための機能です。MACアドレススラッシングを検出した場合の動作や、検出後の対応動作の持続時間は、ポート、スタティックおよびLACPによって自動生成されたトランクグループ単位で設定します。| learn-disable | MACアドレスの学習を停止する(初期値)。また、ログへの記録とSNMPトラップの送信も行う |

| port-disable | ポートを無効化する。リンクはアップ状態のまま。また、ログへの記録とSNMPトラップの送信も行う |

| vlan-disable | スラッシングを検出したVLANに対してのみポートを無効化する。また、ログへの記録とSNMPトラップの送信も行う |

| link-down | ポートを物理的にリンクダウンさせる。また、ログへの記録とSNMPトラップの送信も行う |

| none | MACアドレススラッシング検出時の動作を無効にする |

ポート単位での動作設定はthrash-limitingコマンドのactionパラメーターで行います。MACアドレススラッシング検出時の動作は初期状態で有効であり、各ポートにはlearn-disableアクションが設定されていますが、ここではポートグループ1.0.1~1.0.8に対してvlan-disableアクションを設定し、MACアドレススラッシング検出時に、スラッシングが発生したVLANに対してのみポートをディセーブルにするよう設定を変更してみます。

awplus(config)# interface port1.0.1-1.0.8 awplus(config-if)# thrash-limiting action vlan-disable

MACアドレススラッシングに対する動作の持続時間はthrash-limitingコマンドのtimeoutパラメーターで0~86400秒の範囲で指定します(0は無期限)。ここでは持続時間を5秒に設定します。actionパラメーターとtimeoutパラメーターは1行で同時に指定することも、個別に設定することもできます。

awplus(config)# interface port1.0.1-1.0.8 awplus(config-if)# thrash-limiting timeout 5

thrash-limitingコマンドでnone以外の動作を指定した場合は、MACアドレススラッシング検出時にログへの記録(learn-disable設定時を除く)とSNMPトラップの送信も行われます。

- ただし、実際にSNMPトラップを送信するには、トラップ送信先などのSNMP基本設定に加え、snmp-server enable trapコマンドで「thrash-limit」を有効にしておく必要があります。SNMPの基本設定については「運用・管理」/「SNMP」をご覧ください。

awplus(config)# snmp-server enable trap thrash-limit

本製品全体に対するMACアドレススラッシングの検出しきい値の設定は、mac address-table thrash-limitコマンドで行います。ここでは、1秒間に5回以上の変更を検出した場合にスラッシングと見なすよう設定します。

awplus(config)# mac address-table thrash-limit 5

MACアドレススラッシング検出時の動作を無効化するには、thrash-limitingコマンドのactionパラメーターにnoneを指定します。たとえば、ポート1.0.1~1.0.12でMACアドレススラッシングプロテクションの動作を無効化するには、次のようにします。

awplus(config)# interface port1.0.1-1.0.12 awplus(config-if)# thrash-limiting action none

受信レート検出(QoSストームプロテクション)

受信レート検出は、ポートで受信するトラフィックレートがあらかじめ設定しておいたしきい値を超えた場合にループ状態と判断し、ポートの無効化などを自動的に実行する機能です。本製品では、「QoSストームプロテクション」を用いることで、受信レート検出を行うことができます。

QoSストームプロテクションはQoS(Quality of Service)の一機能であるため、スイッチポート単位だけでなく、トラフィッククラスごとに受信レートを設定することも可能です。

受信レート超過時には次の動作が可能です。

| portdisable | ポートを無効化する |

| vlandisable | 入力VLAN(クラスマップのmatch vlan節で指定したVLAN)に対してのみ受信ポートを無効化する。本動作を使用する場合は、対象トラフィッククラスを識別するクラスマップにおいて、match vlan節を指定しておく必要がある |

| linkdown | ポートを物理的にリンクダウンさせる |

各動作の実行後は、タイマーが起動し、指定した時間が経過すると動作実行前の状態に戻ります。

QoSストームプロテクション機能を使用するためには、最低限次の設定が必要です。

- QoS機能の有効化

- ポリシーマップの作成

(QoSストームプロテクションの有効化および動作パラメーターの設定を含む)

- スイッチポートへのポリシーマップ適用

以下、詳細な設定手順を示します。

なお、ここでは特定ポート配下でループ接続が発生したときに通常よりも多くのブロードキャストトラフィックが流れ込むことを想定し、ブロードキャストトラフィックを対象にスイッチポート単位での受信レート制限を行うものとします。

トラフィッククラスをはじめとするQoSの詳細設定については、「トラフィック制御」/「Quality of Service」をご覧ください。

- QoS機能を有効にします。

QoS関連コマンドの多くは、QoS機能を有効にしておかないと実行できないので、最初にmls qos enableコマンドを実行してQoS機能を有効化しておいてください。

awplus(config)# mls qos enable

- ブロードキャストパケットを識別するハードウェアMACアクセスリストを作成します。これにはaccess-list(hardware mac)コマンドを使います。

awplus(config)# access-list 4000 permit any ffff.ffff.ffff 0000.0000.0000

- ブロードキャストパケットをトラフィッククラスに分類するためのクラスマップ「l2bcast」を作成します。これにはclass-mapコマンドとmatch access-groupコマンドを使います。

awplus(config)# class-map l2bcast awplus(config-cmap)# match access-group 4000 awplus(config-cmap)# exit

- ポリシーマップを作成します。最初にpolicy-mapコマンドでポリシーマップの名前を指定して、ポリシーマップモードに移動します。

awplus(config)# policy-map sp awplus(config-pmap)#

- ブロードキャストトラフィックに対するQoS処理を指定します。

classコマンドでクラスマップ名「l2bcast」を指定するとポリシーマップ・クラスモードに移動するので、同モードのコマンドでQoSストームプロテクションの設定を行っていきます。

awplus(config-pmap)# class l2bcast awplus(config-pmap-c)#

- QoSストームプロテクションを使用する場合は対象トラフィッククラスでメータリング統計保存機能を有効化しておく必要があるため、最初にpolice countersコマンドで同機能を有効にします。

awplus(config-pmap-c)# police counters

- QoSストームプロテクション機能を有効にします。これには、storm-protectionコマンドを使います。

awplus(config-pmap-c)# storm-protection

なお、QoSストームプロテクション機能を使用するためには、storm-protectionコマンドで同機能を有効化するだけでなく、以下のパラメーターも明示的に設定する必要があるため、以降の手順ではこれらも設定していきます。

- 受信レートの上限値(storm-rateコマンド)

- 受信レートのサンプリング間隔(storm-windowコマンド)

- 受信レート超過時の動作(storm-actionコマンド)

また、下記パラメーターは初期値を持つため設定は任意ですが、ここでは例として初期値以外の値を設定しています。

- 受信レート超過時の動作継続時間(自動復旧までの時間)(storm-downtimeコマンド)

- 受信レートの上限値(storm-rateコマンド)

- 受信レートの上限値をstorm-rateコマンドで設定します。初期状態では未設定のため、必ず明示的に指定してください。ここでは、500Kbpsに設定しています。

awplus(config-pmap-c)# storm-rate 500

- 受信レートのサンプリング間隔をstorm-windowコマンドで設定します。初期状態では未設定のため、必ず明示的に指定してください。ここでは、5秒に設定しています。

awplus(config-pmap-c)# storm-window 5000

- 受信レート超過時の動作をstorm-actionコマンドで設定します。初期状態では未設定のため、必ず明示的に指定してください。ここではlinkdown(ポートのリンクダウン)に設定しています。

awplus(config-pmap-c)# storm-action linkdown

- 受信レート超過時の動作継続時間(自動復旧までの時間)はstorm-downtimeコマンドで指定します。初期状態で10秒に設定されているため、必須の設定ではありませんが、必要に応じて変更してください。ここでは例として3秒に設定しています。

awplus(config-pmap-c)# storm-downtime 3 awplus(config-pmap-c)# exit awplus(config-pmap)# exit awplus(config)#

- ポリシーマップspを受信スイッチポートであるポート1.0.1~1.0.3に適用します。

awplus(config)# interface port1.0.1-1.0.3 awplus(config-if)# service-policy input sp awplus(config-if)# exit

ポート帯域制限機能

本製品は、スイッチポートごとに送信レートを制限することができます。帯域制限の設定はegress-rate-limitコマンドで行います。

ポート1.0.4の送信レートを8Mbpsに制限するには、次のように指定します。

awplus(config)# interface port1.0.4 awplus(config-if)# egress-rate-limit 8m % Egress rate limit has been set to XXXX Kb

ポートの帯域制限を解除するにはegress-rate-limitコマンドをno形式で実行します。

awplus(config)# interface port1.0.4 awplus(config-if)# no egress-rate-limit

ポート帯域制限機能の設定状況はshow interfaceコマンドで確認できます。帯域制限が設定されている場合のみ、「Egress Rate Limit」欄が表示されます。

awplus> show interface port1.0.4 Interface port1.0.4 Scope: both Link is UP, administrative state is UP Thrash-limiting Status Not Detected, Action learn-disable, Timeout 1(s) Hardware is Ethernet, address is 0000.cd24.0367 (bia 0000.cd24.0367) index 5013 metric 1 mtu 1500 duplex-full speed 100 polarity auto <UP,BROADCAST,RUNNING,MULTICAST> VRF Binding: Not bound Egress Rate Limit XXXX Kb input packets 235512, bytes 16850873, dropped 0, multicast packets 12 output packets 8746698, bytes 9367135608, multicast packets 2007 broadcast p ackets 11

PFC(Priority-based Flow Control)

PFC(Priority-based Flow Control)を有効にすることで、IEEE 802.1pにより定義される各サービスクラス(Class of Service:CoS)ごとにフローを制御することが可能です。本機能は、従来のIEEE 802.3x規格におけるPAUSEフレームベースのフローコントロールを拡張させたものであり、従来のフローコントロールが通信全体を一時停止するのに対し、PFCでは特定の送信キューに対してのみ通信を一時停止することが可能です。これにより、他のキューにおける通信は継続され、より柔軟かつ効率的なトラフィック制御が実現されます。

注意・補足事項

PFCにおける注意・補足事項は以下の通りです。設定方法

ポート1.0.1でCoS値「3」に対してPFC機能を有効にすることを前提に、設定方法を説明します。- グローバルコンフィグモードに移動し、システム全体でPFC機能を有効にします。これにはservice pfcコマンドを使用します。

awplus(config)# service pfc

- PFC機能を有効にするインターフェースを指定し、インターフェースモードでPFC機能を有効にします。これにはpfc modeコマンドを使用します。

awplus(config)# interface port1.0.1 awplus(config-if)# pfc mode on

- PFCでフローを制御するCoS値(IEEE 802.1p Class of Service)を指定します。これにはpfc priorityコマンドを指定します。

awplus(config-if)# pfc priority 3

トリガー

トリガー機能を使用すると、スイッチポートのリンクアップ、リンクダウン時に任意のスクリプトを実行させることができます。スイッチポートのリンクアップ、リンクダウンは、インターフェーストリガー(type interfaceコマンド)を使って捕捉します。

次にインターフェーストリガーの設定例を示します。ここでは、スイッチポート1.0.1がリンクダウンしたらflash:/p101down.scpを、リンクアップしたらflash:/p101up.scpを実行するように設定します。

なお、トリガーの詳細については、「運用・管理」の「トリガー」をご覧ください。

- リンクダウン時にflash:/p101down.scpを実行するインターフェーストリガー「1」を作成します。

awplus(config)# trigger 1 awplus(config-trigger)# type interface port1.0.1 down awplus(config-trigger)# script 1 flash:/p101down.scp awplus(config-trigger)# exit

- リンクアップ時にflash:/p101up.scpを実行するインターフェーストリガー「2」を作成します。

awplus(config)# trigger 2 awplus(config-trigger)# type interface port1.0.1 up awplus(config-trigger)# script 1 flash:/p101up.scp awplus(config-trigger)# end