設定例集#121: AT-AR4050S-5Gによるモバイルキャリア通信と有線インターネット通信のロードバランス

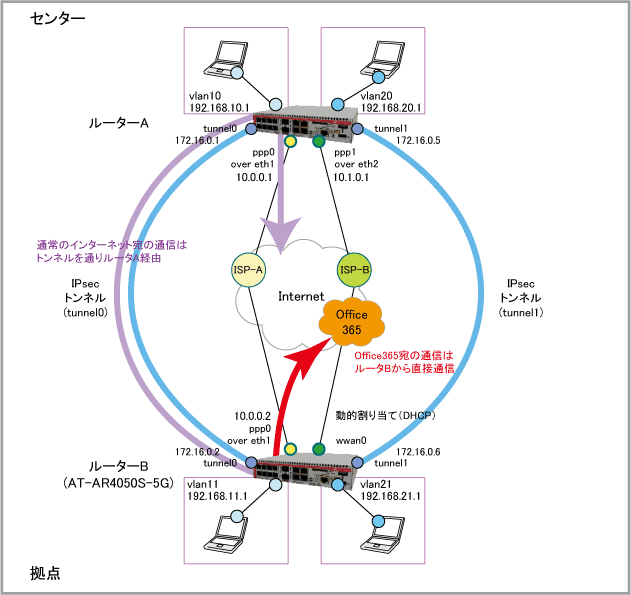

拠点側にAR4050S-5Gを設置し有線インターネット接続と無線(5G)インターネット接続をし、センター・拠点間を2本のインターネットVPN回線で接続している構成です。

拠点側からのインターネット通信は基本的にはVPNを通りセンター経由で通信しますが、Office365通信はセンターを経由せず直接インターネットに通信します。

基本的には通信はtunnel0のVPN回線を用いますが、拠点側からのHTTP・HTTPS通信はSD-WANロードバランス機能を利用して2本のVPN回線の状態を監視し、状態のよいほうを選択して通信します。どちらかの回線で障害が発生した場合は、もう一方の回線を使用して通信を行います。

構成

| 接続用ユーザー名 | user@ispA | user@ispC |

| 接続用パスワード | isppasswdA | isppasswdC |

| PPPoEサービス名 | 指定なし | 指定なし |

| WAN側IPアドレス | 10.0.0.1 | 10.0.0.2 |

| 接続用ユーザー名 | user@ispB | |

| 接続用パスワード | isppasswdB | |

| PPPoEサービス名 | 指定なし | 指定なし |

| WAN側IPアドレス | 10.1.0.1 | 動的割り当て(DHCP) |

| WAN側物理インターフェース(1) | eth1 | eth1 |

| WAN側物理インターフェース(2) | eth2 | wwan0 |

| WAN側IPアドレス(1) | 10.0.0.1/32 (ppp0) | 10.0.0.2/32 (ppp0) |

| WAN側IPアドレス(2) | 10.1.0.1/32 (ppp1) | 動的割り当て (wwan0) |

| LAN側IPアドレス(1) | 192.168.10.1/24 (vlan10) | 192.168.11.1/24 (vlan11) |

| LAN側IPアドレス(2) | 192.168.20.1/24 (vlan20) | 192.168.21.1/24 (vlan21) |

| IPsecトンネルIPアドレス(1) | 172.16.0.1/30 (tunnel0) | 172.16.0.2/30 (tunnel0) |

| IPsecトンネルIPアドレス(2) | 172.16.0.5/30 (tunnel1) | 172.16.0.6/30 (tunnel1) |

[事前共有鍵]

- ルーターA・B間(tunnel0): secret1

- ルーターA・B間(tunnel1): secret2

設定開始前に

自動設定の確認と削除

本設定例に掲載されているコマンドは、設定がまったく行われていない本製品の初期状態(スタートアップコンフィグなしで起動した状態)から入力することを前提としています。そのため、通常は erase startup-config を実行し、スタートアップコンフィグが存在しない状態で起動してから、設定を始めてください。

ただし、本製品はスタートアップコンフィグなしで起動した場合でも、特定の条件を満たすと自動的な設定を行うことがあるため、その場合は設定例にしたがってコマンドを入力しても、コマンドがエラーになったり、全体として意図した動作にならない可能性があります。

これを避けるため、設定開始にあたっては次のいずれかの方法をとることをおすすめします。

- ネットワークケーブルを接続せずに起動する。

起動時に自動設定が実行されるための条件の一つに、特定インターフェースのリンクアップがあります。

ネットワークケーブルを接続しない状態で起動することにより、自動設定の適用を回避できます。

- 自動設定を手動で削除してから設定を行う。

前記の方法を採用できず自動設定が適用されてしまった場合は、「自動的な設定内容の削除」にしたがって、これらを手動で削除してから設定を開始してください。

システム時刻の設定

ログなどの記録日時を正確に保ち、各種機能を適切に動作させるため、システム時刻は正確にあわせて運用することをおすすめします。ご使用の環境にあわせ、次のいずれかの方法でシステム時刻を設定してください。

- 手動で設定する方法 - 「運用・管理」/「システム」

- NTPで自動設定する方法 - 「運用・管理」/「NTP」

ルーターAの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- WANポートeth1上にPPPoEインターフェースppp0とppp1を作成します。これには、encapsulation pppを使います。

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface eth1 encapsulation ppp 0

- 同様にしてWANポートeth2上にPPPoEインターフェースppp1を作成します。

interface eth2 encapsulation ppp 1

- PPPインターフェースppp0に対し、PPPoE接続のための設定を行います。

・IPCPによるDNSサーバーアドレスの取得要求(ppp ipcp dns)

・LCP EchoによるPPP接続状態の確認(keepalive)

・ユーザー名(ppp username)

・パスワード(ppp password)

・IPアドレスの固定設定(ip address)

・MSS書き換え(ip tcp adjust-mss)

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface ppp0 ppp ipcp dns request keepalive ppp username user@ispA ppp password isppasswdA ip address 10.0.0.1/32 ip tcp adjust-mss pmtu

- 同様にしてPPPインターフェースppp1に対し、PPPoE接続のための設定を行います。

interface ppp1 ppp ipcp dns request keepalive ppp username user@ispB ppp password isppasswdB ip address 10.1.0.1/32 ip tcp adjust-mss pmtu

- vlan10 と vlan20 を作成します。

VLANの詳細は「L2スイッチング」/「バーチャルLAN」をご覧ください。

vlan database vlan 10,20 state enable

- スイッチポート port1.0.1 を vlan10 に割り当てます。

interface port1.0.1 switchport access vlan 10

- スイッチポート port1.0.2 を vlan20 に割り当てます。

interface port1.0.2 switchport access vlan 20

- vlan10にIPアドレスを設定します。これにはip addressを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan10 ip address 192.168.10.1/24

- 同様にしてvlan20にIPアドレスを設定します。

interface vlan20 ip address 192.168.20.1/24

- ファイアウォール、NAT、ポリシーベースルーティング(PBR)のルール作成時に使うエンティティー(通信主体)を定義します。

エンティティー定義の詳細は「UTM」/「エンティティー定義」をご覧ください。

内部ネットワークを表すゾーン「private」を作成します。

これには、zone、network、ip subnetの各コマンドを使います。

zone private network lan ip subnet 192.168.10.0/24 ip subnet 192.168.20.0/24 network peer ip subnet 192.168.11.0/24 ip subnet 192.168.21.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30

- 外部ネットワークを表すゾーン「public」を作成します。

前記コマンドに加え、ここではhost、ip addressの各コマンドも使います。

zone public network wan ip subnet 0.0.0.0/0 interface ppp0 ip subnet 0.0.0.0/0 interface ppp1 host ppp0 ip address 10.0.0.1 host ppp1 ip address 10.1.0.1

- ファイアウォールやNATのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。

これには、application、protocol、dportの各コマンドを使います。

アプリケーション定義の詳細は「UTM」/「アプリケーション定義」をご覧ください。

ESPパケットを表すカスタムアプリケーション「esp」を定義します。

application esp protocol 50

- ISAKMPパケットを表すカスタムアプリケーション「isakmp」を定義します。

application isakmp protocol udp dport 500

- NAT-Traversalパケットを表すカスタムアプリケーション「nat-t」を定義します。

application nat-t protocol udp dport 4500

- 外部からの通信を遮断しつつ、内部からの通信は自由に行えるようにするファイアウォール機能の設定を行います。

これには、firewall、rule、protectの各コマンドを使います。

・rule 10 - 内部ネットワーク間の通信を許可します

・rule 20 - 内部から外部への通信を許可します

・rule 30 - 本製品のWAN側インターフェース(ppp0)から外部への通信を許可します

・rule 40 - 本製品のWAN側インターフェース(ppp1)から外部への通信を許可します

・rule 50 - 外部から本製品のWAN側インターフェース(ppp0)へのISAKMPパケットを許可します

・rule 60 - 外部から本製品のWAN側インターフェース(ppp1)へのISAKMPパケットを許可します

・rule 70 - 外部から本製品のWAN側インターフェース(ppp0)へのIPsec(ESP)パケットを許可します

・rule 80 - 外部から本製品のWAN側インターフェース(ppp1)へのIPsec(ESP)パケットを許可します

・rule 90 - 外部から本製品のWAN側インターフェース(ppp1)へのNAT-Traversalパケットを許可します

ファイアウォールの詳細は「UTM」/「ファイアウォール」をご覧ください。

firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public rule 30 permit any from public.wan.ppp0 to public rule 40 permit any from public.wan.ppp1 to public rule 50 permit isakmp from public.wan to public.wan.ppp0 rule 60 permit isakmp from public.wan to public.wan.ppp1 rule 70 permit esp from public.wan to public.wan.ppp0 rule 80 permit esp from public.wan to public.wan.ppp1 rule 90 permit nat-t from public.wan to public.wan.ppp1 protect

- NAT機能の設定を行います。

これには、nat、rule、enableの各コマンドを使います。

・rule 10 - 内部のコンピューターがダイナミックENAT機能を使用できるようにします

NATの詳細は「UTM」/「NAT」をご覧ください。

nat rule 10 masq any from private to public enable

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyを使います。

crypto isakmp key secret1 address 10.0.0.2 crypto isakmp key secret2 hostname RouterB

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースのMTU(mtu)

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

・トンネルインターフェースにおけるMSS書き換え設定(ip tcp adjust-mss)

interface tunnel0 mtu 1300 tunnel source ppp0 tunnel destination 10.0.0.2 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.1/30 ip tcp adjust-mss 1260

- 同様にしてIPsecトンネルインターフェースtunnel1を作成します。

interface tunnel1 mtu 1300 tunnel source ppp1 tunnel destination dynamic tunnel remote name RouterB tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.5/30 ip tcp adjust-mss 1260

- ISP-A側VPN回線(tunnel0)経由での対向ルーターへの接続性を監視するPingポーリング「1」を作成します。

これには、ping-poll、ip、source-ip、normal-interval、up-count、sample-size、activeの各コマンドを使います。

Pingポーリングの詳細は「IP付加機能」/「Pingポーリング」をご覧ください。

ping-poll 1 ip 172.16.0.2 source-ip 172.16.0.1 normal-interval 10 up-count 5 sample-size 10 active

- Pingポーリングトリガーを作成します。

これには、trigger、type ping-poll、scriptの各コマンドを使います。

・trigger 1 - ISP-A側VPN回線(tunnel0)経由での対向ルーターへの接続性が失われた場合に、ISP-B側VPN回線(tunnel1)経由のルートに切り替えるtunnel0_down_01.scpスクリプトを実行する

・trigger 2 - ISP-A側VPN回線(tunnel0)経由での対向ルーターへの接続性が回復した場合に、ISP-A側VPN回線(tunnel0)経由のルートに切り替えるtunnel0_up_01.scpスクリプトを実行する

トリガースクリプトの具体的内容は「トリガースクリプト」を、トリガーの詳細は「運用・管理」/「トリガー」をご覧ください。

trigger 1 type ping-poll 1 down script 1 tunnel0_down_01.scp trigger 2 type ping-poll 1 up script 1 tunnel0_up_01.scp

- IPの経路情報をスタティックに設定します。これにはip routeを使います。

・デフォルト経路をPPPインターフェースppp0経由で接続します

・ISP-A側の対向ルーターB(10.0.0.2)には ppp0 経由で接続します

・拠点側のvlan11(192.168.11.0/24)には通常 ISP-A側VPN回線(tunnel0)経由で通信します

・拠点側のvlan21(192.168.21.0/24)には通常 ISP-A側VPN回線(tunnel0)経由で通信します

IP経路設定の詳細は「IP」/「経路制御」をご覧ください。

ip route 0.0.0.0/0 ppp0 ip route 10.0.0.2/32 ppp0 ip route 192.168.11.0/24 tunnel0 ip route 192.168.11.0/24 null 254 ip route 192.168.21.0/24 tunnel0 ip route 192.168.21.0/24 null 254

- DNSリレー機能を有効にします。これには、ip dns forwardingを使います。

DNSリレー機能の詳細は「IP付加機能」/「DNSリレー」をご覧ください。

ip dns forwarding

- 以上で設定は完了です。

end

ルーターBの設定

- LANポートにおいて初期状態で有効化されているスパニングツリープロトコル(RSTP)を無効化します。これにはspanning-tree enableコマンドをno形式で実行します。

スパニングツリープロトコルの詳細は「L2スイッチング」/「スパニングツリープロトコル」をご覧ください。

no spanning-tree rstp enable

- WANポートeth1上にPPPoEインターフェースppp0を作成します。これには、encapsulation pppを使います。

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface eth1 encapsulation ppp 0

- PPPインターフェースppp0に対し、PPPoE接続のための設定を行います。

・LCP EchoによるPPP接続状態の確認(keepalive)

・ユーザー名(ppp username)

・パスワード(ppp password)

・IPアドレスの固定設定(ip address)

・MSS書き換え(ip tcp adjust-mss)

PPPの詳細は「PPP」/「一般設定」をご覧ください。

interface ppp0 keepalive ppp username user@ispC ppp password isppasswdC ip address 10.0.0.2/32 ip tcp adjust-mss pmtu

- 内蔵ワイヤレスWANモジュールの接続先情報(APN)を登録します。これには、apn(wwan)、name、carrierの各コマンドを使います。

ワイヤレスWANインターフェースの詳細は「インターフェース」/「ワイヤレスWAN」をご覧ください。

apn spmode name spmode.ne.jp carrier docomo

- SIM1スロットに装着したSIMカードを有効にします。これには、sim enableを使います。

sim enable sim1

- ワイヤレスWANインターフェースwwan0の設定を行います。DHCPに由来するデフォルト経路の管理距離を設定します。これにはip dhcp-client default-route distanceを使います。また、スロットとAPNを指定することで、IPアドレスは自動的に取得されます。これにはapn(wwan)を使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface wwan0 ip dhcp-client default-route distance 100 apn sim1 spmode

- vlan11 と vlan21 を作成します。

VLANの詳細は「L2スイッチング」/「バーチャルLAN」をご覧ください。

vlan database vlan 11,21 state enable

- スイッチポート port1.0.1 を vlan11 に割り当てます。

interface port1.0.1 switchport access vlan 11

- スイッチポート port1.0.2 を vlan21 に割り当てます。

interface port1.0.2 switchport access vlan 21

- vlan11にIPアドレスを設定します。これにはip addressを使います。

IPインターフェースの詳細は「IP」/「IPインターフェース」をご覧ください。

interface vlan11 ip address 192.168.11.1/24

- 同様にしてvlan21にIPアドレスを設定します。

interface vlan21 ip address 192.168.21.1/24

- ファイアウォール、NAT、ポリシーベースルーティング(PBR)のルール作成時に使うエンティティー(通信主体)を定義します。

エンティティー定義の詳細は「UTM」/「エンティティー定義」をご覧ください。

内部ネットワークを表すゾーン「private」を作成します。

これには、zone、network、ip subnetの各コマンドを使います。

zone private network lan ip subnet 192.168.11.0/24 ip subnet 192.168.21.0/24 network peer ip subnet 192.168.10.0/24 ip subnet 192.168.20.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 ip subnet 0.0.0.0/0 interface tunnel0 ip subnet 0.0.0.0/0 interface tunnel1

- 外部ネットワークを表すゾーン「public」を作成します。

前記コマンドに加え、ここではhost、ip addressの各コマンドも使います。

zone public network wan ip subnet 0.0.0.0/0 interface wwan0 ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 10.0.0.2 host wwan0 ip address dynamic interface wwan0

- ファイアウォールやNATのルール作成時に通信内容を指定するために使う「アプリケーション」を定義します。

これには、application、protocol、dportの各コマンドを使います。

アプリケーション定義の詳細は「UTM」/「アプリケーション定義」をご覧ください。

ESPパケットを表すカスタムアプリケーション「esp」を定義します。

application esp protocol 50

- ISAKMPパケットを表すカスタムアプリケーション「isakmp」を定義します。

application isakmp protocol udp dport 500

- アプリケーションコントロール(DPI)およびDPI学習機能の設定を行います。

これには、dpi、provider、learning、enableの各コマンドを使います。

アプリケーションコントロール(DPI)の詳細は「UTM」/「アプリケーションコントロール(DPI)」をご覧ください。

dpi provider procera counters detailed learning enable

- 外部からの通信を遮断しつつ、内部からの通信は自由に行えるようにするファイアウォール機能の設定を行います。

これには、firewall、rule、protectの各コマンドを使います。

・rule 10 - 内部ネットワーク間の通信を許可します

・rule 20 - 内部から外部への通信を許可します

・rule 30 - 本製品のWAN側インターフェース(ppp0)から外部への通信を許可します

・rule 40 - 本製品のWAN側インターフェース(wwan0)から外部への通信を許可します

・rule 50 - 外部から本製品のWAN側インターフェース(ppp0)へのISAKMPパケットを許可します

・rule 60 - 外部から本製品のWAN側インターフェース(wwan0)へのISAKMPパケットを許可します

・rule 70 - 外部から本製品のWAN側インターフェース(ppp0)へのIPsec(ESP)パケットを許可します

・rule 80 - 外部から本製品のWAN側インターフェース(wwan0)へのIPsec(ESP)パケットを許可します

ファイアウォールの詳細は「UTM」/「ファイアウォール」をご覧ください。

firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public rule 30 permit any from public.wan.ppp0 to public.wan rule 40 permit any from public.wan.wwan0 to public.wan rule 50 permit isakmp from public.wan to public.wan.ppp0 rule 60 permit isakmp from public.wan to public.wan.wwan0 rule 70 permit esp from public.wan to public.wan.ppp0 rule 80 permit esp from public.wan to public.wan.wwan0 protect

- NAT機能の設定を行います。

これには、nat、rule、enableの各コマンドを使います。

・rule 10 - 内部のコンピューターがダイナミックENAT機能を使用できるようにします

・rule 20 - 内部のコンピューターからのDNS通信にダイナミックENATが適用されるようにします。

・rule 30, 40 - 内部のコンピューターからOffice365への通信にダイナミックENATが適用されるようにします。

NATの詳細は「UTM」/「NAT」をご覧ください。

nat rule 10 masq any from private to public rule 20 masq dns from private to private.tunnel rule 30 masq office from private to private.tunnel rule 40 masq microsoft from private to private.tunnel enable

- 対向ルーターとの間で使用するISAKMPの事前共有鍵を設定します。これにはcrypto isakmp keyコマンドを使います。

crypto isakmp key secret1 address 10.0.0.1 crypto isakmp key secret2 address 10.1.0.1

- ここから、SD-WANロードバランス機能において、VPN回線の状況を調べるために使うリンク監視機能の設定を行います。

最初にISP-A側(tunnel0側)のVPN回線用にリンク監視プローブ「PROBE1」を作成します。linkmon probeでプローブを作成し、以下の各パラメーターを設定します。

・調査パケットの送信先(destination)

・調査パケットの送出インターフェース(egress interface)

・調査パケットの始点アドレス(source)

・調査パケットの送信間隔(intervalコマンド)

・リンク監視プローブの有効化(enable)

リンク監視機能の詳細は「トラフィック制御」/「SD-WANロードバランス」をご覧ください。

linkmon probe name PROBE1 type icmp-ping destination 172.16.0.1 egress interface tunnel0 source 172.16.0.2 interval 1000 enable

- 同様にして、ISP-B側(tunnel1側)のVPN回線用にリンク監視プローブ「PROBE2」を作成します。

linkmon probe name PROBE2 type icmp-ping destination 172.16.0.5 egress interface tunnel1 source 172.16.0.6 interval 1000 enable

- ロードバランス対象のVPN回線(ネクストホップ)をリンク監視グループ「tunnelgroup」に束ねます。これには、linkmon group、member、load-balancingの各コマンドを使います。

linkmon group tunnelgroup member 10 destination 172.16.0.1 probe PROBE1 member 20 destination 172.16.0.5 probe PROBE2 load-balancing

- 各VPN回線の状況を判断するための基準をリンク性能プロファイル「tunnelquality」として作成します。これには、linkmon profile、consecutive-probe-loss bad-when、consecutive-probe-loss good-when、consecutive-probe-loss unreachable-whenの各コマンドを使います。

linkmon profile tunnelquality consecutive-probe-loss bad-when 5 consecutive-probe-loss good-when 2 consecutive-probe-loss unreachable-when 15

- ポリシーベースルーティングを有効化し、ルールを設定します。

これには、policy-based-routing、application-decision、policy-based-routing enable、ip policy-routeの各コマンドを使います。

・ip policy-route 10,20 - LAN側からOffice 365 へのトラフィックを ppp0とwwan0 経由で転送するよう設定します。

・ip policy-route 30 - LAN側からのDNSトラフィックを ppp0とwwan0 経由で転送する

・ip policy-route 40 - LAN側からのHTTPトラフィックをリンク監視グループ「tunnelgroup」とリンク性能プロファイル「tunnelquality」にもとづき転送する

・ip policy-route 50 - LAN側からのHTTPSトラフィックをリンク監視グループ「tunnelgroup」とリンク性能プロファイル「tunnelquality」にもとづき転送する

ポリシーベースルーティングの詳細は「トラフィック制御」/「ポリシーベースルーティング」をご覧ください。

policy-based-routing application-decision once-only ip policy-route 10 match office to private.tunnel nexthop ppp0 wwan0 ip policy-route 20 match microsoft to private.tunnel nexthop ppp0 wwan0 ip policy-route 30 match dns to private.tunnel nexthop ppp0 wwan0 ip policy-route 40 match http from private.lan to private.tunnel linkmon-group tunnelgroup linkmon-profile tunnelquality ip policy-route 50 match https from private.lan to private.tunnel linkmon-group tunnelgroup linkmon-profile tunnelquality policy-based-routing enable

- IPsecトンネルインターフェースtunnel0を作成します。

トンネルインターフェースの詳細は「VPN」/「トンネルインターフェース」を、IPsecの詳細は「VPN」/「IPsec」をご覧ください。

これには、interfaceでトンネルインターフェースを作成し、以下の情報を設定します。

・トンネルインターフェースのMTU(mtu)

・トンネルインターフェースから送信するデリバリーパケットの始点(自装置)アドレス(tunnel source)

・トンネルインターフェースから送信するデリバリーパケットの終点(対向装置)アドレス(tunnel destination)

・トンネルインターフェースに対するIPsec保護の適用(tunnel protection ipsec)

・トンネルインターフェースで受信したパケットに対してUTM機能の直接処理を有効に設定(tunnel inline-processing)

・トンネリング方式(tunnel mode ipsec)

・トンネルインターフェースのIPアドレス(ip address)

・トンネルインターフェースにおけるMSS書き換え設定(ip tcp adjust-mss)

interface tunnel0 mtu 1300 tunnel source ppp0 tunnel destination 10.0.0.1 tunnel protection ipsec tunnel inline-processing tunnel mode ipsec ipv4 ip address 172.16.0.2/30 ip tcp adjust-mss 1260

- 同様にしてIPsecトンネルインターフェースtunnel1を作成します。

interface tunnel1 mtu 1300 tunnel source wwan0 tunnel destination 10.1.0.1 tunnel local name RouterB tunnel protection ipsec tunnel inline-processing tunnel mode ipsec ipv4 ip address 172.16.0.6/30 ip tcp adjust-mss 1260

- DNSリレー機能の転送先DNSサーバーアドレスを手動設定します。これには、ip name-serverを使います。

また、ip name-server preferred-orderにより、手動設定したDNSサーバーを動的に学習したDNSサーバーよりも優先するよう設定します。

ip name-server preferred-order static ip name-server 8.8.8.8 ip name-server 8.8.4.4

- LAN側ネットワークに接続されているコンピューターのためにDHCPサーバー機能の設定を行います。

DHCPサーバー機能の詳細は「IP付加機能」/「DHCPサーバー」をご覧ください。

これには、ip dhcp poolでDHCPプールを作成し、以下の情報を設定します。

・サブネット(network)

・リースするIPアドレス(range)

・DNSサーバーアドレス(dns-server)

・デフォルトゲートウェイ(default-router)

・リース時間(lease)

・サブネットマスク(subnet-mask)

ip dhcp pool pool11 network 192.168.11.0 255.255.255.0 range 192.168.11.201 192.168.11.250 dns-server 192.168.11.1 default-router 192.168.11.1 lease 0 2 0 subnet-mask 255.255.255.0

- 同様にしてDHCPプールpool21を作成します。

ip dhcp pool pool21 network 192.168.21.0 255.255.255.0 range 192.168.21.201 192.168.21.250 dns-server 192.168.21.1 default-router 192.168.21.1 lease 0 2 0 subnet-mask 255.255.255.0

- DHCPサーバーを有効化します。これには、service dhcp-serverを使います。

service dhcp-server

- ISP-A側VPN回線(tunnel0)経由での対向ルーターへの接続性を監視するPingポーリング「1」を作成します。

これには、ping-poll、ip、source-ip、normal-interval、up-count、sample-size、activeの各コマンドを使います。

Pingポーリングの詳細は「IP付加機能」/「Pingポーリング」をご覧ください。

ping-poll 1 ip 172.16.0.1 source-ip 172.16.0.2 normal-interval 10 up-count 5 sample-size 10 active

- Pingポーリングトリガーを作成します。

これには、trigger、type ping-poll、scriptの各コマンドを使います。

・trigger 1 - ISP-A側VPN回線(tunnel0)経由での対向ルーターへの接続性が失われた場合に、ISP-B側VPN回線(tunnel1)経由のルートに切り替えるtunnel0_down_01.scpスクリプトを実行する

・trigger 2 - ISP-A側VPN回線(tunnel0)経由での対向ルーターへの接続性が回復した場合に、ISP-A側VPN回線(tunnel0)経由のルートに切り替えるtunnel0_up_01.scpスクリプトを実行する

トリガースクリプトの具体的内容は「トリガースクリプト」を、トリガーの詳細は「運用・管理」/「トリガー」をご覧ください。

trigger 1 type ping-poll 1 down script 1 tunnel0_down_01.scp trigger 2 type ping-poll 1 up script 1 tunnel0_up_01.scp

- デフォルト経路とルーターAのWAN側インターフェースへの経路をスタティックに設定します。

これにはip routeを使います。

ただし、ルーター間のVPN接続が有効になるまでは、ルーターA経由となるデフォルト経路は使用できないように設定します。

IP経路設定の詳細は「IP」/「経路制御」をご覧ください。

ip route 0.0.0.0/0 tunnel0 ip route 0.0.0.0/0 null 254 ip route 10.0.0.1/32 ppp0 ip route 10.1.0.1/32 wwan0

- DNSリレー機能を有効にします。これには、ip dns forwardingを使います。

DNSリレー機能の詳細は「IP付加機能」/「DNSリレー」をご覧ください。

ip dns forwarding

- 以上で設定は完了です。

end

設定の保存

設定が完了したら、現在の設定内容を起動時コンフィグとして保存してください。これには、copyを「copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config

Building configuration...

[OK]

また、write file、write memoryでも同じことができます。

awplus# write memory

Building configuration...

[OK]

その他、設定保存の詳細については「運用・管理」/「コンフィグレーション」をご覧ください。

ファイアウォールログについて

ファイアウォールのログをとるには、次のコマンド(log(filter))を実行します。awplus(config)# log buffered level informational facility local5

記録されたログを見るには、次のコマンド(show log)を実行します。ここでは、ファイアウォールが出力したログメッセージだけを表示させています。

awplus# show log | include Firewall

ルーターAのコンフィグ

! no spanning-tree rstp enable ! interface eth1 encapsulation ppp 0 ! interface eth2 encapsulation ppp 1 ! interface ppp0 ppp ipcp dns request keepalive ppp username user@ispA ppp password isppasswdA ip address 10.0.0.1/32 ip tcp adjust-mss pmtu ! interface ppp1 ppp ipcp dns request keepalive ppp username user@ispB ppp password isppasswdB ip address 10.1.0.1/32 ip tcp adjust-mss pmtu ! vlan database vlan 10,20 state enable ! interface port1.0.1 switchport access vlan 10 ! interface port1.0.2 switchport access vlan 20 ! interface vlan10 ip address 192.168.10.1/24 ! interface vlan20 ip address 192.168.20.1/24 ! zone private network lan ip subnet 192.168.10.0/24 ip subnet 192.168.20.0/24 network peer ip subnet 192.168.11.0/24 ip subnet 192.168.21.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 ! zone public network wan ip subnet 0.0.0.0/0 interface ppp0 ip subnet 0.0.0.0/0 interface ppp1 host ppp0 ip address 10.0.0.1 host ppp1 ip address 10.1.0.1 ! application esp protocol 50 ! application isakmp protocol udp dport 500 ! application nat-t protocol udp dport 4500 ! firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public rule 30 permit any from public.wan.ppp0 to public rule 40 permit any from public.wan.ppp1 to public rule 50 permit isakmp from public.wan to public.wan.ppp0 rule 60 permit isakmp from public.wan to public.wan.ppp1 rule 70 permit esp from public.wan to public.wan.ppp0 rule 80 permit esp from public.wan to public.wan.ppp1 rule 90 permit nat-t from public.wan to public.wan.ppp1 protect ! nat rule 10 masq any from private to public enable ! crypto isakmp key secret1 address 10.0.0.2 crypto isakmp key secret2 hostname RouterB ! interface tunnel0 mtu 1300 tunnel source ppp0 tunnel destination 10.0.0.2 tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.1/30 ip tcp adjust-mss 1260 ! interface tunnel1 mtu 1300 tunnel source ppp1 tunnel destination dynamic tunnel remote name RouterB tunnel protection ipsec tunnel mode ipsec ipv4 ip address 172.16.0.5/30 ip tcp adjust-mss 1260 ! ping-poll 1 ip 172.16.0.2 source-ip 172.16.0.1 normal-interval 10 up-count 5 sample-size 10 active ! trigger 1 type ping-poll 1 down script 1 tunnel0_down_01.scp trigger 2 type ping-poll 1 up script 1 tunnel0_up_01.scp ! ip route 0.0.0.0/0 ppp0 ip route 10.0.0.2/32 ppp0 ip route 192.168.11.0/24 tunnel0 ip route 192.168.11.0/24 null 254 ip route 192.168.21.0/24 tunnel0 ip route 192.168.21.0/24 null 254 ! ip dns forwarding ! end

ルーターBのコンフィグ

! no spanning-tree rstp enable ! interface eth1 encapsulation ppp 0 ! interface ppp0 keepalive ppp username user@ispC ppp password isppasswdC ip address 10.0.0.2/32 ip tcp adjust-mss pmtu ! apn spmode name spmode.ne.jp carrier docomo ! sim enable sim1 ! interface wwan0 ip dhcp-client default-route distance 100 apn sim1 spmode ! vlan database vlan 11,21 state enable ! interface port1.0.1 switchport access vlan 11 ! interface port1.0.2 switchport access vlan 21 ! interface vlan11 ip address 192.168.11.1/24 ! interface vlan21 ip address 192.168.21.1/24 ! zone private network lan ip subnet 192.168.11.0/24 ip subnet 192.168.21.0/24 network peer ip subnet 192.168.10.0/24 ip subnet 192.168.20.0/24 network tunnel ip subnet 172.16.0.0/30 ip subnet 172.16.0.4/30 ip subnet 0.0.0.0/0 interface tunnel0 ip subnet 0.0.0.0/0 interface tunnel1 ! zone public network wan ip subnet 0.0.0.0/0 interface wwan0 ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address 10.0.0.2 host wwan0 ip address dynamic interface wwan0 ! application esp protocol 50 ! application isakmp protocol udp dport 500 ! dpi provider procera counters detailed learning enable ! firewall rule 10 permit any from private to private no-state-enforcement rule 20 permit any from private to public rule 30 permit any from public.wan.ppp0 to public.wan rule 40 permit any from public.wan.wwan0 to public.wan rule 50 permit isakmp from public.wan to public.wan.ppp0 rule 60 permit isakmp from public.wan to public.wan.wwan0 rule 70 permit esp from public.wan to public.wan.ppp0 rule 80 permit esp from public.wan to public.wan.wwan0 protect ! nat rule 10 masq any from private to public rule 20 masq dns from private to private.tunnel rule 30 masq office from private to private.tunnel rule 40 masq microsoft from private to private.tunnel enable ! crypto isakmp key secret1 address 10.0.0.1 crypto isakmp key secret2 address 10.1.0.1 ! linkmon probe name PROBE1 type icmp-ping destination 172.16.0.1 egress interface tunnel0 source 172.16.0.2 interval 1000 enable ! linkmon probe name PROBE2 type icmp-ping destination 172.16.0.5 egress interface tunnel1 source 172.16.0.6 interval 1000 enable ! linkmon group tunnelgroup member 10 destination 172.16.0.1 probe PROBE1 member 20 destination 172.16.0.5 probe PROBE2 load-balancing ! linkmon profile tunnelquality consecutive-probe-loss bad-when 5 consecutive-probe-loss good-when 2 consecutive-probe-loss unreachable-when 15 ! policy-based-routing application-decision once-only ip policy-route 10 match office to private.tunnel nexthop ppp0 wwan0 ip policy-route 20 match microsoft to private.tunnel nexthop ppp0 wwan0 ip policy-route 30 match dns to private.tunnel nexthop ppp0 wwan0 ip policy-route 40 match http from private.lan to private.tunnel linkmon-group tunnelgroup linkmon-profile tunnelquality ip policy-route 50 match https from private.lan to private.tunnel linkmon-group tunnelgroup linkmon-profile tunnelquality policy-based-routing enable ! interface tunnel0 mtu 1300 tunnel source ppp0 tunnel destination 10.0.0.1 tunnel protection ipsec tunnel inline-processing tunnel mode ipsec ipv4 ip address 172.16.0.2/30 ip tcp adjust-mss 1260 ! interface tunnel1 mtu 1300 tunnel source wwan0 tunnel destination 10.1.0.1 tunnel local name RouterB tunnel protection ipsec tunnel inline-processing tunnel mode ipsec ipv4 ip address 172.16.0.6/30 ip tcp adjust-mss 1260 ! ip name-server preferred-order static ip name-server 8.8.8.8 ip name-server 8.8.4.4 ! ip dhcp pool pool11 network 192.168.11.0 255.255.255.0 range 192.168.11.201 192.168.11.250 dns-server 192.168.11.1 default-router 192.168.11.1 lease 0 2 0 subnet-mask 255.255.255.0 ! ip dhcp pool pool21 network 192.168.21.0 255.255.255.0 range 192.168.21.201 192.168.21.250 dns-server 192.168.21.1 default-router 192.168.21.1 lease 0 2 0 subnet-mask 255.255.255.0 ! service dhcp-server ! ping-poll 1 ip 172.16.0.1 source-ip 172.16.0.2 normal-interval 10 up-count 5 sample-size 10 active ! trigger 1 type ping-poll 1 down script 1 tunnel0_down_01.scp trigger 2 type ping-poll 1 up script 1 tunnel0_up_01.scp ! ip route 0.0.0.0/0 tunnel0 ip route 0.0.0.0/0 null 254 ip route 10.0.0.1/32 ppp0 ip route 10.1.0.1/32 wwan0 ! ip dns forwarding ! end

ルーターAのトリガースクリプト

tunnel0_down_01.scpenable configure terminal no ip route 0.0.0.0/0 ppp0 no ip route 192.168.11.0/24 tunnel0 no ip route 192.168.21.0/24 tunnel0 ip route 0.0.0.0/0 ppp1 ip route 192.168.11.0/24 tunnel1 ip route 192.168.21.0/24 tunnel1 end

tunnel0_up_01.scp

enable configure terminal no ip route 0.0.0.0/0 ppp1 no ip route 192.168.11.0/24 tunnel1 no ip route 192.168.21.0/24 tunnel1 ip route 0.0.0.0/0 ppp0 ip route 192.168.11.0/24 tunnel0 ip route 192.168.21.0/24 tunnel0 end

ルーターBのトリガースクリプト

tunnel0_down_01.scpenable configure terminal no ip route 0.0.0.0/0 tunnel0 ip route 0.0.0.0/0 tunnel1 end

tunnel0_up_01.scp

enable configure terminal no ip route 0.0.0.0/0 tunnel1 ip route 0.0.0.0/0 tunnel0 end