[index] AT-AR2050V/AT-AR3050S/AT-AR4050S コマンドリファレンス 5.4.9

Note

- AT-SESC と連携可能なルーターは AT-AR4050S と AT-AR3050S です。AT-AR2050V は AT-SESC と連携できません。

- アンチウイルス機能は AT-AR4050S でのみサポートです。AT-AR2050V、AT-AR3050S では使用できません。

- IPレピュテーション、マルウェアプロテクション、アンチウイルス、AMFマスター、AMFアプリケーションプロキシー(プロキシーノード)を使用するには、各製品・機能に対応したアニュアルライセンスが必要です。

- バージョン 1.3.1 以前のAT-SESC と UTM機能との連携を行うには、UTM連携に対応したトラップ監視ルールファイルを AT-SESC にアップロードする必要があります。トラップ監視ルールファイルは、弊社「Secure Enterprise SDNテクノロジー パートナープログラム」を通じて提供されます。パートナープログラムの詳細は、弊社ホームページより「Secure Enterprise SDNテクノロジー パートナープログラム」をご覧ください。

バージョン 1.4.0 以降のAT-SESC には、トラップ監視ルールファイルが初めからインストールされています。

| AMFネットワーク名 | AMF001 |

| 役割 | AMFメンバー |

| AMF接続ポート | port1.0.1(AT-x930-28GTX) |

| ISP接続用ユーザー名 | user@isp |

| ISP接続用パスワード | isppasswd |

| PPPoEサービス名 | 指定なし |

| WAN側IPアドレス | 動的割り当て(IPCP) |

| DNSサーバー | 自動取得(IPCP) |

| ホスト名 | awplus-AR4050S |

| WAN側物理インターフェース | eth1 |

| WAN側(ppp0)IPアドレス | 接続時にISPから取得 |

| LAN側(vlan10)IPアドレス | 192.168.10.254/24 |

| Syslogサーバー | 192.168.1.10(AT-SESC) |

| DNSリレー機能 | 有効 |

Note

- 本製品のUTM機能とAT-SESCの連携を行う場合は、本製品のホスト名を「awplus」から始まる名前にする必要があります。

- IPレピュテーション機能とAT-SESCの連携を行うためには、連携可能なカテゴリーに対するアクションを「deny」に設定する必要があります。デフォルトの「alert」では連携しませんのでご注意ください。

no spanning-tree rstp enable

interface eth1 encapsulation ppp 0

interface ppp0 ppp ipcp dns request keepalive ip address negotiated ppp username user@isp ppp password isppasswd ip tcp adjust-mss pmtu

vlan database vlan 10 state enable

hostname awplus-AR4050S

atmf network-name AMF001

int port1.0.1 switchport mode trunk switchport atmf-link switchport trunk allowed vlan add 10

int vlan10 ip address 192.168.10.254/24

ip-reputation provider proofpoint category CnC action deny category Mobile_CnC action deny category Bot action deny category SpywareCnC action deny category Mobile_Spyware_CnC action deny category Drop action deny protect

antivirus provider kaspersky protect

malware-protection provider kaspersky protect

zone private network lan ip subnet 192.168.0.0/16

zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address dynamic interface ppp0

firewall rule 10 permit any from private to private rule 20 permit any from private to public rule 30 permit dns from public.wan.ppp0 to public.wan rule 40 permit https from public.wan.ppp0 to public.wan protect

nat rule 10 masq any from private to public enable

ip dns forwarding

log host 192.168.1.10 log host 192.168.1.10 level informational facility local5 log host 192.168.1.10 level informational facility kern msgtext Firewall

ip route 0.0.0.0/0 ppp0 ip route 192.168.0.0/16 192.168.10.1

end

copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config ↓ Building configuration... [OK]

awplus# write memory ↓ Building configuration... [OK]

! no spanning-tree rstp enable ! interface eth1 encapsulation ppp 0 ! interface ppp0 ppp ipcp dns request keepalive ip address negotiated ppp username user@isp ppp password isppasswd ip tcp adjust-mss pmtu ! vlan database vlan 10 state enable ! hostname awplus-AR4050S ! atmf network-name AMF001 ! int port1.0.1 switchport mode trunk switchport atmf-link switchport trunk allowed vlan add 10 ! int vlan10 ip address 192.168.10.254/24 ! ip-reputation provider proofpoint category CnC action deny category Mobile_CnC action deny category Bot action deny category SpywareCnC action deny category Mobile_Spyware_CnC action deny category Drop action deny protect ! antivirus provider kaspersky protect ! malware-protection provider kaspersky protect ! zone private network lan ip subnet 192.168.0.0/16 ! zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address dynamic interface ppp0 ! firewall rule 10 permit any from private to private rule 20 permit any from private to public rule 30 permit dns from public.wan.ppp0 to public.wan rule 40 permit https from public.wan.ppp0 to public.wan protect ! nat rule 10 masq any from private to public enable ! ip dns forwarding ! log host 192.168.1.10 log host 192.168.1.10 level informational facility local5 log host 192.168.1.10 level informational facility kern msgtext Firewall ! ip route 0.0.0.0/0 ppp0 ip route 192.168.0.0/16 192.168.10.1 ! end

| AMFネットワーク名 | AMF001 |

| 役割 | AMFマスター |

| AMF接続ポート | port1.0.1(AR4050Sとの接続用) port1.0.13(AT-x510-28GTXとの接続用) |

| AMFアプリケーションプロキシー機能 | 有効 |

| vlan1 | 192.168.1.254/24(AT-SESC接続用) |

| vlan10 | 192.168.10.1/24(AR4050Sとの接続用) |

| vlan100 | 192.168.100.254/24(AT-x510-28GTXとの接続用) |

! no spanning-tree rstp enable ! hostname AMF-Master ! atmf network-name AMF001 atmf master ! service atmf-application-proxy ! vlan database vlan 10,100 state enable ! interface port1.0.1 switchport atmf-link switchport mode trunk switchport trunk allowed vlan add 10 ! interface port1.0.13 switchport atmf-link switchport mode trunk switchport trunk allowed vlan add 100 ! interface vlan1 ip address 192.168.1.254/24 ! interface vlan10 ip address 192.168.10.1/24 ! interface vlan100 ip address 192.168.100.254/24 ! ip route 0.0.0.0/0 192.168.10.254 ! end

| AMFネットワーク名 | AMF001 |

| 役割 | AMFメンバー |

| AMF接続ポート | port1.0.1(AT-x930-28GTXとの接続用) |

| AMFアプリケーションプロキシー機能 | 有効 |

| vlan100 | 192.168.100.1/24(AT-x930-28GTXおよび端末との接続用) |

| 端末接続ポート | port1.0.2-1.0.26 |

! no spanning-tree rstp enable ! hostname L2-Switch ! atmf network-name AMF001 ! service atmf-application-proxy ! vlan database vlan 100 state enable ! interface port1.0.1 switchport atmf-link switchport mode trunk switchport trunk allowed vlan add 100 ! interface port1.0.2-1.0.26 switchport access vlan 100 application-proxy threat-protection drop ! interface vlan100 ip address 192.168.100.1/24 ! end

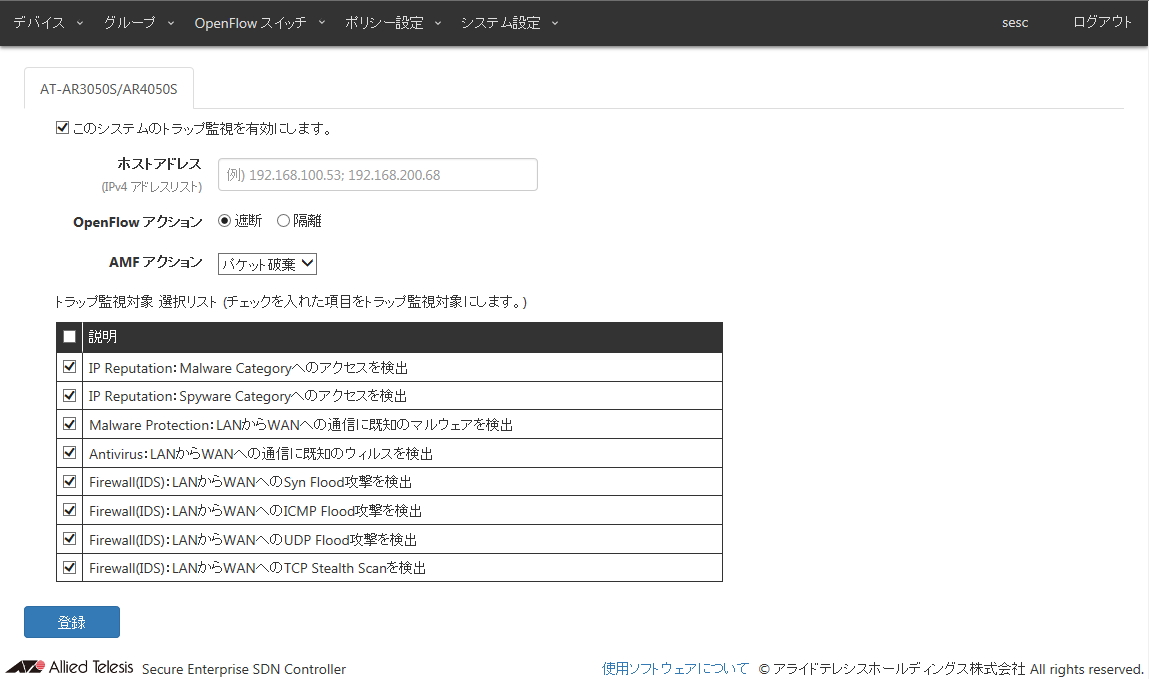

| IPアドレス | 192.168.1.10 |

| デフォルトゲートウェイ | 192.168.1.254 |

| 監視対象ネットワーク | 192.168.100.0/24 |

| AMFマスター | 192.168.1.254 |

| Usename | AMFマスターの特権ユーザーのユーザー名 |

| Password | AMFマスターの特権ユーザーのパスワード |

| ホストアドレス | 未設定 |

| AMFアクション | パケット破棄 |

| トラップ監視対象 | すべて有効 |

(C) 2015 - 2019 アライドテレシスホールディングス株式会社

PN: 613-002107 Rev.AA