[index] AT-AR2050V/AT-AR3050S/AT-AR4050S コマンドリファレンス 5.4.9

Note

- AT-SESC と連携可能なルーターは AT-AR4050S と AT-AR3050S です。AT-AR2050V は AT-SESC と連携できません。

- アンチウイルス機能は AT-AR4050S でのみサポートです。AT-AR2050V、AT-AR3050S では使用できません。

- IPレピュテーション、マルウェアプロテクション、アンチウイルス、AMFマスター、OpenFlow機能を使用するには、各製品・機能に応じたアニュアルライセンスが必要です。

- バージョン 1.3.1 以前のAT-SESC と UTM機能との連携を行うには、UTM連携に対応したトラップ監視ルールファイルを AT-SESC にアップロードする必要があります。トラップ監視ルールファイルは、弊社「Secure Enterprise SDNテクノロジー パートナープログラム」を通じて提供されます。パートナープログラムの詳細は、弊社ホームページより「Secure Enterprise SDNテクノロジー パートナープログラム」をご覧ください。

バージョン 1.4.0 以降のAT-SESC には、トラップ監視ルールファイルが初めからインストールされています。

| AMFネットワーク名 | AMF001 |

| AMFマスター | AR4050S(本製品) |

| ISP接続用ユーザー名 | user@isp |

| ISP接続用パスワード | isppasswd |

| PPPoEサービス名 | 指定なし |

| WAN側IPアドレス | 動的割り当て(IPCP) |

| DNSサーバー | 自動取得(IPCP) |

| ホスト名 | awplus-AR4050S |

| WAN側物理インターフェース | eth1 |

| WAN側(ppp0)IPアドレス | 接続時にISPから取得 |

| LAN側(vlan10)IPアドレス | 192.168.10.254/24 |

| Syslogサーバー | 192.168.1.10(AT-SESC) |

| DNSリレー機能 | 有効 |

Note

- 本製品のUTM機能とAT-SESCの連携を行う場合は、本製品のホスト名を「awplus」から始まる名前にする必要があります。

- IPレピュテーション機能とAT-SESCの連携を行うためには、連携可能なカテゴリーに対するアクションを「deny」に設定する必要があります。デフォルトの「alert」では連携しませんのでご注意ください。

no spanning-tree rstp enable

interface eth1 encapsulation ppp 0

interface ppp0 ppp ipcp dns request keepalive ip address negotiated ppp username user@isp ppp password isppasswd ip tcp adjust-mss pmtu

vlan database vlan 10 state enable

hostname awplus-AR4050S

atmf network-name AMF001 atmf master

int port1.0.1 switchport mode trunk switchport atmf-link switchport trunk allowed vlan add 10

int vlan10 ip address 192.168.10.254/24

ip-reputation provider proofpoint category CnC action deny category Mobile_CnC action deny category Bot action deny category SpywareCnC action deny category Mobile_Spyware_CnC action deny category Drop action deny protect

antivirus provider kaspersky protect

malware-protection provider kaspersky protect

zone private network lan ip subnet 192.168.0.0/16

zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address dynamic interface ppp0

firewall rule 10 permit any from private to private rule 20 permit any from private to public rule 30 permit dns from public.wan.ppp0 to public.wan rule 40 permit https from public.wan.ppp0 to public.wan protect

nat rule 10 masq any from private to public enable

log host 192.168.1.10 log host 192.168.1.10 level informational facility local5 log host 192.168.1.10 level informational facility kern msgtext Firewall

ip dns forwarding

ip route 0.0.0.0/0 ppp0 ip route 192.168.0.0/16 192.168.10.1

end

copy running-config startup-config」の書式で実行します。awplus# copy running-config startup-config ↓ Building configuration... [OK]

awplus# write memory ↓ Building configuration... [OK]

! no spanning-tree rstp enable ! interface eth1 encapsulation ppp 0 ! interface ppp0 ppp ipcp dns request keepalive ip address negotiated ppp username user@isp ppp password isppasswd ip tcp adjust-mss pmtu ! vlan database vlan 10 state enable ! hostname awplus-AR4050S ! atmf network-name AMF001 atmf master ! int port1.0.1 switchport mode trunk switchport atmf-link switchport trunk allowed vlan add 10 ! int vlan10 ip address 192.168.10.254/24 ! ip-reputation provider proofpoint category CnC action deny category Mobile_CnC action deny category Bot action deny category SpywareCnC action deny category Mobile_Spyware_CnC action deny category Drop action deny protect ! antivirus provider kaspersky protect ! malware-protection provider kaspersky protect ! zone private network lan ip subnet 192.168.0.0/16 ! zone public network wan ip subnet 0.0.0.0/0 interface ppp0 host ppp0 ip address dynamic interface ppp0 ! firewall rule 10 permit any from private to private rule 20 permit any from private to public rule 30 permit dns from public.wan.ppp0 to public.wan rule 40 permit https from public.wan.ppp0 to public.wan protect ! nat rule 10 masq any from private to public enable ! log host 192.168.1.10 log host 192.168.1.10 level informational facility local5 log host 192.168.1.10 level informational facility kern msgtext Firewall ! ip dns forwarding ! ip route 0.0.0.0/0 ppp0 ip route 192.168.0.0/16 192.168.10.1 ! end

| AMFネットワーク名 | AMF001 |

| 役割 | AMFメンバー |

| AMF接続ポート | port1.0.1(AR4050Sとの接続用) port1.0.13(AT-x510-28GTXとの接続用) |

| vlan1 | 192.168.1.254/24(AT-SESCおよびAT-x510-28GTXコントロールプレーンとの接続用) |

| vlan10 | 192.168.10.1/24(AR4050Sとの接続用) |

| vlan100 | 192.168.100.254/24(AT-x510-28GTXデータプレーンとの接続用) |

| vlan101 | 192.168.101.254/24(AT-x510-28GTXデータプレーンとの接続用) |

| vlan102 | 192.168.102.254/24(AT-x510-28GTXデータプレーンとの接続用) |

| vlan103 | 192.168.103.254/24(AT-x510-28GTXデータプレーンとの接続用) |

| vlan104 | 192.168.104.254/24(AT-x510-28GTXデータプレーンとの接続用) |

| DHCPサーバー機能 | 有効 |

| リース時間 | 2時間 |

| 対象サブネット | 192.168.100.0/24 |

| デフォルトゲートウェイ | 192.168.100.254 |

| DNSサーバー | 192.168.10.254 |

| 提供するIPアドレスの範囲 | 192.168.100.100~192.168.100.115(16個) |

| 対象サブネット、デフォルトゲートウェイ、アドレス範囲がそれぞれ 192.168.101.0/24 ~ 192.168.104.0/24 内のものになる以外は、pool100と同じ(DNSサーバーはAR4050Sなのですべてのプールで同一)。 | |

! no spanning-tree rstp enable ! vlan database vlan 10,100-104 state enable ! hostname L3_Switch ! atmf network-name AMF001 ! interface port1.0.1 switchport atmf-link switchport mode trunk switchport trunk allowed vlan add 10 ! interface port1.0.13 switchport atmf-link switchport mode trunk switchport trunk allowed vlan add 1,100-104 ! interface vlan1 ip address 192.168.1.254/24 ! interface vlan10 ip address 192.168.10.1/24 ! interface vlan100 ip address 192.168.100.254/24 ! interface vlan101 ip address 192.168.101.254/24 ! interface vlan102 ip address 192.168.102.254/24 ! interface vlan103 ip address 192.168.103.254/24 ! interface vlan104 ip address 192.168.104.254/24 ! ip dhcp pool pool100 network 192.168.100.0 255.255.255.0 range 192.168.100.100 192.168.100.115 dns-server 192.168.10.254 default-router 192.168.100.254 ! ip dhcp pool pool101 network 192.168.101.0 255.255.255.0 range 192.168.101.100 192.168.101.115 dns-server 192.168.10.254 default-router 192.168.101.254 ! ip dhcp pool pool102 network 192.168.102.0 255.255.255.0 range 192.168.102.100 192.168.102.115 dns-server 192.168.10.254 default-router 192.168.102.254 ! ip dhcp pool pool103 network 192.168.103.0 255.255.255.0 range 192.168.103.100 192.168.103.115 dns-server 192.168.10.254 default-router 192.168.103.254 ! ip dhcp pool pool104 network 192.168.104.0 255.255.255.0 range 192.168.104.100 192.168.104.115 dns-server 192.168.10.254 default-router 192.168.104.254 ! service dhcp-server ! ip route 0.0.0.0/0 192.168.10.254 ! end

| 割り当てポート | port1.0.5(ハイブリッドOpenFlowポート) |

| 割り当てVLAN | vlan1 |

| VLANインターフェースIPアドレス | 192.168.1.1/24 |

| 割り当てポート | port1.0.6-1.0.28(OpenFlowポート) port1.0.5(ハイブリッドOpenFlowポート) |

| OpenFlow制御用VLAN | vlan4090 |

| アップストリームポート | port1.0.5(ハイブリッドOpenFlowポート) |

| 割り当てポート | port1.0.1-1.0.4(通常ポート) port1.0.5(ハイブリッドOpenFlowポート) |

NoteOpenFlow機能とVCS機能は併用できないため、VCS対応機種をOpenFlowスイッチとして設定する場合は、事前にスタック接続を解除し、VCS機能を無効化して設定を保存した上で、スイッチを再起動してから設定を進めてください。

awplus# configure terminal ↓ awplus(config)# no stack 1 enable ↓ Warning: this will disable the stacking hardware on member-1. Are you sure you want to continue? (y/n): y ↓ 10:18:51 awplus VCS[824]: Deactivating Stacking Ports on stack member 1 awplus(config)# end ↓ awplus# awplus# write memory ↓ Building configuration... [OK] awplus# reboot ↓ reboot system? (y/n): y ↓

! no stack 1 enable ! no spanning-tree rstp enable no ipv6 mld snooping ! hostname OpenFlow_Switch ! atmf network-name AMF001 ! vlan database vlan 100-104,4090 state enable ! openflow controller tcp 192.168.1.10 6653 openflow native vlan 4090 ! interface port1.0.5 openflow switchport atmf-link switchport mode trunk ingress-filter disable switchport trunk allowed vlan add 1 ! interface port1.0.6-1.0.26 openflow ! interface vlan1 ip address 192.168.1.1/24 ! interface vlan100-104 no ipv6 mld snooping ! interface vlan4090 no ip igmp snooping tcn query solicit no ipv6 mld snooping ! end

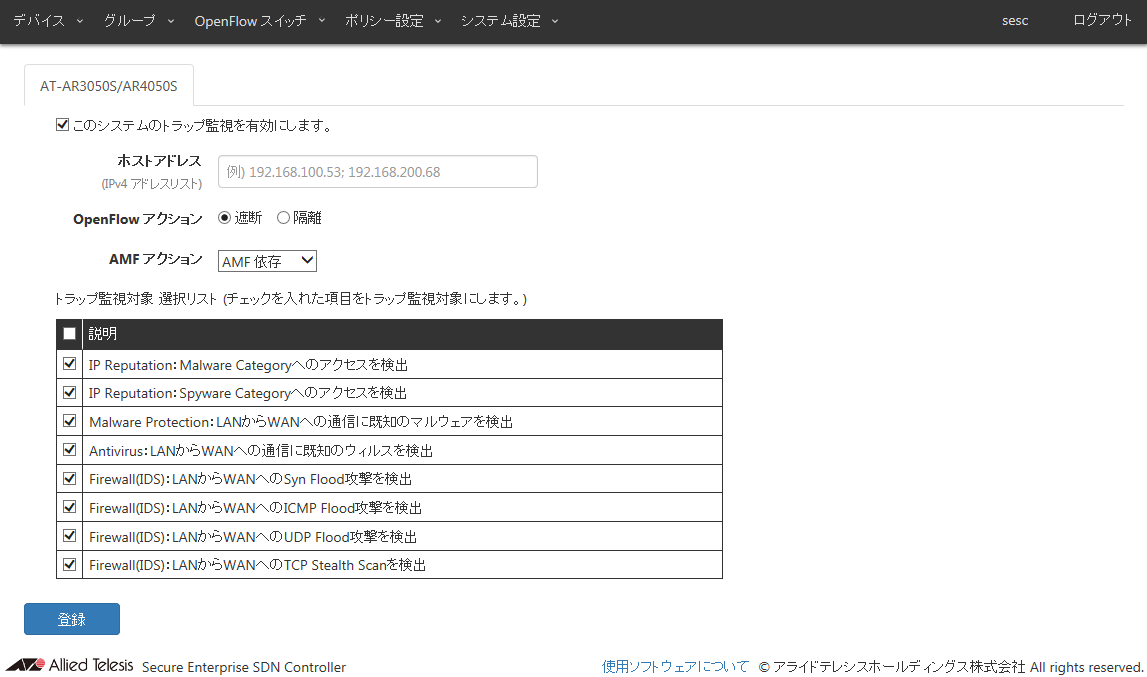

| IPアドレス | 192.168.1.10 |

| デフォルトゲートウェイ | 192.168.1.254 |

| 監視対象ネットワーク | 192.168.0.0/16 |

| ホストアドレス | 未設定 |

| OpenFlowアクション | 遮断 |

| トラップ監視対象 | すべて有効 |

(C) 2015 - 2019 アライドテレシスホールディングス株式会社

PN: 613-002107 Rev.AA